Institutt for finansiell og økonomisk sikkerhet

ESSAY

trådløs sikkerhet

Fullført:

Elev av gruppe U05-201

Mikhailov M.A.

Krysset av:

Førsteamanuensis ved instituttet

Burtsev V.L.

Moskva

2010

Introduksjon

WEP sikkerhetsstandard

WPA sikkerhetsstandard

WPA2 sikkerhetsstandard

Konklusjon

Introduksjon

Historie trådløse teknologier informasjonsoverføring begynte på slutten av 1800-tallet med overføringen av det første radiosignalet og dukket opp på 20-tallet av 1900-tallet av de første radiomottakerne med amplitudemodulasjon... Frekvensmodulasjonsradio og TV dukket opp på 1930-tallet. På 70-tallet, den første trådløse telefonsystemer som et naturlig resultat av å møte behovet for mobil tale. Først var de det analoge nettverk, og på begynnelsen av 80-tallet ble utviklet GSM standard, som markerte begynnelsen på overgangen til digitale standarder, som gir bedre fordeling spektrum, beste kvalitet signal, bedre sikkerhet. Siden 90-tallet av det tjuende århundre har posisjonen til trådløse nettverk blitt styrket. Trådløs teknologi er godt innebygd i livene våre. De utvikler seg med en enorm hastighet og skaper nye enheter og tjenester.

En overflod av nye trådløse teknologier som CDMA (Code Division Multiple Access), GSM (Global for mobil Kommunikasjon, globalt system for mobilkommunikasjon), TDMA (Time Division Multiple Access, time division multiple access), 802.11, WAP (Wireless Application Protocol), 3G (tredje generasjon), GPRS (General Packet Radio Service, tjeneste pakkeoverføring data), Bluetooth (blå tann, oppkalt etter Harald Blue Tooth - lederen av vikingene som levde på 900-tallet), EDGE (Enhanced Data Rates for GSM Evolution, økte datahastigheter for GSM), i-mode, etc. indikerer at en revolusjon begynner på dette området.

Utviklingen av trådløse lokalnettverk (WLAN), Bluetooth (mellom- og kortdistansenettverk) er også svært lovende. Trådløse nettverk er utplassert på flyplasser, universiteter, hoteller, restauranter, bedrifter. Historien om utviklingen av trådløse nettverksstandarder begynte i 1990, da 802.11-komiteen ble dannet av verdensorganisasjonen IEEE (Institute of Electrical and Electronic Engineers). En betydelig impuls til utviklingen av trådløse teknologier ble gitt av Verdensveven og ideen om å surfe på nettet ved hjelp av trådløse enheter. På slutten av 90-tallet ble det tilbudt en WAP-tjeneste til brukerne, som først ikke vekket stor interesse blant befolkningen. Disse var de viktigste informasjonstjenester- nyheter, vær, alle slags tidsplaner, etc. Også i begynnelsen var både Bluetooth og WLAN svært lav etterspørsel, hovedsakelig på grunn av de høye kostnadene for disse kommunikasjonsmidlene. Etter hvert som prisene falt, falt imidlertid interessen til befolkningen. Ved midten av det første tiåret av det 21. århundre gikk antallet brukere av den trådløse Internett-tjenesten til titalls millioner. Med ankomsten av trådløst internett- kommunikasjonssikkerhetsspørsmål kom i forgrunnen. Hovedproblemene ved bruk av trådløse nettverk er avlytting av meldinger fra spesielle tjenester, kommersielle virksomheter og enkeltpersoner, avskjæring av kredittkortnumre, tyveri av betalt tilkoblingstid og forstyrrelser i arbeidet til kommunikasjonssentre.

Som ethvert datanettverk er Wi-Fi en kilde til økt risiko for uautorisert tilgang. I tillegg er det mye lettere å trenge inn i et trådløst nettverk enn et vanlig - du trenger ikke å koble til ledninger, det er nok å være i signalmottaksområdet.

Trådløse nettverk skiller seg fra kabel bare på de to første - fysiske (Phy) og delvis kanal (MAC) - nivåene i syv-lags interaksjonsmodellen åpne systemer... Høyere nivåer er implementert som i kablede nettverk, og reell sikkerhet nettverk tilbys nettopp på disse nivåene. Derfor er forskjellen i sikkerheten til disse og andre nettverk redusert til forskjellen i sikkerheten til det fysiske og MAC-nivået.

Selv om i dag komplekse algoritmiske algoritmer brukes til å beskytte Wi-Fi-nettverk matematiske modeller autentisering, datakryptering og kontroll av integriteten til overføringen deres, men sannsynligheten for tilgang til informasjon utenforstående er veldig betydelig. Og hvis nettverkskonfigurasjonen ikke gis riktig oppmerksomhet, kan en angriper:

· Få tilgang til ressursene og diskene til brukere av Wi-Fi-nettverket, og gjennom det til LAN-ressurser;

· Avlytte trafikk, trekke ut konfidensiell informasjon fra den;

· Forvrenge informasjon som passerer gjennom nettverket;

· Introduser falske tilgangspunkter;

Send spam, og begå andre ulovlige handlinger på vegne av nettverket ditt.

Men før du begynner å forsvare demon kablet nettverk, er det nødvendig å forstå de grunnleggende prinsippene for organisasjonen. Vanligvis består trådløse nettverk av tilgangspunkter og klienter med trådløse adaptere. Tilgangspunkter og trådløse adaptere er utstyrt med transceivere for å kommunisere med hverandre. Hver AP og trådløs adapter er tildelt en 48-bit MAC-adresse, som funksjonelt tilsvarer en Ethernet-adresse. Tilgangsnoder kobler sammen trådløse og kablede nettverk, og gir trådløse klienter tilgang til kablede nettverk. Node-til-node-kommunikasjon mellom trådløse klienter er mulig uten tilgangspunkt, men denne metoden brukes sjelden på kontorer. Hvert trådløst nettverk identifiseres av en administratortildelt SSID (Service Set Identifier). Trådløse klienter kan kommunisere med AP hvis de gjenkjenner SSID-en til tilgangspunktet. Hvis det trådløse nettverket har flere tilgangspunkter med samme SSID (og samme autentiserings- og krypteringsparametere), kan mobile trådløse klienter bytte mellom dem.

De vanligste trådløse standardene er 802.11 og dens forbedringer. 802.11-spesifikasjonen definerer egenskapene til et nettverk som opererer med hastigheter på opptil 2 Mbps. Forbedrede versjoner gir mer høye hastigheter... Den første, 802.11b, er den mest utbredte, men blir raskt erstattet av 802.11g-standarden. 802.11b trådløse nettverk opererer i 2,4 GHz-båndet og gir dataoverføringshastigheter på opptil 11 Mbps. En forbedret variant, 802.11a, ble ratifisert tidligere enn 802.11b, men kom på markedet senere. Enheter av denne standarden opererer i 5,8 GHz-båndet med en typisk hastighet på 54 Mbps, men noen leverandører tilbyr høyere hastigheter, opptil 108 Mbps, i turbomodus. Den tredje, forbedrede versjonen, 802.11g, opererer i 2,4 GHz-båndet, som 802.11b, med standard hastighet 54 Mbps og høyere (opptil 108 Mbps) i turbomodus. De fleste trådløse 802.11g-nettverk er i stand til å jobbe med 802.11b-klienter pga. bakoverkompatibilitet i 802.11g-standarden, men praktisk interoperabilitet avhenger av den spesifikke leverandørimplementeringen. Det meste av moderne trådløst utstyr støtter to eller flere 802.11-alternativer. Ny trådløs standard, 802.16, referert til som WiMAX, er utviklet spesielt for å gi trådløs tilgang for bedrifter og boligbygg gjennom stasjoner tilsvarende stasjoner mobilnettet... Denne teknologien er utenfor rammen av denne artikkelen.

Den faktiske rekkevidden til et AP avhenger av mange faktorer, inkludert 802.11-alternativet og driftsfrekvensen til utstyret, produsent, strøm, antenne, ytre og innvendige vegger og nettverkstopologi. men trådløs adapter med en svært retningsbestemt, høyforsterket antenne kan gi kommunikasjon med AP-er og trådløse nettverk over en betydelig avstand, opptil omtrent halvannen kilometer, avhengig av forholdene.

På grunn av radiospekterets offentlige natur, unike utfordringer med sikkerhet som ikke finnes på kablede nettverk. For eksempel, for å avlytte meldinger på et kablet nettverk, trenger du fysisk tilgang til slikt nettverkskomponent som et festepunkt for en enhet til et lokalt nettverk, svitsj, ruter, brannmur eller vertsdatamaskin. For et trådløst nettverk trenger du kun en mottaker, for eksempel en vanlig frekvensskanner. På grunn av åpenheten til trådløse nettverk, utarbeidet utviklerne av standarden Wired Equivalent Privacy (WEP) spesifikasjonen, men gjorde bruken valgfri. WEP bruker en delt nøkkel kjent for trådløse klienter og tilgangspunktene de kommuniserer med. Nøkkelen kan brukes til både autentisering og kryptering. WEP bruker RC4-krypteringsalgoritmen. En 64-bits nøkkel består av 40 brukerdefinerte biter og en 24-bits initialiseringsvektor. I et forsøk på å forbedre sikkerheten til trådløse nettverk, har noen OEM-er utviklet utvidede algoritmer med 128-biters eller lengre WEP-nøkler, bestående av en 104-biters eller lengre brukerdel og en initialiseringsvektor. WEP brukes med 802.11a-, 802.11b- og 802.11g-kompatibelt utstyr. Til tross for økt nøkkellengde er imidlertid feilene i WEP (spesielt svake autentiseringsmekanismer og krypteringsnøkler som kan avsløres ved hjelp av kryptoanalysemetoder) godt dokumentert, og i dag regnes ikke WEP som en pålitelig algoritme.

Som svar på manglene ved WEP bestemte Wi-Fi Alliance seg for å utvikle Wi-Fi standard Beskyttet tilgang (WPA). WPA slår WEP ved å legge til TKIP-protokoll(Temporal Key Integrity Protocol) og en robust 802.1x og Extensible Authentication Protocol (EAP) autentiseringsmekanisme. WPA var ment å bli en arbeidsstandard som kunne sendes inn for godkjenning til IEEE-komiteen som en utvidelse av 802.11-standardene. En utvidelse, 802.11i, ble ratifisert i 2004, og WPA ble oppdatert til WPA2 for å være kompatibel med Advanced Encryption Standard (AES) i stedet for WEP og TKIP. WPA2 er bakoverkompatibel og kan brukes sammen med WPA. WPA var rettet mot bedriftsnettverk med RADIUS (Remote Authentication Dial-In User Service) autentiseringsinfrastruktur, men WPA, kalt WPA Pre-Shared Key (WPAPSK), har mottatt støtte fra flere produsenter og er i pipelinen i små bedrifter. I likhet med WEP fungerer WPAPSK med en delt nøkkel, men WPAPSK er sikrere enn WEP.

Passord- og MAC-filtrering skal beskytte deg mot hacking. Faktisk avhenger sikkerheten i stor grad av ditt skjønn. Upassende sikkerhetsmetoder, et ukomplisert passord og en useriøs holdning til fremmede på hjemmenettverket gir angripere ytterligere muligheter til å angripe. I denne artikkelen vil du lære hvordan du kan knekke et WEP-passord, hvorfor du bør forlate filtre, og hvordan du sikrer det trådløse nettverket ditt fra alle kanter.

Beskyttelse mot inntrengere

Nettverket ditt er ikke sikkert, derfor vil det før eller siden kobles til det trådløse nettverket ditt ekstern bruker– kanskje ikke engang med vilje, fordi smarttelefoner og nettbrett er i stand til å koble seg automatisk til usikrede nettverk. Hvis han bare åpner flere nettsteder, vil det mest sannsynlig ikke skje noe forferdelig bortsett fra forbruk av trafikk. Situasjonen vil bli mer komplisert hvis en gjest begynner å laste ned ulovlig innhold via Internett-tilkoblingen din.

Hvis du ennå ikke har tatt noen sikkerhetstiltak, gå til rutergrensesnittet gjennom en nettleser og endre nettverkstilgangsdataene. En ruteradresse er vanligvis av formen: http://192.168.1.1... Hvis dette ikke er tilfelle, kan du finne ut IP-adressen til din nettverksenhet på tvers kommandolinje... V operativsystem Windows 7 klikker på "Start"-knappen og skriv inn kommandoen "cmd" i søkefeltet. Ring nettverksinnstillingene med "ipconfig"-kommandoen og finn linjen "Default gateway". Den angitte IP-en er adressen til ruteren din, som må angis adressefeltet nettleser. Plasseringen av ruterens sikkerhetsinnstillinger varierer fra produsent. Som regel er de plassert i seksjonen med typenavnet "WLAN | Sikkerhet".

Hvis det trådløse nettverket ditt bruker en usikret tilkobling, bør du være spesielt forsiktig med innhold som ligger i mapper med generell tilgang, siden i fravær av beskyttelse, er den til full disposisjon for andre brukere. Samtidig, i Windows XP Home-operativsystemet, er situasjonen med delt tilgang ganske enkelt katastrofal: som standard kan passord ikke angis her i det hele tatt - denne funksjonen kun tilstede i profesjonell versjon... I stedet gjøres alle nettverksforespørsler via en usikret gjestekonto. Du kan sikre nettverket i Windows XP med litt manipulasjon: start kommandolinjen, skriv inn "net user guest YourNewPassword" og bekreft operasjonen ved å trykke på "Enter"-tasten. Etter start windows på nytt få tilgang til nettverksressurser det vil bare være mulig hvis du har et passord, men mer finjustering i denne versjonen av operativsystemet er det dessverre ikke mulig. Det er mye mer praktisk å administrere delingsinnstillingene i Windows 7. Her, for å begrense antall brukere, går du bare til "Nettverks- og delingssenter" i kontrollpanelet og oppretter en passordbeskyttet hjemmegruppe.

Mangel på riktig beskyttelse i et trådløst nettverk er en kilde til andre farer, ettersom hackere kan bruke spesielle programmer (sniffer) for å identifisere alle usikrede tilkoblinger... Dermed vil det være enkelt for angripere å fange opp identifikasjonsdataene dine fra ulike tjenester.

Hackere

Som før er det to typer sikkerhet som er mest populære i dag: filtrering etter MAC-adresse og skjule SSID (nettverksnavn): disse sikkerhetstiltakene vil ikke holde deg trygg. For å identifisere navnet på nettverket trenger crackeren en WLAN-adapter, som ved hjelp av en modifisert driver bytter til overvåkingsmodus og en sniffer - for eksempel Kismet. En angriper overvåker nettverket til en bruker (klient) kobler seg til det. Deretter manipulerer han datapakkene og "kaster" dermed klienten fra nettverket. Når brukeren kobler til på nytt, ser angriperen nettverksnavnet. Det høres komplisert ut, men i virkeligheten tar hele prosessen bare noen få minutter. Det er også enkelt å omgå MAC-filteret: crackeren bestemmer MAC-adressen og tildeler den til enheten sin. Dermed forblir tilkoblingen til en utenforstående ubemerket av eieren av nettverket.

Hvis enheten din kun støtter WEP-kryptering, ta hastetiltak - selv ikke-profesjonelle kan knekke et slikt passord på noen få minutter.

Spesielt populær blant cybersvindlere er programvarepakken Aircrack-ng, som i tillegg til en sniffer inkluderer en applikasjon for nedlasting og endring av WLAN-adapterdrivere, og lar deg også gjenopprette en WEP-nøkkel. Kjente metoder Hacking - dette er PTW- og FMS / KoreK-angrep, der trafikk blir fanget opp og en WEP-nøkkel beregnes basert på analysen. I denne situasjonen har du bare to alternativer: Først bør du søke etter enheten din gjeldende fastvare som vil støtte nyeste teknikker kryptering. Hvis produsenten ikke gir oppdateringer, er det bedre å nekte å bruke en slik enhet, fordi du ved å gjøre det setter sikkerheten til hjemmenettverket i fare.

Populære råd for å kutte radius Wi-Fi-handlinger gir bare inntrykk av beskyttelse. Naboer vil fortsatt kunne koble til nettverket ditt, og angripere bruker ofte Wi-Fi-adaptere med stor radius handlinger.

Offentlige hotspots

Steder med gratis Wi-Fi tiltrekker cybersvindlere, ettersom enorme mengder informasjon passerer gjennom dem, og hvem som helst kan bruke hackingverktøy. På kafeer, hoteller og andre på offentlige steder offentlige hotspots kan bli funnet. Men andre brukere av de samme nettverkene kan fange opp dataene dine og for eksempel ta kontroll over dine Kontoer på ulike nettjenester.

Beskyttelse av informasjonskapsler. Noen angrepsmetoder er virkelig så enkle at alle kan bruke dem. Brannsauutvidelse for Firefox nettleser Leser og viser automatisk andre brukeres kontoer, inkludert Amazon, Google, Facebook og Twitter. Hvis en hacker klikker på en av oppføringene i listen, vil han umiddelbart motta full tilgang til kontoen og vil kunne endre brukerdata etter eget skjønn. Firesheep knekker ikke passord, den kopierer bare aktive ukrypterte informasjonskapsler. For å beskytte mot slike avlyttinger bør du bruke det spesielle HTTPS Everywhere-tillegget for Firefox. Denne utvidelsen tvinger nettjenester til hele tiden å bruke en kryptert forbindelse gjennom HTTPS-protokoll hvis det støttes av tjenesteleverandørens server.

Android-beskyttelse. I den siste tiden vakte en feil på operasjonssalen alles oppmerksomhet. Android-system som kan tillate svindlere å få tilgang til kontoene dine på tjenester som Picasa og " Google kalender", I tillegg til å lese kontakter. Google løst dette sikkerhetsproblemet i Android 2.3.4, men de fleste enhetene som tidligere er kjøpt av brukere har eldre versjoner av systemet. Du kan bruke SyncGuard-applikasjonen for å beskytte dem.

WPA 2

Den beste beskyttelsen gis av WPA2-teknologi, som brukes av produsenter datateknologi siden 2004. De fleste enheter støtter denne typen kryptering. Men som andre teknologier har også WPA2 sitt svake punkt: ved å bruke et ordbokangrep eller bruteforce ("brute force") kan hackere knekke passord – om enn bare hvis de ikke er pålitelige. Ordbøker itererer ganske enkelt over nøklene som er lagret i databasene deres - som regel alle mulige kombinasjoner av tall og navn. Passord som "1234" eller "Ivanov" gjettes så raskt at crackerens datamaskin ikke engang har tid til å varmes opp.

Bruteforce-metoden forutsetter ikke bruk klar base data, men tvert imot, gjette et passord ved å liste opp alle mulige kombinasjoner tegn. På denne måten kan en angriper beregne hvilken som helst nøkkel - spørsmålet er bare hvor lang tid det vil ta ham. NASA anbefaler et passord på minst åtte tegn i sikkerhetsinstruksjonene, og helst seksten. Først og fremst er det viktig at den består av små bokstaver og store bokstaver, tall og spesielle karakterer... Det ville ta en hacker tiår å knekke et slikt passord.

Nettverket ditt er ennå ikke fullstendig sikret, siden alle brukere i det har tilgang til ruteren din og kan gjøre endringer i innstillingene. Noen enheter har ekstra sikkerhetsfunksjoner som du også bør dra nytte av.

Først av alt, deaktiver muligheten til å manipulere ruteren via Wi-Fi. Dessverre er denne funksjonen bare tilgjengelig på utvalgte enheter som Linksys-rutere. Alle moderne modeller av rutere har også muligheten til å angi et passord for administrasjonsgrensesnittet, som lar deg begrense tilgangen til innstillingene.

Som ethvert program er fastvaren til ruteren ufullkommen - mindre feil eller kritiske hull i sikkerhetssystemet er ikke utelukket. Vanligvis spres informasjon om dette umiddelbart over Internett. Sjekk jevnlig etter ny fastvare for ruteren din (noen modeller har til og med en automatisk oppdatering). Et annet pluss med å blinke er at de kan legge til nye funksjoner til enheten.

Periodisk analyse nettverkstrafikk hjelper til med å gjenkjenne tilstedeværelsen ubudne gjester... I administrasjonsgrensesnittet til ruteren kan du finne informasjon om hvilke enheter og når som var koblet til nettverket ditt. Det er vanskeligere å finne ut hvor mye data en bestemt bruker har lastet opp.

Gjestetilgang - sikkerhet for hjemmenettverk

Hvis du beskytter ruteren med et sterkt passord mens du bruker WPA2-kryptering, er du ikke lenger i fare. Men bare til du deler passordet ditt med andre brukere. Venner og bekjente som med sine smarttelefoner, nettbrett eller bærbare datamaskiner ønsker å få tilgang til Internett via din tilkobling er en risikofaktor. For eksempel kan muligheten for at enhetene deres er infisert ikke utelukkes. skadevare... Men på grunn av dette trenger du ikke å nekte vennene dine, siden i toppmodeller Rutere som Belkin N eller Netgear WNDR3700 tilbyr gjestetilgang spesielt for dette formålet. Fordelen med denne modusen er at ruteren oppretter et eget nettverk med eget passord, og hjemmenettverket blir ikke brukt.

Pålitelighet av sikkerhetsnøkler

WEP (WIRED EQUIVALENT PERSONVERN). Bruker en pseudo-tilfeldig tallgenerator (RC4-algoritme) for å få nøkkelen, samt initialiseringsvektorer. Siden den siste komponenten ikke er kryptert, er det mulig for tredjeparter å gripe inn og gjenskape WEP-nøkkelen.

WPA (WI-FI-BESKYTTET TILGANG) Den er basert på WEP-mekanismen, men tilbyr en dynamisk nøkkel for utvidet sikkerhet. Nøkler generert ved hjelp av TKIP-algoritmen kan knekkes gjennom et Beka-Tevs- eller Ohigashi-Moriya-angrep. For å gjøre dette blir individuelle pakker dekryptert, manipulert og sendt tilbake til nettverket.

WPA2 (WI-FI-BESKYTTET TILGANG 2) Den bruker den sterke AES (Advanced Encryption Standard) algoritmen for kryptering. Sammen med TKIP ble CCMP (Counter-Mode / CBC-MAC Protocol) protokollen lagt til, som også er basert på AES-algoritmen... Til nå har det ikke vært mulig å hacke et nettverk beskyttet av denne teknologien. Den eneste muligheten for hackere er et ordbokangrep eller brute force-metode, når nøkkelen gjettes ved å gjette, men med et komplekst passord er det umulig å gjette det.

For å beskytte din Wi-Fi-nettverk og angi et passord, pass på å velge trådløs sikkerhetstype og krypteringsmetode. Og på dette stadiet mange mennesker har et spørsmål: hvilken skal de velge? WEP, WPA eller WPA2? Personlig eller bedrift? AES eller TKIP? Hvilke sikkerhetsinnstillinger vil best beskytte Wi-Fi-nettverket ditt? Jeg vil prøve å svare på alle disse spørsmålene innenfor rammen av denne artikkelen. Vurder alle mulige metoder autentisering og kryptering. La oss finne ut hvilke sikkerhetsparametere for Wi-Fi-nettverk som er best angitt i ruterinnstillingene.

Merk at typen sikkerhet, eller autentisering, Nettverksgodkjenning, sikkerhet, autentiseringsmetode er alle de samme.

Autentiseringstype og kryptering er de grunnleggende sikkerhetsinnstillingene trådløs wifi nettverk. Jeg tror først du må finne ut hva de er, hvilke versjoner det er, deres evner osv. Etter det finner vi ut hvilken type beskyttelse og kryptering du skal velge. Jeg vil vise deg å bruke flere populære rutere som et eksempel.

Jeg anbefaler på det sterkeste å sette opp et passord og sikre det trådløse nettverket ditt. Still inn maksimalt beskyttelsesnivå. Hvis du lar nettverket være åpent, ubeskyttet, kan hvem som helst koble seg til det. Dette er utrygt i utgangspunktet. I tillegg til unødvendig belastning på ruteren, fall i tilkoblingshastighet og alle slags tilkoblingsproblemer forskjellige enheter.

Wi-Fi-nettverkssikkerhet: WEP, WPA, WPA2

Det er tre beskyttelsesalternativer. Ikke medregnet "Åpen", selvfølgelig.

- WEP(Wired Equivalent Privacy) er en utdatert og usikker autentiseringsmetode. Dette er den første og ikke særlig vellykkede beskyttelsesmetoden. Angripere kan enkelt få tilgang til trådløse nettverk som er beskyttet med WEP. Du trenger ikke stille inn denne modusen i innstillingene til ruteren din, selv om den er der (ikke alltid).

- WPA (Wi-Fi beskyttet Access) er en pålitelig og moderne type sikkerhet. Maksimal kompatibilitet med alle enheter og operativsystemer.

- WPA2- en ny, forbedret og mer pålitelig versjon av WPA. Det er støtte for AES CCMP-kryptering. På dette øyeblikket, dette er den beste måten å sikre Wi-Fi-nettverket på. Dette er det jeg anbefaler å bruke.

WPA / WPA2 kan være av to typer:

- WPA / WPA2 - Personlig (PSK)- dette er den vanlige måten godkjenning. Når du bare trenger å angi et passord (nøkkel) og deretter bruke det til å koble til et Wi-Fi-nettverk. Ett passord brukes for alle enheter. Selve passordet lagres på enhetene. Hvor du om nødvendig kan se den, eller endre den. Dette er det anbefalte alternativet.

- WPA / WPA2 - Enterprise- en mer sofistikert metode, som hovedsakelig brukes til å beskytte trådløse nettverk på kontorer og ulike institusjoner. Lar deg gi mer høy level beskyttelse. Brukes bare når en RADIUS-server er installert for enhetsautorisasjon (som gir ut passord).

Jeg tror vi har funnet ut autentiseringsmetoden. Best å bruke WPA2 - Personal (PSK). Til bedre kompatibilitet For å unngå problemer med å koble til eldre enheter, kan du stille inn WPA / WPA2 blandet modus. Mange rutere har denne metoden angitt som standard. Eller merket som "Anbefalt".

Trådløs kryptering

Det er to måter TKIP og AES.

Vi anbefaler å bruke AES. Hvis du har gamle enheter på nettverket som ikke støtter AES-kryptering (men kun TKIP) og det vil være problemer med å koble dem til det trådløse nettverket, så sett "Auto". TKIP-krypteringstypen støttes ikke i 802.11n-modus.

I alle fall, hvis du installerer strengt tatt WPA2 - Personal (anbefalt), vil kun AES-kryptering være tilgjengelig.

Hva slags beskyttelse bør jeg sette på en Wi-Fi-ruter?

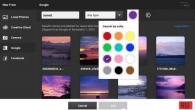

Bruk WPA2 - Personlig med AES-kryptering... Til dags dato er dette den beste og mest sikker måte... Slik ser de trådløse sikkerhetsinnstillingene ut på ASUS-rutere:

Og slik ser disse sikkerhetsinnstillingene ut på TP-Link-rutere (med gammel firmware).

Mer detaljerte instruksjoner for TP-Link kan du se.

Instruksjoner for andre rutere:

Hvis du ikke vet hvor du finner alle disse innstillingene på ruteren din, så skriv i kommentarfeltet, jeg vil prøve å foreslå. Bare ikke glem å angi modellen.

Siden eldre enheter (Wi-Fi-adaptere, telefoner, nettbrett osv.) kanskje ikke støtter WPA2 - Personal (AES), må du stille inn blandet modus (Auto) i tilfelle tilkoblingsproblemer.

Jeg legger ofte merke til at etter å ha endret passordet eller andre beskyttelsesparametere, vil ikke enhetene koble seg til nettverket. Datamaskinene kan ha feilen "Nettverksinnstillingene som er lagret på denne datamaskinen samsvarer ikke med kravene til dette nettverket." Prøv å slette (glem) nettverket på enheten og koble til på nytt. Hvordan gjøre dette på Windows 7, skrev jeg. Og i Windows 10 trenger du.

Passord (nøkkel) WPA PSK

Uansett hvilken type sikkerhet og krypteringsmetode du velger, må du angi et passord. Det er også WPA-nøkkel, trådløst passord, sikkerhetsnøkkel for Wi-Fi-nettverk, etc.

Passordlengde fra 8 til 32 tegn. Du kan bruke bokstaver i det latinske alfabetet og tall. Samme måten spesielle tegn: - @ $ #! osv. Ingen mellomrom! Passordet skiller mellom store og små bokstaver! Dette betyr at "z" og "Z" er forskjellige tegn.

Jeg anbefaler ikke å bruke enkle passord. Det er bedre å lage et sterkt passord som ingen kan gjette sikkert, selv om de prøver hardt.

Det er usannsynlig at du vil være i stand til å huske et så komplekst passord. Det hadde vært fint å skrive det ned et sted. Det er ikke uvanlig at et Wi-Fi-passord blir glemt. Hva du skal gjøre i slike situasjoner, skrev jeg i artikkelen:.

Trenger du enda mer beskyttelse kan du bruke MAC Binding. Riktignok ser jeg ikke behovet for dette. WPA2 - Personlig sammenkoblet med AES og komplekst passord- ganske nok.

Hvordan beskytter du Wi-Fi-nettverket ditt? Skriv i kommentarfeltet. Vel, still spørsmål 🙂

WiFi-nettverksbeskyttelse– et annet spørsmål som dukker opp foran oss, etter at vi har skapt hjemmenettverk... Sikkerheten til et wifi-nettverk er ikke bare en garantist mot uønskede tredjeparts tilkoblinger til Internett, men også en garanti for sikkerheten til datamaskinen og andre nettverksenheter - tross alt kan virus fra andres datamaskiner trenge gjennom hull og forårsake mye trøbbel. Sikkerhetsnøkkel wifi, som vanligvis er begrenset til de fleste brukere, er ikke nok i dette tilfellet. Men først ting først...

Først av alt, for å organisere beskyttelsen av et wifi-nettverk, ta vare på det obligatoriske, som jeg anbefaler å bruke nøkkelen for sikkerhet wifi WPA2 / PSK. Det krever et ganske komplekst syvsifret passord, som er svært vanskelig å gjette. Men sannsynligvis! Jeg tenkte seriøst på dette problemet når, når regelmessig gjennomgang Jeg fant ikke én, ikke to, men 10 enheter inkludert i rutenettet! Da interesserte beskyttelsen av wifi-nettverket meg seriøst, og jeg begynte å lete etter flere mer pålitelige måter og fant det selvfølgelig. Dessuten krever dette ikke noe spesifikt beskyttelsesprogram - alt gjøres i innstillingene til ruteren og datamaskinen. Nå skal jeg dele med dere! Ja, demonstrasjonen av metodene vil bli utført på enheter av ASUS- moderne har et identisk grensesnitt, spesielt i videokurset gjorde jeg alt på WL-520GU-modellen.

Wifi-nettverkssikkerhet - praktiske måter

1. Deaktiver kringkastings-SSID

De som så på videokurset mitt vet hva dette handler om. Hvem er det ikke - jeg skal forklare. SSID er, på russisk, navnet på nettverket vårt. Det vil si navnet du tildelte den i innstillingene og som vises når du skanner ruterne som er tilgjengelige for tilkobling.

Hvis SSID-en din er synlig for alle, kan hvem som helst prøve å koble til den. For at bare du og vennene dine skal vite om det, må du skjule det, det vil si, slik at det ikke er på denne listen. For å gjøre dette, sett en hake på "Skjul SSID". Etter det vil den forsvinne fra søkeresultatene. Og du kan bli med på følgende måte:

Det er det, etter det må du angi din sikre wifi, selv om den ikke var synlig.

2. Filtrering av enheter etter MAC-adresse

Dette er en enda mer pålitelig måte å beskytte wifi mot ubudne gjester... Faktum er at hver enhet har sin egen personlige identifikator, som kalles en MAC-adresse. Du kan bare gi tilgang til datamaskinene dine ved å registrere deres ID i innstillingene hjemmeruter.

Men først må du finne ut disse MAC-ene. For å gjøre dette, i Windows 7, gå til kjeden: "Start> Kontrollpanel> Nettverk og Internett> Kontrollsenter> Endre adapterinnstillinger" og dobbeltklikk på egen hånd wifi-tilkobling... Klikk deretter på "Detaljer"-knappen og se på elementet "Fysisk adresse" - dette er det!

Vi skriver det uten bindestrek - bare tall og bokstaver.

Gå deretter til ruterens administrasjonspanel i kategorien "Trådløst MAC-adressefilter".

Vi velger "Godta"-elementet fra rullegardinlisten og legger til MAC-adressene til datamaskinene som er i ditt LAN - igjen, uten bindestreker.

Etter det lagrer vi innstillingene og er glad for at noen andres enhet ikke kommer inn!

3. Filtrering av enheter etter IP-adresse

Dette er en enda mer avansert måte. Her vil datamaskiner bli eliminert ikke bare av MAC, men også av deres IP tildelt hver manuelt. Moderne teknologier lar deg endre MAC, det vil si etter å ha funnet ut nummeret til dingsen din, kan du etterligne den og gå inn som om det var deg selv. I dette tilfellet distribueres IP som standard til alle tilkoblede enheter automatisk innenfor et visst område - dette skjer på grunn av driften av ruteren i den såkalte DCHP-servermodusen. Men vi kan slå den av og angi IP-adressene for hver manuelt.

La oss se hvordan dette gjøres i praksis. Først må du deaktivere DCHP-serveren, som automatisk distribuerer adresser. Gå til "LAN"-delen og åpne fanen "DCHP-server". Her deaktiverer vi den ("Nei" i første avsnitt).

Etter det må du konfigurere hver datamaskin eller annen enhet. Hvis du bruker Windows 7, går du til "Kontrollpanel> Nettverk og Internett> Nettverkskontrollsenter> Endre adapterinnstillinger> Trådløse tilkoblinger(eller hva du kaller det der) ”. Vi klikker på den to ganger, gå til "Egenskaper> Internet Protocol Version 4 (TCP / IP)". Her fikk vi alle parameterne automatisk. Vi setter en hake på "Bruk følgende IP" og setter:

- IP-en er den du tildelte da du satte opp ruteren, det vil si at jeg har den 192.168.1.3

- Maske - 255.255.255.0

- Gateway - IP-en til ruteren, det vil si at den som standard på asus er 192.168.1.1

4. Ruterens driftstid

Denne metoden egnet for de som jobber ved datamaskinen i samme Viss tid... Poenget er at ruteren vil distribuere Internett kun på bestemte tidspunkter. For eksempel kommer du hjem fra jobb klokken 18 og holder deg på nett til klokken 10. Deretter utsetter vi driften av enheten bare fra 18 til 22 timer. Det er også mulig å stille inn spesifikke innkoblingsdager. For eksempel, hvis du går på landet i helgene, kan du ikke kringkaste wifi i det hele tatt på lørdag og søndag.

Denne modusen er satt i delen "Trådløst nettverk", kategorien "Professional". Vi setter opp ukedagene for arbeid og timer.

5. Hindre automatisk nettverkstilkobling

Denne innstillingen gjøres på selve datamaskinen, og mest sannsynlig er det ikke engang wifi-beskyttelse, men for å hindre datamaskinen fra å koble seg til et fremmed nettverk som et virus kan fanges gjennom. Klikk på vår egen trådløs tilkobling i "Nettverkstilkoblinger" (se punkt 3) og velg "Wireless Network Properties" her.

Til maksimal beskyttelse tilkoblinger med et wifi-nettverk, anbefales det å fjerne merket for alle avmerkingsboksene her for å angi passordet hver gang du kobler til. For de late kan du legge igjen det første avsnittet - automatisk tilkobling til gjeldende nettverk, men du kan ikke aktivere de to andre, som lar datamaskinen uavhengig koble seg til andre som er tilgjengelige for tilkobling.

Som du kan se WiFi-beskyttelse nettverket er ikke bare utstyrt med WPA2-kryptering - hvis du følger disse enkle tipsene, vil sikkerheten til ditt trådløse nettverk være garantert! Snart vil du også lære hvordan du beskytter alle lokalt nettverk med en gang, og for ikke å gå glipp av denne artikkelen, anbefaler jeg å abonnere på bloggoppdateringer. Hvis du har spørsmål - et kommentarskjema for tjenesten din 😉

Hvis artikkelen hjalp, ber jeg deg i takknemlighet gjøre 3 enkle ting:

- Abonner på vår Youtube-kanal

- Send en lenke til publikasjonen til veggen din sosialt nettverk med knappen over