Mobile Device Management, MDM(i förståelsen av Gartner) - programvara för att arbeta med företagssystem med mobila enheter.

MDM-marknaden har konsoliderats något de senaste åren, men den erbjuder fortfarande ett brett utbud av verktyg och tjänster. Dessa inkluderar e-postservrar med inbyggd MDM-funktionalitet, molntjänster och verktyg som kan integreras med storskaliga systemhanteringspaket. Med den utbredda förekomsten av BYOD kommer både små företag och stora företag att kunna hitta rätt produkt både för deras behov och för deras budget.

Vissa EMM-leverantörer bäddar redan in säkerhetsverktyg och IRM-verktyg på filnivå i sina produkters kärnfunktioner, men andra integrerar EMM-system med befintliga mer allmänna lösningar för identitets- och åtkomsthantering, vilket skapar en enda administrationspunkt. datakrypteringsprocesser och hantering företags säkerhetspolicyer.

EMM som "lim"

Att utnyttja EMM-lösningar är bara det första steget som organisationer behöver ta för att förbättra sin operativa effektivitet med mobila plattformar genom att effektivisera personalens enhetshantering, sa Gartner. Nästa steg bör vara att utöka användningen av mobilitet i en mängd olika affärsprocesser, för att skapa en enhetlig IT-miljö för klienter som inkluderar både traditionell PC-infrastruktur och mobila enheter.

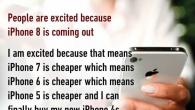

Vid en tidpunkt säkerställdes den utbredda introduktionen av datorer i företagens affärsliv till stor del genom metoder för ganska strikt förening av den implementerade hårdvaran och mjukvaran, vars marknadsföring gick "från topp till botten". Detta tillvägagångssätt kan också tillämpas på mobila enheter, men fortfarande visar branscherfarenhet att det inte är särskilt effektivt när det gäller affärsresultat. Mobila enheters penetration i företagens liv går på många sätt i riktning "nedifrån och upp", när de anställda själva vill använda de verktyg och teknologier de redan känner till i sin produktionsverksamhet. Tekniskt sett är det mycket svårare att upprätthålla en heterogen kundmiljö än att upprätthålla en traditionell homogen IT-infrastruktur, men du kan ändå få bättre resultat vad gäller företagets kärnverksamhet. I den här situationen fungerar EMM som "limmet" som gör att en mängd olika mobila enheter och applikationer kan kopplas till organisationens affärsprocesser.

Enhetlig hantering av klientens IT-miljö

Hittills använder kunderna olika verktyg för att hantera datorer och mobila enheter. Vanligtvis i företag hanteras dessa uppgifter av separata implementerings- och tekniska supportteam. Nu pågår processen att kombinera dessa två uppgifter, både tekniskt och organisatoriskt. Med detta i åtanke anser Gartner att den kommande versionen av Windows 10, som utökar MDM-API:erna som introduceras i Windows 8, har en positiv roll att spela. I synnerhet med hjälp av denna mekanism kommer det att vara möjligt att styra persondatorer genom EMM-verktyg, inklusive med hjälp av klientagentprogram. Även om experter betonar att det inte är särskilt lätt att implementera en sådan idé, eftersom det trots begränsningen av tillämpningsområdet för datorer är de som fortsätter att stödja de allra flesta kritiska operationer för företaget.

Ändå är analytiker på Gartner övertygade om att processen med att skapa enhetliga lösningar för att hantera klientmiljön kommer att fortsätta, och den kommer inte att vara begränsad till datorer, surfplattor och smartphones. Inom en mycket snar framtid kommer ett brett utbud av "smarta" enheter från världen av Internet of Things (IoT) att läggas till dem. Redan idag faller skrivare, klockor, tv-apparater och annan utrustning inom området EMM-kontroll. Visserligen är vissa problem redan synliga på denna väg, eftersom många "smarta saker" hittills skapats på rent proprietära principer med minimala möjligheter till extern kontroll från en "icke-tillverkare". Sådan närhet är dock vanlig i den inledande fasen av marknadsbildningen. När IoT-området expanderar kommer integrationsutmaningar att aktualiseras, och detta kommer att tvinga tillverkare att gå över till öppna standarder.

2014: AirWatch går förbi BlackBerry och blir ledare

I början av juli 2015 publicerade analysföretaget IDC resultaten av en studie av den globala mjukvarumarknaden inom området företagsmobilitetshantering. BlackBerry är den enda leverantören med sjunkande försäljning av denna programvara.

Enligt IDC-uppskattningar var EMM-marknaden 1,4 miljarder dollar 2014, en ökning med 27,2 % från föregående år. Tidigare förutspådde experter en ökning med 22%. Marknaden upplever fortfarande stark fragmentering och tight fighting, där även en liten nedgång hos en leverantör kan trycka tillbaka flera positioner.

Samordningen av krafter på marknaden för EMM-lösningar, enligt IDC för 2014.

Detta hände med BlackBerry, vars intäkter från mjukvaruförsäljning inom området företagsmobilitetshantering sjönk med 16,7 % under 2014 - till 133,8 miljoner dollar. Som ett resultat halkade det kanadensiska företaget från första till tredje plats i rankningen av ledande leverantörer, vilket gav resultat. till AirWatch och Good Technology.

Den nyligen präglade ledaren AirWatch avslutade 2014 med marknadsintäkter på 161,1 miljoner dollar, en ökning med 78 % från 2013. Denna ökning var den högsta bland alla tillverkare. AirWatch har en marknadsandel på 11,4%.

Good Techonolgys intäkter inom detta segment av mjukvaruindustrin steg 2014 med 55,3 % och nådde 136,8 miljoner dollar, motsvarande 9,7 % av det globala värdet.

Enligt IDC för 2014 inkluderade de fem främsta varumärkena på EMM-marknaden även MobileIron och Citrix, som ökade mjukvaruförsäljningen med 26,2 % respektive 47,2 % till 130,1 miljoner USD (9,2 % av den globala marknadsvolymen) och 114,2 miljoner USD. (8,1%). Därefter kom SAP (8 %), IBM (4,9 %), Microsoft (3,1 %), SOTI (3,1 %), Sophos (2,9 %) och Symantec (2,7 %).

2012

Gartner: Skrivbordets era är över

Enligt en Gartner-studie som genomfördes i slutet av oktober 2012, redan 2017, kommer mer än två tredjedelar av företag världen över att gå över till att använda mobila enheter i sitt arbete med företagsstyrningssystem.

Analytiker är övertygade om att mer än 65 % av företagen kommer att använda en mängd olika lösningar för mobila enheter, särskilt för surfplattor och smartphones, för att arbeta med företagssystem.

"Datorns era är över. Arbetarna blir mer mobila och redo att arbeta var som helst, så länge de har tillgång till företagssystemet", säger Phil Redman, forskningschef på Gartner. Mer attraherad av stora företag och deras anställda. Det enda som stoppar för tillfället är säkerheten för arbete på mobila plattformar, men utvecklarna gör i sin tur sitt bästa för att eliminera detta problem."

Gartner förutspår att år 2017 kommer 90 % av företagen att stödja två eller flera mobila operativsystem för sina anställda.

Under 2011 bytte många företag till Apples iOS som sin primära mobilplattform. Andra mobila plattformar är under övervägande och kan komma att installeras inom de närmaste 12-18 månaderna. Således, enligt analytiker, kommer lösningar som stödjer MDM att bli en växande efterfrågan inom en snar framtid.

En av huvudorsakerna till tillväxten i denna riktning var den snabba utvecklingen av marknaden för surfplattor. Om tidigare surfplattanvändare var begränsade till att installera företagspost, vill nu fler och fler människor implementera mobilapplikationer för företagssystem på sina enheter för att fungera var som helst.

"Under de kommande två åren kommer vi att se en dramatisk expansion av MDM-plattformar och lösningar", säger Redman. "I grund och botten kommer detta att drivas av organisationer som själva utvecklar mobilapplikationer och belönar sina anställda att använda dessa lösningar."

Microsoft MDM-strategi

Hjärtat i Microsofts MDM-strategi är Exchange-e-postservern. Om du använder Exchange Server för att leverera e-post till telefoner och surfplattor använder du redan Exchange ActiveSync (EAS), som också kan användas för att vidarebefordra policyer till enheter och kontrollera åtkomst efter användare, roll och grupp. Och du behöver inte ens installera Exchange Server i din organisation, eftersom EAS är en del av molntjänsten Microsoft Office 365. För närvarande stöds EAS av Windows Mobile, Windows Phone, iOS och Android samt i Windows 8 och Windows RT detta protokoll stöds via en e-postklient.Windows.

EAS är också kärnan i Microsofts molnhanterade tjänsteverktyg InTune. Den senaste versionen lägger till verktyg för att hantera EAS-policyer och integrering med Exchange-servrar för att vidarebefordra policyer till hanterade enheter. InTune introducerar även en lokal butik från vilken applikationer kan levereras till smartphones och surfplattor med stöd för organisationslicenser och lokalt utvecklade applikationer. InTunes månatliga och per användare prissättning är attraktiv för små och medelstora företag, och dess återförsäljarversion tillåter ISV:er och konsultföretag att använda InTune för att hantera enheter över flera kundorganisationer.

RIM MDM-strategi

RIM:s BlackBerry-plattform förblir en robust företagslösning eftersom BlackBerry Enterprise Server-hanteringsplattformen (BES) tillhandahåller ett brett utbud av anpassningsbara enhetshanteringspolicyer. Det är lätt att ha kontroll över BlackBerry-enheter från BES, och dess nya Balance-funktion möjliggör en tydlig åtskillnad av arbets- och personlig data och säkerställer att användaren inte förlorar sin information om ett företagskonto raderas på en personlig enhet. RIM erbjuder tre olika versioner av BES: en gratis molnversion med minimal policy att integrera med Office 365, en gratis version för småföretag av BES Express och en fullfjädrad BES-version med en fullständig policyuppsättning som inte bara betalar för servern utan också för klientåtkomstlicenser.

BlackBerry Mobile Fusion-produkten stöder dessutom iOS- och Android-enheter samtidigt som man använder samma miljö för att hantera både RIM:s egna enheter (inklusive PlayBook-surfplattan) och hårdvara från tredje part. Mobile Fusion kommer också att ligga till grund för nästa generations BlackBerry-kontroller som är inriktade på det kommande BlackBerry 10 OS.

Symantecs MDM-strategi

MDM-funktioner över plattformar är nyckeln till en framgångsrik BYOD-strategi eftersom de skapar lika villkor för användarna. Ett verktyg som kan hjälpa till med detta är Symantecs Mobile Management for Configuration Manager (som är det nya namnet för Odysseys Athena). När de integreras med Microsoft System Center Configuration Manage, låter Symantec-verktygen hantera mobila enheter tillsammans med datorer och bärbara datorer, samtidigt som de ger dig möjlighet att ta emot enhetsstatusrapporter, selektivt radera företagsdata och leverera säker e-post till Android-enheter.

Marknaden för MDM blir allt viktigare, och dess produkter kommer sannolikt att bli en nyckelkomponent i IT-strategin för många organisationer - trots allt är det klart att BYOD inte kommer att vända. MDM är kostnadseffektivt och erbjuder tydliga fördelar - särskilt i en reglerad bransch.

Vill du låta anställda använda sin personliga bärbara dator, surfplatta, telefon som ett arbete - enkelt! Men hur skyddar man, separerar man personlig information från arbetsinformation? Men hur är det med applikationer? Behöver du konfigurera alla enheter enligt företagets policyer? Vad händer om någon tappar bort sin enhet med viktig arbetsinformation?

Låt oss ta reda på svaren på dessa och andra frågor.

Anställda får använda sin personliga enhet på jobbet för personliga ändamål om företagets policy tillåter det. Så varför inte låta dem använda sin personliga enhet för arbetsuppgifter också?

"Ta din egen enhet till jobbet" är vad BYOD-konceptet (Bring Your Own Device) låter som. BYOD-trenden bryter ner gränserna mellan privatliv och arbete. Det är bättre för IT-proffs att ha kontroll än att hantera det administrativt. Tillstånd att använda dina egna enheter är också ett verktyg för att öka medarbetarnas lojalitet, vilket är viktigt för alla företag.

De anställdas önskan att arbeta på distans är uppenbar. Det finns många specialister som inte bara vill, utan också kan arbeta på distans. För att göra detta måste du ha en viss nivå av självkontroll, men detta är ganska realistiskt.

Men trots de obestridliga fördelarna är BYOD-implementering förknippad med säkerhets- och hanterbarhetsproblem. Det finns en möjlighet att din enhet är borttappad, stulen eller infekterad med skadlig programvara. Men när man tittar på det överväger affärsfördelarna med BYOD vida nackdelarna.

Idag på marknaden finns det många stora och små företag som tillhandahåller MDM-tjänster (Mobile Device Management).

Lista över befintliga lösningar

Microsoft Intune

AirWatch från VMWare

Citrix XenMobile

BlackBerry Enterprise Service

SAP Afaria

Symantec Mobile Management

Bra teknik

MaaS360 från Fiberlink

Dell Mobile Management

MobileIron

Centrifiera

FileWave

LANDESK

MobiControl

Sophos Mobile Control

Excitor MobiControl

Amtel

Tangoe Matrix Mobility

Kaseya BYOD

Absolut hantera

BoxTone

SOTI

FAMOC

Många försökte skapa, främja sin lösning, men inte alla "överlevde".

Låt oss gå vidare till Intune. Det finns mycket teoretisk information, översikter om Intune från Microsoft. Kort sagt är det en molntjänst för att hantera Windows, iOS, Android mobila enheter samt Windows-datorer.

Det finns flera konfigurationer för att använda Intune. Jag har identifierat två huvudsakliga:

- Fristående - Intune

- Hybrid - Intune + SCCM 2012 eller Intune + SCCM 2012 + Azure

Bland fördelarna med en sådan lösning kan följande särskiljas: behovet av driftsättning, underhåll och skalbarhet försvinner, eftersom lösningen är molnbaserad, Microsoft uppdaterar och förbättrar den regelbundet.

Prenumerationsschemat baserat på antalet användare och inte enheter är också förenklat. En användare måste betala 6,00 USD per månad. I prenumerationen ingår 20 GB molnutrymme för applikationer.

Men skynda dig inte att köpa ett abonnemang. Det finns en 30-dagars provperiod för 100 användare, därefter kan du förlänga provperioden med ytterligare 30 dagar genom att ange betalkortsnummer. Totalt 60 dagar för att prova och se om du behöver Intune.

Så du har bestämt dig för att ge det ett försök. Efter registrering kommer Intunes instrumentpanel och admincenter att vara tillgängliga. Därefter skapar administratören användare manuellt i kontrollpanelen eller importerar från en CSV-fil i Central Administration. Exempel på CSV-fil. Varje skapad användare kommer att ha en inloggning i formuläret Användarnamn@Företagsnamn.onmicrosoft.com eller ditt eget domännamn.

Hela förvaltningsprocessen kan delas in i 5 huvudsteg:

registrering

För att registrera dig måste du installera applikationen "Företagsportal" på användarens enhet.För att göra det enklare för administratörer att kommunicera med användare tillhandahåller Microsoft en lista med länkar som hjälper dem att registrera enheter i Intune och utföra olika uppgifter på enheter efter registreringen.

Efter att användaren har installerat applikationen och loggat in kommer hans enhet att registreras.

Skärmdumpar av registreringssteg

Företagsportalapplikationen innehåller tre huvudflikar:

- Applikationer - en lista över alla applikationer som är tillgängliga för användaren

- Mina enheter - lista över användarens enheter (max 5)

- Kontakt IT - IT kontaktuppgifter

Efter att enheten har registrerats kan den användas.

Alla registrerade enheter och användare läggs till i motsvarande grenar i kontrollpanelen på fliken "Grupper".

Administratören kan gruppera enheter (enhetsgrupp) och användare (användargrupp) enligt tillgängliga kriterier eller direkt tilldela gruppmedlemskap för att ytterligare distribuera deras hantering, liknande samlingar i SCCM 2012.

Distribuera applikationer

Intune stöder installation av många olika appar, inklusive appbutiksappar, webbappar och interna appar.Det finns två typer av applikationsinstallation:

- Installer - ange installationsfilen för programmet som du vill distribuera. Till exempel APK för Android

- Extern länk - vi anger en länk till applikationssidan i applikationsbutiken. Till exempel Microsoft Store för Windows Mobile

Lägg till applikation - Installationsprogram

Välj installationsfilen:

Vi fyller i beskrivningen:

Vi ställer kraven för versionen av operativsystemet:

Applikationen har lagts till i listan över applikationer i kontrollpanelen:

Vi fyller i beskrivningen:

Efter att applikationen har lagts till och tillgänglig i listan över applikationer återstår bara att distribuera den till användarnas enheter. Genom att välja "Hantera distribution ..." i snabbmenyn, tilldela programmet till en användargrupp eller enhetsgrupp.

Följande alternativ är tillgängliga:

- Forcerad installation

- Tillgänglig installation

- Tar bort

En applikation som tilldelats motsvarande grupp visas på användarenheten.

Ett exempel på visning på olika enheter

Android:

Windows Mobile:

Windows 10

IOS:

Anpassning

Intune använder policyer för att hjälpa dig att konfigurera många inställningar och beteenden för enheter:- Hårdvaruparametrar som tillstånd att använda Bluetooth, NFC, ...

- Lösenordsalternativ inklusive lösenordslängd och kvalitet

- Krypteringsalternativ

- Webbläsarinställningar, som att blockera cookies, blockera jscript

- Tillåtna och förbjudna applikationer

- Efterlevnadspolicyer som OS-version

Till exempel en policy som förbjuder användning av kameran

När kameran startar kommer användaren att meddelas:

Även om Intune erbjuder en mängd olika alternativ för att konfigurera enheter, kan du stöta på en situation där ett obligatoriskt alternativ inte är tillgängligt. I många fall kan det här problemet lösas genom att använda en anpassad policy som låter dig anpassa OMA-URI-inställningarna, en vanlig standard för att konfigurera mobila enheter för att ställa in önskade värden.

Distribution av inställningar fungerar på samma sätt som distribution av applikationer.

Övervakning

Efter att ha distribuerat applikationer och policyer övervakar administratören statusen på motsvarande flikar.Fliken Dashboard visar den allmänna statusen för alla komponenter

Mer detaljerad information om status för applikationer visas på fliken "APPAR".

Genom att klicka på applikationen ser vi detaljerna:

Administratören kommer att meddelas om eventuella Intune-problem med en varning.

Varningar hjälper dig att hålla reda på vad som händer i Microsoft Intune. Till exempel har skadlig programvara upptäckts på datorn eller en konflikt har upptäckts mellan två Intune-policyer.

På fliken med enheter finns en mycket användbar lista med filter med vilka du kan hitta enheter med olika status.

Filterlista

Skydd

Om en anställd tappar bort en mobil enhet eller blir stulen kan du radera företagsdata och applikationer från enheten, eller så kan du utföra en fullständig rensning. Vid behov är det möjligt att återställa den hemliga koden eller blockera enheten på distans.Allt är ganska enkelt: vi hittar användarnamnet, väljer det önskade från hans enheter och väljer önskad åtgärd i snabbmenyn:

Som avslutning skulle jag vilja notera produktens mognad, eftersom Intune för bara ett par år sedan var fuktigt för företagsbruk. Idag är det en av få stabila lösningar med fullt stöd och uppdateringar. Dessutom integreras den med SCCM, vilket är viktigt för stora företag.

Lista över användbara resurser

Om du kör en äldre gratisversion av G Suite och vill använda den här funktionen, uppgradera till G Suite Basic.

Googles mobila enhetshantering är utformad för att administrera, säkra och spåra företags mobila enheter. Du kan styra en mängd olika enheter inklusive telefoner, surfplattor och smartklockor. En organisations anställda kan komma åt dess resurser på personliga enheter eller enheter som tillhandahålls av företaget.

Grundläggande hantering av mobila enheter

I grundläggande kontrollläge kan du göra följande:

- Ställ in regler som kräver att du konfigurerar ett skärmlås eller lösenord för att skydda företagsdata på enheter.

- ta bort företagsdata från förlorade eller stulna enheter;

- Ge användare tillgång till rekommenderade företagsappar för Android-enheter;

- publicera och distribuera privata applikationer;

- Visa en lista över enheter med åtkomst till företagsdata i Googles administratörskonsol.

Grundstyrningsläget är aktiverat som standard. Om du har stängt av det kan du lära dig hur du konfigurerar det här läget. Användare behöver inte installera någonting. Varje anställd behöver bara logga in på sitt enhetskonto med sin företags-e-postadress.

Notera. Grundläggande hantering av mobila enheter kanske inte är aktiverat som standard för vissa konton.

Avancerat hanteringsläge för mobila enheter

Om du behöver fler funktioner för att styra enheter med åtkomst till företagsdata, använd det avancerade hanteringsläget. Det låter dig:

- Upprätta en regel som kräver användning av starkare lösenord.

- Ge användare tillgång till företagsapplikationer i den rekommenderade programvarukatalogen (för Android och iOS).

- Använd jobbprofiler på Android-enheter för att separera personliga appar och företagsappar.

- Blockera åtkomst till vissa inställningar och funktioner för enheter. Du kan till exempel förbjuda att ansluta till mobila nätverk eller Wi-Fi, ta skärmdumpar osv.

- Spåra efterlevnad av reglerna du anger, samt ta emot rapporter om användare, enheter och OS-versioner.

- Ta reda på,

TILL hur kontroll över mobilanvändare ser ut

utan speciell programvara

Bilden skildrar det kaos som råder i de flesta företag som ger sina anställda tillgång till arbetsapplikationer och data från mobila enheter. Nu kan ingen föreställa sig livet utan dem, alla har en smartphone eller surfplatta. Anställda vill få tillgång till företagsdata (e-post, dokument, program) när de inte är på kontoret, hemifrån, på språng. Och organisationen vill i sin tur inte tappa kontrollen över information av kommersiellt värde, utan hur man gör när en anställd använder till exempel post från sin iPhone och kan spara vilken fil som helst från en bilaga på ett minneskort, skicka det, publicera det till Dropbox. Även om ett företag redan har implementerat ett DLP-system är det maktlöst när det kommer till mobila enheter.

Allmän strategi för att kontrollera mobilanvändare

Det finns olika tillvägagångssätt för att hantera mobil infrastruktur, och detta beror på att användaren får tillgång till arbetsdata från sin personliga enhet, men han vill kategoriskt inte ge full åtkomst (kontroll) över smartphonen eller surfplattan till företaget administratör (och alla andra) och det är förståeligt. Foton från semester, en anteckningsbok med en älskarinnas telefon och till och med prestationer i arga fåglar - allt detta är konfidentiell information som Vasya Ivanov, företagets administratör, inte borde ha tillgång till.

Det är en helt annan sak, det är mobila enheter som företaget ger ut till sina anställda i arbetet. I det här fallet har administratören all rätt att få maximal kontroll över dem, eftersom han är ansvarig för driften av denna mobila miljö.

I väst finns tre hanteringsalternativ:

MDM–

mobilenhetförvaltning- full kontroll över den mobila enheten, möjligheten att komma åt all information som lagras på enheten. Administratören kan spåra var smarttelefonen för närvarande finns, vilka applikationer som är installerade på den, vad är den aktuella batteriladdningen. Du kan till exempel fjärrförbjuda (tillåta) användning av kameran, förbjuda att stänga av enheten, avinstallera onödiga applikationer och installera dina egna, se innehållet på minneskortet.

En MDM-programagent är installerad på den mobila enheten, som får administratörsrättigheter via operativsystemets API-gränssnitt (Android, iOS, Windows). Agenten ansluter till servern och tar emot inställningar och policyer från den som måste tillämpas på en smartphone eller surfplatta. Alla MDM-lösningar på marknaden fungerar enligt detta schema.

MAM–

mobilAnsökanförvaltning- administratören kan fjärranvända policyer endast på specifika applikationer och har inte full kontroll över enheten. Vad jag skrev om ovan, användare vill inte låta administratören på sina enheter, utan går med på att installera en speciell applikation, till exempel för säker åtkomst till företagspost. För att göra det tydligare har marknadsförare kommit med en bra visuell förklaring, varje fungerande mobilapplikation är placerad i en isolerad mjukvarubehållare och helt separerad från personliga applikationer och användardata.

Vilka applikationer kan en administratör hantera? De vanligaste är e-postklienter och webbläsare. Om ett företag har utvecklat sina egna applikationer kan de också paketeras på ett speciellt sätt och kunna hantera dem på distans.

MIM– mobilinformationförvaltning- administratören kan kontrollera åtkomsten till företagsdata - filer och mappar på smartphones och surfplattor. För detta har mobilapplikationer utvecklats för SharePoint- och Dropbox-analoger. En mängd olika policyer kan tillämpas på filer för att förhindra stöld av konfidentiell information.

Mjukvaruprodukter på marknaden

För att fortsätta ämnet tittar vi på lösningar från ledande tillverkare.

I den moderna eran av BYOD och företagsrörlighet för anställda blir MDM-frågor allt viktigare. Hur kan du lösa det här problemet med RMM-lösningar?

Låt oss överväga möjliga lösningar med hjälp av exemplet Panda Systems Management.

Problem: hur man övervakar och hanterar företags mobila enheter

Den explosiva spridningen av mobila enheter de senaste åren har allvarligt påverkat många människors vardag. Förutom ett antal fördelar som mobila enheter ger oss är det värt att lyfta fram själva rörligheten: nu kan människor läsa nyheter, spela onlinespel, chatta, lyssna på musik och titta på videor när som helst, var som helst. För många människor har en mobil enhet (till exempel en surfplatta) i allmänhet ersatt det traditionella i vår förståelse av en dator eller bärbar dator.

Dessutom har sådana mobila enheter, vilket är ganska naturligt, blivit alltmer använda på jobbet för företagsändamål: kontakter med kunder och partners, e-post, videokonferenser, arbete med dokument, etc.

Och det är här som vissa svårigheter och problem börjar för företagets "IT-specialister": mobiliteten för moderna anställda och det breda utbudet av tillgängliga plattformar för mobila enheter komplicerar avsevärt kontroll och hantering.

Om företaget har olika säkerhets- och integritetspolicyer som tillämpas på traditionella arbetsstationer, hur är det med mobila enheter? Medarbetarna arbetar trots allt även åt dem med företagsdokument, har tillgång till företagsresurser osv. Därför är det också nödvändigt att hantera och kontrollera mobila enheter. Och det är önskvärt att göra det centralt. Men hur?

Dessutom har närvaron av olika mobila plattformar som konkurrerar om samma marknadsnisch ytterligare komplicerat nätverkshanteringsprocesser och har drivit fram framväxten av fragmenterade hanteringslösningar med mycket olika funktionalitet.

Så vad ska man göra och hur ska man vara?

Lösning: En RMM-lösning för att hantera alla företags mobila enheter

Ja, för centraliserad hantering av mobila enheter bör du använda end-to-end RMM-lösningar som tillhandahåller MDM-funktioner (Mobile Devices Management).

Sådana lösningar tillåter dig som regel att centralt hantera olika mobila enheter (till exempel baserade på iOS och/eller Android), inklusive surfplattor, netbooks, bärbara datorer, smartphones etc., oavsett deras fysiska plats från en enda centraliserad konsol. ledning.

Tack vare sådana lösningar kan du övervaka statusen för dessa enheter (hårdvara och programvara, ändringsloggar, operativsystemversion, mobiloperatör, totalt och ledigt diskutrymme, etc.), tillämpa lämpliga säkerhets- och integritetspolicyer på dem och vidta nödvändiga åtgärder vid stöld eller förlust. Beroende på RMM-systemets funktionalitet kan det finnas ytterligare funktioner: fjärrinstallation av programvara, fjärrhantering och support, ett brett utbud av rapporter, etc.

En sådan lämplig lösning är moln RMM-tjänst Panda Systems Management, som, förutom den breda funktionalitet som är inneboende i komplexa RMM-system, också erbjuder de fördelar som är karakteristiska för molntjänster: enkel och enkel implementering och underhåll utan lokal infrastruktur i företaget, tillgången till en hanteringskonsol på alla tid, var som helst från vilken enhet som helst , enklare administration av mobila enheter.

Vi har redan skrivit tidigare, där vi, förutom alla dess fördelar, pratade om hur du enkelt och enkelt kan implementera det i ett företag, och skrev också separat om monitorerna i övervakningssystemet. Idag kommer vi att fokusera på hur du enkelt och enkelt kan hantera mobila enheter med denna lösning.

Så idag kommer vi att överväga följande frågor:

- Vilka plattformar stöds

- Installera agenten på mobila enheter med Android och iOS

- MDM-policyer och deras typer

- Verktyg för fjärrhantering för mobila enheter

Du kan registrera en testversion av Panda Systems Management gratis på webbplatsen och testa tjänsten i din IT-miljö.

Plattformar som stöds

Panda Systems Management, för att inte tala om möjligheten att hantera bärbara Windows- och Mac-datorer och netbooks/ultrabooks, stöder även iOS- och Android-surfplattor och smartphones.

IOS-enheter

iPhone 4, 4S

iPhone 5, 5c, 5s

iPhone 6, 6 Plus

iPhone 6s, 6s Plus

IPod Touch 5:e och 6:e generationen

iPad 2, 3, 4, Air, Air 2, Mini, Mini 2, Pro

Android-enheter

Android version 2.3.3 (Gingerbread) eller senare.

Installera agenten på mobila Android- och iOS-enheter

För att kunna hantera mobila enheter med Adnroid och iOS via den centraliserade webbkonsolen för Panda Systems Management måste en agent vara installerad på dem, enligt beskrivningen nedan.

Aktiverar MDM-funktionalitet i hanteringskonsolen

För att du ska kunna interagera med dina mobila enheter från en centraliserad hanteringskonsol måste du aktivera MDM. För att göra detta måste du importera den kostnadsfria Mobile Device Management-komponenten från Comstore-sektionen.

Om den här komponenten har laddats in korrekt i din hanteringskonsol kan du se den i listan över dina komponenter i avsnittet Komponenter.

Importera Apple-certifikat till konsolen

Om du vill hantera mobila enheter med iOS måste du integrera certifikatet som genererats av Apple för enheter med iOS i hanteringskonsolen så att du kan kommunicera med servern.

Att importera ett certifikat är en obligatorisk engångsprocess. Att installera ett certifikat är ett krav från Apple för att säkerställa dataintegritet, tillförlitlighet och konfidentialitet för all kommunikation mellan servern och användarens enhet.

För att göra detta, följ dessa steg:

- Gå till avsnittet Inställningar → Kontoinställningar för att komma åt Apple-certifikatinställningarna (sektionen Apple Push Certificate)

- Ladda upp CSR-filen till .

Ladda ner en begäran om certifikatsignering (CSR) undertecknad av Panda Security (* _Apple_CSR.csr)

Få tillgång till Apple Push Certificate Portal, måste du ha ett Apple-konto. Alla iTunes-konton räcker för detta. Men om du vill generera nya Apple-uppgifter, gå till https://appleid.apple.com/, klicka på Skapa ett Apple ID och följ instruktionerna på skärmen.

Gå till https://identity.apple.com/pushcert och logga in med dina Apple-uppgifter. Klicka på Skapa certifikat och följ instruktionerna på skärmen. Ladda upp CSR-filen du laddade ner från Panda Systems Management-konsolen.

Ladda ner det nya Apple Signed Certificate (.PEM) till din dator.

Återgå till Panda Systems Management-konsolen. Välj Apple Signed Certificate (.PEM) som sparats på din dator och ladda upp det till hanteringskonsolen.

Efter det kommer du att få följande meddelande i hanteringskonsolen:

Lägger till mobila enheter till hanteringskonsolen

Av säkerhetsskäl, för att installera Panda Systems Management-agenten på Android- och iOS-mobilenheter, kan du bara skicka ett e-postmeddelande till användarna av dessa enheter med en direktlänk för att ladda ner agenten i Google play eller Apple butik respektive, samt en MDM-fil som innehåller information om platsen (projektet) som denna enhet är associerad med.

Förekomsten av en separat MDM-fil beror på det faktum att agenten laddas ner för varje mobil enhet från den officiella butiken (Google Play eller Apple Store), därför, för att placera en länk till webbplatsen i installationspaketet skulle behöva dynamiskt ändra själva paketet i butiken.

För att lägga till Android- och iOS-enheter till kontrollkonsolen, gå till avsnittet Webbplatser, välj önskad plats (projekt) och klicka på knappen Ny enhet.

När du klickar på motsvarande ikon med namnet på operativsystemet öppnas ett fönster där du måste ange e-postadressen till användaren av den mobila enheten, dit du ska skicka ett brev för att installera agenten. Flera e-postadresser kan anges genom att separera dem med semikolon.

Förresten, det finns en alternativ metod för massinstallation av agenten på iOS-enheter med Apple Configurator. Men detta är redan en anledning till en separat artikel, här kommer vi inte att överväga denna metod.

Länka en enhet till en webbplats

Efter att Panda Systems Management-agenten har installerats på användarens enhet måste den utföra vissa åtgärder för att binda till platsen (projektet). Och det finns två alternativ för hur detta kan göras.

Alternativ 1. Skanna QR-kod

På en PC som kör Panda Systems Management-hanteringskonsolen med en öppen webbplats som den mobila enheten ska länkas till, klicka på QR-koden för att förstora den.

I sin tur måste användaren starta den installerade agenten på sin enhet, klicka på hjulikonen för att initiera kameran och skanna QR-koden.

Efter att ha läst koden kommer agenten att visa meddelandet Ansluten på användarens enhet, och enheten visas i Panda Systems Management-konsolen.

Alternativ 2. Importera en MDM-filbilaga till den installerade agenten

Fjärranvändare eller de som inte har en inbyggd kamera på sina mobiltelefoner kan öppna en MDM-fil från ett e-postmeddelande med en länk för att installera agenten. Efter att ha laddat ner den kommer agenten att visa ett meddelande på användarens enhet Ansluten och själva enheten visas i Panda Systems Managements centraliserade hanteringskonsol.

Tänk förresten på att import av en MDM-fil endast är möjlig via den inbyggda e-postklienten i enheten.

När du har slutfört stegen ovan kommer de nödvändiga mobila enheterna att visas i din Panda Systems Management-konsol. Du kan nu tillämpa lämplig MDM-policy för mobila enheter på dem.

Policyer för hantering av mobila enheter

För att hantera och kontrollera användningen av mobila enheter erbjuder Panda Systems Management en uppsättning policyer som låter dig konfigurera surfplattor och smartphones för att säkerställa att användarna har mobila enheter som är redo att användas i företagsmiljön och som kan integreras i företagets miljö, infrastruktur.

När du skapar en MDM-policy måste administratören bestämma om denna policy är obligatorisk eller inte. I det senare fallet kan du tillåta användaren att manuellt inaktivera policyn från sin mobila enhet. Men om policyn är obligatorisk kan användaren inte stänga av den utan att känna till det speciella lösenordet.

Typer av MDM-policyer

Det finns fyra typer av MDM-policyer tillgängliga i Panda System Management, som var och en påverkar specifika funktioner och inställningar för en mobil enhet:

Lösenord: egenskaper hos lösenord som angetts av användaren på en mobil enhet för att låsa/låsa upp enheten etc.

Restriktion: kontroll av åtkomst till resurser på en mobil enhet. Gäller endast enheter med iOS, eftersom de är inte rotade i Android-enheter

VPN: VPN-inställningar

Wi-Fi: Wi-Fi-anslutningsinställningar.

Lösenord

| Fält | Beskrivning |

|---|---|

| Lösenordets styrka | Låter dig ställa in lösenordets svårighetsgrad |

| Minsta lösenordslängd | Låter dig ställa in minsta längd på användarlösenord |

| Minsta antal komplexa tecken | Låter dig ställa in det minsta antalet icke-alfanumeriska tecken som ska användas i lösenord |

| Maximal lösenordsålder | Låter dig ställa in en maximal ålder för lösenord |

| Auto lås | Låter dig ställa in tidsintervallet efter vilket den automatiska blockeringen av den mobila enheten aktiveras |

| Lösenordshistorik | Enheten sparar en historik över lösenord som används av användaren för att förhindra att användaren återanvänder det gamla lösenordet när ett nytt skapas |

Restriktion

| Fält | Beskrivning |

|---|---|

| IOS-enhetsbegränsningar | |

| Tillåt användning av kamera | Tillåter användning av kameran. Om du stänger av det här alternativet kommer kamerorna att inaktiveras helt och ikonerna tas bort från huvudsidan. Användare kommer inte att kunna ta foton, filma eller använda FaceTime. |

| Tillåt installation av appar | Tillåter installation av applikationer. Om du inaktiverar det här alternativet kommer appbutiken att inaktiveras och dess ikon tas bort från huvudsidan. Användare kommer inte att kunna installera eller uppdatera några appar med Apple App Store. |

| Tillåt skärmdump | Tillåter användare att ta skärmdumpar av skärmen. |

| Tillåt röstuppringning | Tillåter användare att använda röstuppringning. |

| Tillåt FaceTime | Tillåter användare att ta emot eller ringa FaceTime-videosamtal. |

| Tillåt automatisk synkronisering vid roaming | Enheter i roaming synkroniseras endast om kontot är tillgängligt för användaren. |

| Tillåt Siri | Tillåter användning av Siri. |

| Tillåt Siri när den är låst | Låter dig använda Siri när din enhet är låst. |

| Tillåt Passbook-aviseringar när den är låst | Låter dig använda Passbook när din enhet är låst. |

| Tillåt köp i appen | Inkluderar köp i appen |

| Tvinga användare att ange iTunes Store-lösenord för alla köp | Begär iTunes-lösenord för varje nedladdning. |

| Tillåt spel med flera spelare | Tillåter att spela i flerspelarläge. |

| Tillåt att du lägger till Game Center-vänner | Tillåter användare att lägga till Game Center-vänner. |

| Visa kontrollcenter på låsskärmen | Tillåter användare att ansluta till kontrollcentret när enheten är låst. |

| Visa meddelandecenter på låsskärmen | Visar meddelandecentret när enheten är låst. |

| Visa dagens vy på låsskärmen | Visar widgeten för dagens vy från meddelandecentret när enheten är låst. |

| Tillåt dokument från hanterade appar i ohanterade appar | Tillåter användare att dela (och använda) data från en företagsapplikation till en personlig applikation som inte tillhandahållits av företaget. |

| Tillåt dokument från ohanterade appar i hanterade appar | Tillåter användare att dela (och använda) data från en personlig applikation till en företagsapplikation som har tillhandahållits av företaget. |

| Tillgång till applikationer | |

| Tillåt användning av iTunes Store | Tillåter användare att använda iTunes Store |

| Tillåt användning av Safari | Tillåter användare att använda Safari |

| Aktivera Safari autofyll | Aktiverar alternativet för autoslutförande |

| Tvinga Safari-bedrägerivarning | Om det här alternativet är aktiverat varnar Safari användare om att besöka bedrägliga eller farliga webbplatser. |

| Aktivera Safari-javascript | Tillåter Javascript |

| Blockera safari popup-fönster | Inkluderar popup-fönster |

| ICloud-tjänster | |

| Tillåt iCloud-säkerhetskopiering | Inkluderar säkerhetskopiering av data |

| Tillåt iCloud-dokumentsynkronisering | Tillåter synkronisering av dokument |

| Tillåt iCloud Keychain-synkronisering | Tillåter automatisk synkronisering med iCloud av inloggningar, lösenord, bankkortsnummer, etc. |

| Tillåt fotoström | Inkluderar fotoströmmar |

| Tillåt delad stream | Inkluderar strömdelning |

| Säkerhet och integritet | |

| Tillåt att diagnostiska data skickas till Apple | Aktiverar alternativet att skicka diagnostisk data till Apple |

| Tillåt användaren att acceptera opålitliga TLS-certifikat | Tillåter användning av opålitliga TLS-certifikat |

| Framtvinga krypterad säkerhetskopiering | Krypterar säkerhetskopieringsdata |

| Tillåt automatiska uppdateringar för att certifiera förtroendeinställningar (iOS 7) | Tillåter automatisk förnyelse av betrodda certifikat |

| Framtvinga begränsad annonsspårning (iOS 7) | Tillåter användare att begränsa annonsspårning på enheten |

| Tillåt fingeravtryck för upplåsning (iOS 7) | Tillåter användare att låsa upp sina enheter med sina fingeravtryck |

| Innehållsklassificeringar | |

| Tillåt explicit musik och poddar | Tillåter explicit musik och poddar |

| Betygsappar | Tillåter eller blockerar applikationer enligt vald klassificering |

| Betygsätt filmer | Tillåter eller blockerar filmer enligt det valda betyget |

| Betygsätt tv-program | Tillåter eller blockerar TV-program enligt vald klassificering |

| Begränsningar på iOS-enheter som kontrolleras av Apple Configurator | |

| Visa iMessage | Tillåter användare att använda iMessage |

| Tillåt borttagning av appar | Tillåter avinstallation av appar |

| Tillåt Game Center | Låter dig använda Game Center |

| Tillåt bokhandel | Låter dig använda iBooks |

| Tillåt Bookstore erotik | Tillåter användare att ladda ner media taggade som erotiska |

| Tillåt installation av UI-konfigurationsprofil | Tillåter installation av en profil för anpassning av gränssnittet |

| Tillåt ändring av kontoinställningar (iOS 7) | Tillåter användare att ändra sina kontoinställningar: lägga till eller ta bort e-postkonton, ändra inställningarna för iCloud, iMessage, etc. |

| Tillåt AirDrop (iOS 7) | Tillåter användare att dela dokument med AirDrop |

| Tillåt ändringar av mobildataanvändning för appar (iOS 7) | Tillåter användare att stänga av mobildata för vissa appar |

| Tillåt användargenererat innehåll i Siri | Tillåter Siri att begära innehåll från Internet (Wikipedia, Bing och Twitter) |

| Tillåt ändring av inställningarna för Hitta mina vänner | Tillåter användare att ändra inställningarna för "Hitta mina vänner". |

| Tillåt värdparning | Tillåter enheter att ansluta till andra enheter. Om det här alternativet är inaktiverat kommer det att vara möjligt att ansluta enheten till värden endast med Apple Configurator. |

Skapa en MDM-policy

För att skapa en MDM-policy måste du göra följande:

När du skapar en policy för hela kontot väljer du från huvudmenyn konto, sedan bokmärke Policyer, och tryck på knappen Ny kontopolicy

När du skapar en policy på nivån för den önskade webbplatsen (projektet): på en specifik webbplats, klicka Ny webbplatspolicy på bokmärket Policyer

Ange sedan namnet på policyn och dess typ. Eftersom MDM-policy läggs till, då måste policytypen vara Hantering av mobila enheter

Nu måste du avgöra om denna policy är obligatorisk för användare eller inte. För att göra detta, alternativet Borttagningspolicy du måste välja ett värde Tillåt användare att ta bort denna policy om policyn är valfri, eller Kräv lösenord för att ta bort denna policy att göra denna policy obligatorisk för användare (åtminstone för dem som inte känner till lösenordet, som kan konfigureras omedelbart).

Efter det måste du lägga till policyinställningar genom att klicka på knappen Lägg till en inställning.

När du lägger till policyinställningar måste du välja typ av MDM-policy och konfigurera motsvarande alternativ

Verktyg för fjärrhantering för mobila enheter

De mobila enhetshanteringsfunktionerna i Panda Systems Management-konsolen är endast tillgängliga på enhetsnivå, d.v.s. för den valda enheten. För att göra detta, i avsnittet Webbplatseröppna den önskade platsen och gå sedan till bokmärket Enheter.

I listan över enheter väljer du önskad mobil enhet, varefter listan med bokmärken och en uppsättning ikoner i verktygsfältet Åtgärder kommer att ändras automatiskt och erbjuder olika åtgärder som kan tillämpas på den valda enheten.

För mobila enheter finns följande specifika hanteringsverktyg tillgängliga i verktygsfältet Actions:

Enhetstorkning

Den här funktionen utför en fjärråterställning av enhetens fabriksinställningar, vilket förhindrar datastöld om enheten tappas bort, blir stulen eller inte fungerar. Men observera att i det här fallet kommer all användardata (program, vissa konfigurationer, ändringar) som lagras på den här enheten att raderas på enheten. Således kommer enheten att återgå till det tillstånd som den kom från tillverkarens fabrik.

Geolokalisering

Den här funktionen visar enhetens geografiska plats på kartan. Enhetskoordinater samlas in på olika sätt beroende på vilka resurser som finns tillgängliga på enheten. Noggrannheten för att bestämma koordinaterna är starkt beroende av systemet. Nedan är de tekniker som används för att erhålla koordinater (i fallande noggrannhetsordning):

GPS (Global Positioning System)

WPS (Wi-Fi Positioning System)

GeoIP

Förresten kan GeoIP rapportera enhetens plats, vilket kommer att vara helt annorlunda än enhetens faktiska plats.

Enhetslås

Den här funktionen låser enheten och stänger av dess skärm tills rätt PIN-kod anges (om den är konfigurerad). Den här funktionen är mycket användbar om din enhet tappas bort eller blir stulen.

Lås upp enheten

Den här funktionen låser upp den låsta enheten (den återställer säkerhets-PIN-koden om användaren har glömt den).

Lösenordspolicy

Denna funktion fungerar tillsammans med enhetslåsfunktionen Device Lock, eftersom tvingar enhetens ägare att ställa in ett lösenord (PIN). Om det här alternativet är aktiverat kommer administratören att kunna blockera enheten om den blir stulen genom att be tjuven om en PIN-kod om enheten är påslagen.

Den här funktionen skickar en fjärrbegäran till användaren att ställa in en PIN-kod, men den tillåter inte administratören att ställa in denna kod i själva Panda Systems Management-konsolen.

Granska

Den här funktionen fungerar på samma sätt som till exempel för Windows-enheter och är helt integrerad i hanteringskonsolen.

Agenten samlar in all information om hårdvaran och mjukvaran från enheten som den är installerad på och rapporterar även eventuella ändringar till servern som visas på fliken Granska.

Sektion Hårdvara visar följande information om mobila enheter:

Operativsystem och dess version

Enhetsmodell

ICCID (unikt nummer som identifierar SIM-kortet)

SIM-kortsoperatör

SIM-korts telefonnummer

Minneskapacitet för datalagring (internt minne och SD-minneskort)

Nätverkskort installerade på enheten (vanligtvis Wi-Fi)

Kapitel programvara visar alla paket installerade på enheten.

Kapitel Ändringslogg visar alla ändringar i hårdvara och mjukvara som har inträffat på enheten

Rapportera

Rapporter visas på en flik Rapportera och deras sammansättning beror på typen av enhet. Till exempel kan du få en rapport om aktiviteten hos en enhet under de senaste 7 eller 30 dagarna, om historiken för övervakningssystemet på denna enhet, ändringar på enheten, allmän information om enheten, etc.

Rapporter finns tillgängliga i PDF och XLS.

Dessutom kan du schemalägga de rapporter som krävs för att köras på en viss enhet. För att göra detta, välj önskade rapporter genom att markera rutorna och klicka på motsvarande ikon i åtgärdsverktygsfältet.

Som ett resultat kommer ett fönster att öppnas med uppgiftsinställningarna för automatisk sändning av rapporter. I det här fönstret kan du konfigurera följande parametrar:

Uppgiftens namn och beskrivning

Schema för att skicka rapporter (just nu eller på en specifik dag/tid, dagligen, månadsvis, på specifika månader och specifika dagar i månaden, årligen)

Lista över skickade rapporter och deras format

Ämne och innehåll i e-postmeddelandet där dessa rapporter kommer att skickas

Mottagare av detta brev med rapporter (du kan välja standardmottagare av rapporter för kontot och/eller denna webbplats med ett klick, samt lägga till andra mottagare)

Fjärrinstallation av programvara på iOS-enheter

En annan användbar sak som kan göras med Panda Systems Management RMM-tjänsten på mobila enheter är den centraliserade fjärrinstallationen av den nödvändiga programvaran på iOS-smarttelefoner och surfplattor, som laddas ner från Apple Store. Det har sina egna särdrag, så vi kommer att berätta om hur detta kan göras i en separat artikel.

Fjärrinstallation av programvara på Android-enheter stöds inte ännu.

Det är allt. I den här artikeln har vi visat huvudfunktionerna hos en RMM-lösning för hantering av mobila enheter med hjälp av exemplet Panda Systems Management. Några användbara saker lämnades utanför ramen för denna artikel av den enkla anledningen att möjligheterna för RMM när det gäller MDM är ganska breda, och därför är det svårt att berätta om allt i en artikel. Så vi lämnar de frågor som inte behandlas i dag för våra nästa artiklar.

Slutsats

Mobila enheter har många fördelar, som främst är relaterade till deras rörlighet. Det är synd att inte använda sådana möjligheter för att lösa officiella uppgifter. Men det är en ännu större synd att göra det på ett osäkert sätt och utan ordentlig kontroll. Och medan nästan allt är klart om hantering och säkerhet för traditionella arbetsstationer och bärbara datorer, är många aspekter av centraliserad hantering och kontroll av smartphones och surfplattor som kör Android och iOS fortfarande utanför räckvidden för full förståelse utan relevant ackumulerad erfarenhet.

Erfarenhet har ofta visat att många företag officiellt förbjuds att använda sådana enheter bara för att det inte finns någon tydlig policy och, viktigast av allt, inga lämpliga verktyg för att centralt hantera och kontrollera mobila enheter. Men förgäves.

Moderna RMM-lösningar med MDM-funktionalitet är just sådana verktyg. Och att ta reda på hur man använder dem ... är inte svårt.

P.S. Vi kommer att fortsätta att publicera praktiska artiklar om ämnet "Hur man gör ...". Vänligen ange i den korta enkäten nedan vilka ämnen som skulle vara av intresse för dig. Vi kommer att vara tacksamma för dina svar.