Каждую сетевую атаку можно в общем случае разбить на 5 этапов (таблица 3). В реальной ситуации некоторые шаги могут быть пропущены.

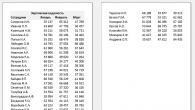

Таблица 3. Основные классы сетевых атак

|

Класс сетевой атаки |

Описание класса |

|

1. Исследование |

Получение общей информации о компьютерной системе (КС) |

|

1.1 Социотехника |

Получение информации посредством вежливого втирания в доверие по телефону, электронной почте и т.п. |

|

1.2 Непосредственное вторжение |

Получение информации посредством физического доступа к оборудованию сети |

|

1.3 Разгребание мусора |

Получение информации из мусорных корзин или архивов |

|

1.4 Поиск в WEB |

Получение информации из интернета посредством общедоступных поисковых систем |

|

1.5 Изучение WHOIS |

Получение информации из регистрационных данных о владельцах доменных имён, IP-адресов и автономных систем |

|

1.6 Изучение DNS зон |

Получение информации посредством использования сервиса доменных имен |

|

2. Сканирование |

Получение информации об инфраструктуре и внутреннем устройстве КС |

|

2.1 Поиск активных устройств |

Получение информации об активных устройствах КС |

|

2.2 Трассировка маршрутов |

Определение топологии КС |

|

2.3 Сканирование портов |

Получение информации об активных сервисах, функционирующих в КС |

|

3. Получение доступа |

Получение привилегированных прав на управление узлами КС |

|

3.1 Переполнение стека |

Выполнение произвольного кода в результате вызванного злоумышленником сбоя в программном обеспечении |

|

3.2 Атака на пароли |

Подбор паролей из списка стандартных или по специально сгенерированному словарю, перехват паролей |

|

3.3 Атаки на WEB - приложения |

Получение доступа в результате эксплуатации уязвимостей в открытых WEB-приложениях КС |

|

3.4 Сниффинг |

Получение доступа посредством пассивного (прослушивание) и активного (подмена адресатов) перехвата трафика КС |

|

3.5 Перехват сеанса связи |

Эксплуатация полученных прав для достижения целей взлома |

|

4.1 Поддержание доступа |

Установка систем удаленного администрирования |

|

4.2 DOS-атаки |

Вывод из строя устройств и отдельных сервисов КС |

|

4.3 Обработка конфиденциальной информации |

Перехват, копирование и/или уничтожение информации |

|

5. Заметание следов |

Сокрытие факта проникновения в КС от систем защиты |

|

5.1 Стирание системных логов |

Удаление данных архивов приложений и сервисов КС |

|

5.2 Сокрытие признаков присутствия в сети |

Туннелирование внутри стандартных протоколов (HTTP, ICMP, заголовков TCP и т.п.) |

Рассмотрим основные способы и средства защиты от перечисленных сетевых угроз .

Социотехника. Наилучший метод защиты от социотехники -- осведомленность пользователя. Необходимо сообщить всем сотрудникам о существовании социотехники и четко определить те виды информации, которые ни под каким предлогом нельзя разглашать по телефону. Если в организации предусмотрены варианты предоставления какой-либо информации по телефону (номеров телефонов, идентификационных данных и др.), то следует четко регламентировать данные процедуры, например, используя методы проверки подлинности звонящего.

Непосредственное вторжение:

ѕ контрольно-пропускной режим (системы контроля доступа, журнал посетителей, бейджи и др.);

ѕ физическая безопасность оборудования (механические, электронные замки);

ѕ блокировка компьютера, хранители экрана;

ѕ шифрование файловой системы.

Разгребание мусора. Хорошо известная всем бумагорезательная машина (шредер) -- самая лучшая защита против тех, кто роется в мусорных корзинах. У сотрудников должен быть беспрепятственный доступ к таким машинам, чтобы они могли уничтожить всю сколько-нибудь ценную информацию. Другой вариант: каждому пользователю предоставляется отдельная урна для бумаг, содержащих важные сведения, откуда каждую ночь документы поступают на бумагорезательную машину. Сотрудники должны быть четко информированы о том, как обращаться с конфиденциальной информацией.

Поиск в WEB. Основной способ защиты -- неразглашение информации. Нужно сделать необходимым и достаточным перечень информации, подлежащей размещению на публичных ресурсах в сети интернет. Избыточные данные о компании могут «помочь» злоумышленнику в реализации его намерений. Сотрудники должны нести ответственность за распространение конфиденциальной информации. Периодически следует проводить проверку публичной информации собственными силами или с привлечением сторонних компаний.

Изучение WHOIS. Не существует общих способов защиты от получения регистрационных данных злоумышленником. Существуют рекомендации, согласно которым информация в соответствующих базах должна быть как можно более точной и правдоподобной. Это позволяет администраторам различных компаний беспрепятственно связываться друг с другом и способствовать поиску злоумышленников.

Изучение DNS-зон. В первую очередь необходимо проверить, что на DNS-сервере нет утечки данных, которая возникает за счет наличия там лишних сведений. Такими сведениями могут быть имена, содержащие название операционных систем, записи типа HINFO или TXT. Во-вторых, необходимо корректно настроить DNS-сервер, чтобы ограничить передачу зоны. В-третьих, необходимо настроить граничный маршрутизатор таким образом, чтобы доступ к 53-му порту (TCP и UDP) имели только резервные серверы DNS, производящие синхронизацию с центральным сервером. Также следует использовать разделение внешнего и внутреннего DNS-серверов. Внутренний сервер настраивается таким образом, чтобы он мог разрешать имена только внутренней сети, а для разрешения имен внешней сети используются правила пересылки. То есть внешний DNS-сервер не должен ничего «знать» про внутреннюю сеть.

Поиск активных устройств и трассировка маршрутов. Способ защиты -- установка и настройка межсетевых экранов на фильтрацию пакетов таким образом, чтобы отсеивать запросы программ, используемых злоумышленником. Например, блокировка ICMP запросов от ненадежных источников сильно затруднит трассировку.

Сканирование портов. Первое и самое важное -- закрытие всех неиспользуемых портов. Например, если вы не используете TELNET, то необходимо закрыть соответствующий порт. При развертывании новой системы, необходимо заранее выяснить используемые ей порты и открывать их по мере необходимости. В особенно важных системах рекомендуется удалить программы, соответствующие ненужным сервисам. Лучшей считается такая настройка систем, в которой число установленных сервисов и инструментов минимально. Второе -- необходимо самостоятельно тестировать собственную систему на проникновение, тем самым предопределяя действия нарушителя. Для защиты от более совершенных сканеров рекомендуется применять пакетные фильтры с контролем состояния системы. Такие фильтры исследуют пакеты протоколов и пропускают только те из них, которые соответствуют установленным сессиям.

Общие рекомендации против сканирования -- своевременное применение пакетов безопасности, использование для сети и для хостов систем обнаружения вторжений (IDS), систем предотвращения вторжений (IPS), своевременное их обновление.

Переполнение стека. Способы защиты от данного типа атак можно разделить на две категории.

- 1. Методы, которые применяют системные администраторы и сотрудники службы безопасности при эксплуатации, настройке и сопровождении систем: своевременное применение патчей к системам, отслеживание обновлений установленных продуктов, сервис-паков для них, удаление лишних программ и сервисов, контроль и фильтрация входящего/исходящего трафика, настройка неисполняемого стека. Многие IDS способны обнаруживать атаки переполнения памяти по сигнатурам.

- 2. Методы, используемые разработчиками программного обеспечения в процессе создания программ: устранение ошибок программирования, путем проверки пространства доступной памяти, объема проходящей вводимой информации через приложение. Воздержание от использования проблемных функций с точки зрения безопасности; компиляция программ специальными средствами.

Вышеописанные методы помогают минимизировать количество атак на переполнение стековой памяти, но не гарантирует полную безопасность системы.

Атаки на пароли. Первое и самое главное -- «сильные» пароли. Это пароли длиной не менее 9-и знаков и содержащие специальные символы. Далее -- регулярная смена паролей. Чтобы это все корректно работало, рекомендуется выработать адаптированную под конкретную организацию политику паролей и довести ее содержание до всех пользователей. Не лишним будет предоставить сотрудникам конкретные рекомендации по созданию паролей. Второе -- рекомендуется использовать системы со встроенной проверкой на «слабость» паролей. Если такой проверки нет, то следует развернуть дополнительное программное обеспечение, выполняющее имеющее схожий функционал. Самый эффективный способ -- отказ от паролей и использование систем аутентификации (смарт-карты и др.). Рекомендуется регулярно производить тестовые «взломы» собственных паролей. Хорошей практикой является защита файлов с хешированными паролями, а также их теневых копий.

Атаки на WEB-приложения. Для того чтобы защититься от похищения учетных записей, необходимо выводить на экран одну и ту же ошибку при неправильном вводе логина или пароля. Это затруднит злоумышленнику перебор вашего ID или пароля. Лучшая защита от атак, отслеживающих соединение -- хеширование передаваемой информации о соединении, динамическая смена сеансового ID, завершение неактивного сеанса. Самые опасные атаки -- внедрение SQL-кода в приложение. Защита от них -- разработка WEB-приложений таким образом, чтобы они могли тщательно фильтровать указанные пользователем данные. Приложение не должно слепо доверять вводимой информации, поскольку в ней могут содержаться символы, с помощью которых модифицируются SQL-команды. Приложение должно удалять специальные символы, прежде чем обработать запрос пользователя.

Следует отметить, что на сегодняшний день активно развивается направление WAF (Web Application Firewall) -- файервол уровня приложений, предоставляющий комплексные методы защиты WEB-ресурсов. К сожалению, эти решения ввиду высокой стоимости доступны в основном только крупным компаниям.

Сниффинг. Первое -- шифрование данных, передаваемых по сети. Для этого используются протоколы -- HTTPS, SSH, PGP, IPSEC. Второе -- внимательное обращение с сертификатами безопасности, игнорирование сомнительных сертификатов. Использование современных коммутаторов, позволяющих настроить MAC-фильтрацию на портах, реализовать статическую ARP-таблицу. Использовать VLAN-ы.

IP-спуфинг. Данную угрозу можно минимизировать следующими мерами.

- 1. Контроль доступа. На границе сети устанавливаются пакетные фильтры, позволяющие отсеивать весь трафик внешней сети, где в пакетах исходным адресом указан один из адресов внутренней сети.

- 2. Фильтрация RFC2827. Она заключается в отсечении исходящего трафика внутренней сети, в котором исходным адресом не обозначен ни один из IP-адресов вашей организации.

- 3. Внедрение дополнительных видов аутентификации (двухфакторной) и криптографического шифрования делает такие атаки абсолютно неэффективными.

Перехват сеанса связи. Эффективно бороться с этим видом атак можно только с помощью криптографии. Это может быть SSL-протокол, VPN-сети и др. Для наиболее критичных систем целесообразно использовать шифрование и во внутренних сетях. Атакующий, перехвативший трафик зашифрованной сессии не сможет получить из него какой-либо ценной информации.

DOS-атаки. Для описания средств защиты от DOS-атак рассмотрим их классификацию. Эти атаки, как правило, разделяются на две категории: прекращение сервисов и истощение ресурсов (таблица 5). Прекращение сервисов -- сбой или отключение конкретного сервера, используемого в сети. Истощение ресурсов -- расходование компьютерных или сетевых ресурсов с целью помешать пользователям в получении атакуемого сервиса. Оба вида атак могут проводиться как локально, так и дистанционно (через сеть).

Защита против прекращения локальных сервисов: актуальные патчи безопасности локальных систем, регулярное исправление ошибок, разграничение прав доступа, применение программ проверки целостности файлов.

Защита против локального истощения ресурсов: применение принципа наименьшего количества привилегий при назначении прав доступа, увеличение системных ресурсов (память, скорость процессора, пропускная способность каналов связи и т.д.), применение IDS.

Защита против дистанционного прекращения сервисов: применение патчей, быстрое реагирование.

Лучшей защитой от дистанционного истощения ресурсов является быстрое реагирование на атаку. В этом могут помочь современные IDS-системы, сотрудничество с провайдером. Как и в предыдущих пунктах, следует своевременно обновлять и исправлять системы. Использовать функции анти-спуфинга. Ограничивать объем трафика со стороны провайдера. Для наиболее критичных систем необходимо иметь адекватную пропускную способность и избыточные линии связи.

Поддержание доступа. Вирусы и «троянские кони». Лучшая защита -- эффективное антивирусное программное обеспечение (ПО), работающее как на пользовательском уровне, так и на уровне сети. Для обеспечения высокого уровня безопасностей от этих угроз требуется регулярное обновление антивирусного ПО и сигнатур известных вирусов. Вторым шагом является получение актуальных обновлений операционных систем, настройка политик безопасности приложений в соответствии с актуальными рекомендациями их разработчиков. Необходимо обучить пользователей навыкам «безопасной» работы в Интернете и с электронной почтой. Защита от «ROOTKIT» обеспечивается политиками разграничения доступа, антивирусным программным обеспечением, применением обманок и системами обнаружения вторжений.

Заметание следов. После атаки злоумышленник, как правило, пытается избежать ее обнаружения администраторами безопасности. Для этих целей он производит изменение или удаление лог-файлов, хранивших историю действий нарушителя. Создание эффективной защиты, предотвращающей изменение лог-файлов злоумышленником, является важнейшим условием безопасности. Количество усилий, которые необходимо затратить на защиту регистрационной информации данной системы, зависит от ее ценности. Первым шагом для обеспечения целостности и полноценности лог-файлов является включение регистрации в особо важных системах. Чтоб избежать ситуации, когда в случае форс-мажора оказывается, что журналы отключены, необходимо создать политику безопасности, в которой бы регламентировались процедуры ведения журналов. Рекомендуется регулярно проводить проверки систем на соответствие данной политики. Другой необходимой мерой защиты лог-файлов является разграничение прав доступа на эти файлы. Эффективным приемом защиты регистрационной информации является установка выделенного сервера регистрации событий, обеспечив соответствующий уровень безопасности. Также хороши такие способы защиты как шифрование лог-файлов и разрешение на запись только в конец файла. Использование систем IDS. Защититься против туннелирования можно в двух местах: на конечном компьютере и в сети. На конечном компьютере защита обеспечивается правами доступа, антивирусным ПО, безопасной конфигурацией и установкой обновлений. На уровне сети туннелирование можно обнаружить системами обнаружения вторжений.

Выше были перечислены основные способы защиты от сетевых атак. На их основании строятся комплексные решения, которые могут совмещать в себе ряд функций по защите информации и использоваться в конкретном модуле сетевой инфраструктуры.

Издавна за покоем жителей городов следили охранники и дозорные, которые в случае возникновения внештатной ситуации били тревогу. В виртуальном мире эта задача возложена на системы обнаружения (отражения) атак , или СОА (Intrusion Detection System – IDS). Первые системы обнаружения атак появились давно, начало их разработки связано с публикацией в 1980 году статьи «Computer Security Threat Monitoring and Surveillance» Джона Андерсона. С нее началось развитие систем обнаружения атак, хотя активно использовать их начали позже – приблизительно в начале 1990-х, после осознания опасностей виртуального мира.

В русском названии таких систем есть некоторая путаница: дословно Intrusion Detection System переводится как «система обнаружения вторжений», и во многих источниках используется именно оно. Однако последствием атаки необязательно должно быть вторжение, хотя сам факт атаки будет также зафиксирован такой системой. Правильнее использовать слово «атака».

Традиционно СОА делятся на системы, защищающие отдельный узел (Host IDS), и сетевые (Network IDS), контролирующие сетевые пакеты. Существуют также гибридные СОА, сочетающие возможности обеих систем. На определенном этапе разработчики захотели не только обнаруживать атаки, но и останавливать их. Так появились системы остановки атак. Любая СОА состоит из датчиков, собирающих информацию, и механизма анализа и принятия решений. Датчики для обнаружения подозрительных событий анализируют журналы работы системы, системные вызовы, поведение приложений, целостность файлов и сетевые пакеты. В качестве критерия используются наборы сигнатур, хотя все более популярными становятся средства, реагирующие на аномалии.

Сегодня для полноценной защиты уже не хватает связки антивирус – брандмауэр, поэтому разработчики предлагают СОА и для домашнего использования. Чтобы не пугать пользователя новыми названиями, при характеристике продукта применяются термины вроде «комплексное решение по защите» или «брандмауэр с расширенными возможностями». Таким примером является брандмауэр Outpost Firewall Pro, рассмотренный в предыдущей главе. В нем присутствует отдельный модуль, обеспечивающий защиту от сетевых атак. В главе 3 вы ознакомились с системами защиты компьютера, которые можно отнести к СОА, защищающим отдельный узел.

На домашнем компьютере функциональность СОА, используемых при защите сетей и серверов корпораций и потребляющих при этом большое количество ресурсов, не нужна. Для настольных систем предлагаются интегрированные решения, включающие антивирус, брандмауэр и СОА.

5.2. Защита компьютера с помощью Kaspersky Internet Security

Ранее для защиты от хакеров «Лаборатория Касперского» предлагала брандмауэр Kaspersky Anti-Hacker, в задачу которого входили контроль над входящими и исходящими соединениями и пресечение любых враждебных действий до нанесения ими вреда. С помощью этого приложения можно было скрыть компьютер, работающий в сети. Kaspersky Anti-Hacker продается в интернет-магазинах до сих пор, но на момент написания данной книги упоминание о нем исчезло с сайта «Лаборатории Касперского». Вместо него появилось комплексное решение, предназначенное для защиты от основных угроз (вирусов, хакеров, спама и шпионских программ), – Kaspersky Internet Security.

Эта программа способна полностью защитить домашний компьютер. С одной стороны, цена одного такого продукта меньше, чем суммарная стоимость всех решений, входящих в его состав. Кроме того, интеграция уменьшает возможность возникновения системных конфликтов. С другой стороны, если вирус или шпионская программа все-таки попадет на компьютер, она может одним действием полностью лишить его защиты. Это непросто, однако вероятность такого события исключать не стоит.

Установка Kaspersky Internet Security

Большая часть этапов установки Kaspersky Internet Security совпадает с установкой «Антивируса Касперского». Однако есть отличия, связанные с особенностями этого продукта. На начальном этапе программа установки попробует связаться с сервером компании для проверки наличия обновлений. При отсутствии соединения с Интернетом некоторое время придется подождать. После принятия лицензионного соглашения предлагается выбрать один из двух вариантов установки:

Быстрая установка – будут установлены все компоненты программы с параметрами работы по умолчанию;

Выборочная установка – установка отдельных компонентов с возможностью предварительной настройки; данный режим рекомендуется для опытных пользователей.

Рекомендуется выбрать быструю установку: в этом случае будет обеспечена максимальная защита компьютера. Если в каком-либо модуле не будет необходимости, его всегда можно отключить. Далее мастер проверит установленные программы и, если найдет несовместимые с KIS, выведет их список. Если вы продолжите установку, данные приложения будут удалены во избежание конфликтов. Если будут найдены конфигурационные файлы от предыдущей установки «Антивируса Касперского» или KIS, последует запрос на сохранение этих параметров. Если программы, мешающие работе KIS, удалялись, после этого, возможно, потребуется перезагрузка компьютера.

Как и в «Антивирусе Касперского», после установки программы запустится Мастер предварительной настройки . Если был выбран вариант Быстрая установка , мастер предложит активизировать продукт. После перезагрузки двойным щелчком на значке в Панели задач можно вызывать окно настройки параметров работы KIS (рис. 5.1).

Рис. 5.1. Окно настройки Kaspersky Internet Security

Большая часть пунктов меню совпадает с настройками «Антивируса Касперского», однако в меню Защита есть несколько новых пунктов:

Сетевой экран – вывод статуса и быстрый доступ к настройкам режима работы встроенного межсетевого экрана, системы обнаружения вторжений, модулей Анти-Реклама и Анти-Банер , просмотр сетевой активности компьютера;

Анти-Шпион – вывод статуса работы и быстрый доступ к настройкам модулей Анти-Шпион , Анти-Фишинг , Анти-Дозвон и Защита конфиденциальных данных ;

Анти-Спам – вывод статуса работы, запуск мастера обучения и быстрый доступ к настройкам модуля Анти-Спам ;

Родительский контроль – вывод статуса работы, активизация и деактивизация и быстрый доступ к настройкам этого модуля.

Разберем особенности новых функций и некоторые настройки.

Внимание!

После установки все вышеперечисленные функции отключены, что снижает безопасность системы, поэтому следует просмотреть вкладки и активизировать нужные.

Настройки параметров работы сетевого экрана

Для активизации сетевого экрана достаточно нажать ссылку Включить на соответствующей вкладке. Окно настройки параметров можно вызвать нажатием кнопки Настройка внизу окна и выбором соответствующего пункта или из соответствующего пункта меню Защита . Нажав ссылку Просмотреть текущую сетевую активность , вы отобразите количество активных приложений, использующих сеть, а также количество открытых соединений и портов.

В окне настроек модуля доступны несколько областей, в каждой из которых, установив соответствующий флажок, можно включить/отключить Сетевой экран полностью либо один из его компонентов – систему фильтрации, систему обнаружения вторжений, Анти-Рекламу или Анти-Баннер (рис. 5.2). В области настройки брандмауэра имеется ползунок, используя который, можно выставить один из пяти уровней защиты:

Разрешать все – разрешена любая сетевая активность без ограничений, соответствует отключению брандмауэра;

Минимальная защита – разрешены все сетевые соединения, кроме запрещенных правилами;

Обучающий режим – пользователь самостоятельно решает, какую сетевую активность разрешать или запрещать; при попытке получить доступ к сети приложения, для которого не создано правило, у пользователя запрашивается подтверждение и на основе ответа создается новое правило;

Максимальная защита – все неразрешенные соединения блокируются;

Блокировать все – все соединения блокируются, запрещен доступ к локальной сети и Интернету; необходимо использовать в случае обнаружения сетевых атак либо при работе в опасной сети.

Рис. 5.2. Настройки модуля Сетевой экран

Во время установки создаются правила для всех приложений, однако они не всегда оптимальны для конкретной системы, поэтому рекомендуется изменить уровень защиты с минимального, который установлен по умолчанию, на обучающий. К режиму максимальной защиты следует переходить только если вы уверены, что созданы все разрешающие правила. Однако после установки нового программного обеспечения следует снова вернуться в обучающий режим защиты. При работе системы в обучающем режиме пользователю выводится уведомление (рис. 5.3).

Рис. 5.3. Уведомление о сетевой активности

Оно содержит описание активности и информацию, необходимую для принятия решения: вид соединения (входящее, исходящее), протокол, приложение, удаленный IP-адрес и порт, локальный порт. На основании полученных данных можно выбрать нужное действие, нажав соответствующую кнопку – Разрешить или Запретить . Выбор варианта Отключить режим обучения отключит этот режим работы модуля.

Если установлен флажок Создать правило , то на основании выбранного ответа формируется новое правило, и во время последующей сетевой активности этого приложения при совпадении параметров запроса программа не будет беспокоить пользователя. В раскрывающемся списке необходимо выбрать тип активности, к которому применимо выбранное действие. Доступно несколько вариантов:

Любая активность – любая сетевая активность этого приложения;

Выборочно – конкретная активность, которую следует указать в окне создания правила;

Этот адрес – активность приложения, удаленный адрес сетевого соединения которого совпадает с указанным; может быть полезна, если вы хотите ограничить работу в сети для выбранного приложения указанными адресами.

Можно также выбрать одну из предустановок, описывающих характер приложения: Почтовая программа , Браузер , Менеджер загрузки , FTP-клиент , Telnet-клиент или Синхронизатор часов .

Модуль обнаружения вторжения компонента Сетевой экран реагирует на активность, характерную для сетевых атак. При обнаружении попытки атаковать компьютер на экране появится соответствующее уведомление с указанием информации об атакующем компьютере: вид атаки, IP-адрес атакующего, протокол и сервис, который подвергся атаке, дата и время. При этом система блокирует IP-адрес атакующего компьютера на один час. Изменить время блокировки можно в области Система обнаружения вторжений в поле возле флажка Добавить атакующий компьютер в список блокирования на .

Настройка правил для приложений

Тоньше всего можно настроить работу модуля Сетевой экран с помощью правил. В поставку включен набор правил для наиболее известных приложений, сетевая активность которых проанализирована специалистами и которые имеют четкое определение – полезная или опасная. Для одной программы можно создать несколько как разрешающих, так и запрещающих правил. В большинстве случаев для создания правил достаточно использовать обучающий режим и в диалоговом окне задавать условия, при которых программа будет получать доступ в сеть. Однако может возникнуть ситуация, когда потребуется отредактировать созданное правило, например, если был ошибочно блокирован доступ в сеть полезному приложению. Правила можно создавать самостоятельно. Чтобы перейти к окну редактирования правил, нажмите кнопку Настройка в области Система фильтрации . В появившемся окне перейдите на вкладку Правила для приложений (рис. 5.4).

Рис. 5.4. Окно настройки правил для приложений

Все правила на этой вкладке можно сгруппировать двумя способами. Если установлен флажок , отображается список приложений, для которых имеются сформированные правила. Для каждой программы выводится следующая информация: имя и значок приложения, командная строка для запуска (если есть), корневой каталог, в котором расположен исполняемый файл приложения, и количество созданных для нее правил.

Дважды щелкнув кнопкой мыши на выбранном приложении, можно просмотреть и изменить список правил. Щелчок на правиле покажет его свойства: разрешено или запрещено, исходящий, входящий поток или оба направления, протокол, удаленный и локальный порт, удаленный IP-адрес и время суток, в течение которого действует правило (рис. 5.5). Дважды щелкнув на правиле или выбрав правило и нажав кнопку Изменить , вы получите доступ к окну редактирования правила, в котором можно изменить любой из указанных параметров. Нажав кнопку Добавить , можно самостоятельно создать новое правило. Порядок редактирования и создания правил напоминает редактирование правил в Outpost Firewall (см. соответствующий раздел).

Рис. 5.5. Свойства правила

Обратите внимание на кнопки Экспорт и Импорт : с их помощью можно быстро перенести сформированные правила на другие компьютеры, что удобно для быстрой настройки правил модуля Сетевой экран . Нажмите кнопку Экспорт и укажите расположение и имя файла, в который нужно сохранить настройки, после чего перенесите файл на другой компьютер, нажмите Импорт и выберите файл с сохраненными настройками.

Чтобы получать предупреждение или записывать в отчет срабатывание правила, необходимо установить флажки Показывать предупреждение и Записывать в отчет в окне Редактирование правила .

При снятом флажке Группировать правила по приложениям все правила будут показаны без группировки по имени приложения.

Если вы обнаружили, что приложение не может получить доступ в сеть, одной из причин может быть установка запрещающего правила в модуле Сетевой экран . Самым быстрым способом проверить это является временная приостановка работы Сетевого экрана . Это можно сделать несколькими способами. Можно выбрать в окне настроек уровень защиты Разрешить все либо снять флажок Включить Сетевой экран и нажать кнопку Применить . Если после этого приложение будет работать нормально, значит, дело в запрещающем правиле. Ситуацию легко исправить: зайдите в окно настройки правил для приложений, выберите приложение и просмотрите все созданные для него правила, обращая особое внимание на запрещающие. В крайнем случае можно отметить приложение, щелкнув на нем кнопкой мыши, и нажать кнопку Удалить , чтобы удалить все созданные для него правила. Затем выберите обучающий режим безопасности и создавайте новые правила по мере необходимости.

Кроме Правила для приложений окно настройки Анти-Хакера содержит еще три вкладки. Вкладка Правила для пакетов похожа на описанную выше, только в ней можно задавать правила фильтрации для пакетов (рис. 5.6).

Рис. 5.6. Окно создания правил для пакетов

Записанные на этой вкладке правила действуют на более низком уровне, поэтому применяются независимо от приложения, которое генерирует или принимает их. При необходимости, например, глобально запретить доступ к некому ресурсу или сервису (локальному или удаленному) здесь следует указать необходимые параметры, тогда, сменив приложение, нельзя будет обойти запрет, созданный для конкретной программы. Для каждого правила фильтрации приводится следующая информация: имя правила, разрешающее или запрещающее, протокол передачи, направление пакета и параметры сетевого соединения, по которому передается пакет. Правило можно отключить, сняв соответствующий флажок.

Мастер найдет все сетевые интерфейсы, имеющиеся на компьютере, и определит для каждого политику безопасности, то есть степень доверия находящим ся в этих зонах компьютерам. Список сетевых интерфейсов доступен на вкладке Зоны : здесь можно отредактировать список сетевых интерфейсов и изменить политику безопасности.

Если во время установки будут найдены не все интерфейсы, нажмите кнопку Найти для повторного поиска. Если это не поможет, следует нажать кнопку Добавить и в появившемся окне ввести имя, адрес подсети и сетевую маску. Степень доверия характеризуется статусом сети. Статус может принимать следующие значения:

Доверенная – разрешены все соединения без ограничений;

Локальная сеть – другим компьютерам разрешен доступ к локальным файлам и принтерам, разрешена отправка сообщений об ошибках (протокол ICMP), а режим невидимости по умолчанию выключен; сетевая активность приложений регулируется правилами;

Интернет – запрещен доступ к файлам и принтерам и отправка ICMP-сообщений, режим невидимости включен; сетевая активность приложений регулируется правилами.

Для всех зон, кроме Интернета, можно изменить статус. Для этого необходимо щелкнуть на названии в области Описание . Зона Интернет всегда имеет статус Интернет , и изменить ее невозможно, поэтому при работе в Сети пользователь будет максимально защищен. Режим невидимости можно изменить несколькими способами, самый простой – установка одноименного флажка.

Примечание

В режиме невидимости нет ничего необычного. Удаленному компьютеру отсылается ICMP-пакет с кодом ECHO_REQUEST. Вручную такую проверку можно запустить, выполнив команду Пуск > Выполнить и введя в открывшемся окне команду ping имя_узла. Если компьютер включен в сеть, в ответ должен прийти пакет с кодом ECHO_REPLY. В режиме невидимости такие пакеты блокируются, значит, для большинства приложений, первоначально проверяющих его работоспособность, он невидим.

На вкладке Дополнительно с помощью переключателя можно выбрать один из двух режимов работы:

Максимальная скорость – режим, обеспечивающий максимальную скорость сетевых игр, но в то же время возможны проблемы с совместимостью, которые можно частично решить, отключив режим невидимости .

Чтобы новые параметры, выбранные на вкладке Дополнительно , вступили в силу, следует перезагрузить компьютер.

В модуль Сетевой экран входят еще два компонента.

Анти-Реклама – блокирует всплывающие окна, используемые для рекламирования продуктов или услуг и не несущие полезной нагрузки. При попытке открыть такое окно его вывод блокируется, а пользователю выводится предупреждение, в котором он может принять решение о блокировке или разрешении вывода. Корректно работает с модулем, блокирующим всплывающие окна в Microsoft Internet Explorer, который входит в состав пакета обновлений Service Pack 2 для Microsoft Windows XP.

Всплывающие окна не всегда содержат рекламу, на некоторых сайтах таким образом показывается окно выбора файлов для загрузки либо более быстрого доступа или вывода некоторой информации. Чтобы модуль Анти-Реклама не блокировал такие окна, их необходимо внести в список доверенных. Для этого нажмите кнопку Доверенные адреса , которая расположена в области Блокирование всплывающих окон , затем нажмите кнопку Добавить и в появившемся окне введите адрес ресурса, всплывающие окна которого не должны блокироваться. При этом можно использовать маски. Например, http://microsoft * определит все адреса, начинающие со слова microsoft, как доверенные. С помощью флажков, которые расположены в области Доверенная зона , можно определить узлы, входящие в доверенную зону Microsoft Internet Explorer и локальной сети, как доверенные.

Примечание

В Internet Explorer можно указать список узлов, которые пользователь считает надежными. Для этого выполните в окне браузера команду Сервис > Свойства обозревателя, перейдите на вкладку Безопасность, щелкните на значке Надежные узлы и нажмите кнопку Узлы, расположенную ниже. В появившемся окне введите веб-ресурсы, которым доверяете.

В стандартную поставку компонента Анти-Баннер включен список шаблонов часто встречающихся баннеров. Нажав кнопку Настройка , расположенную в области Блокирование рекламных баннеров , вы можете самостоятельно задать список запрещенных и разрешенных баннеров. Появившееся окно содержит три вкладки (рис. 5.7).

Рис. 5.7. Настройка блокировки баннеров

На вкладке Общие размещен список баннеров, сформированных специалистами «Лаборатории Касперского». Этот список недоступен для редактирования, но вы можете отключить любое правило, сняв соответствующий флажок. Для анализа баннеров, не попадающих под маски стандартного списка, установите флажок Использовать методы эвристического анализа – загружаемые изображения будут анализироваться на предмет наличия специфических для баннеров признаков. На вкладках «Черный» список и «Белый» список указываются пользовательские маски для баннеров, которые необходимо блокировать и разрешать. Занести в список новую маску просто. Перейдите на нужную вкладку, нажмите кнопку Добавить и в появившемся окне введите полный адрес (URL) баннера либо шаблон. В последнем случае при открытии баннера Анти-Баннер будет искать в его адресе указанную последовательность символов. Заданные на этих вкладках адреса действуют только на отображение баннеров, поэтому можно указать адрес целого сайта, например http://www.test.com/ , и баннеры, принадлежащие этому сайту, будут блокироваться. Кнопки Экспорт и Импорт , расположенные на этих вкладках, помогут быстро перенести сформированные списки на другие компьютеры.

Модуль Анти-Шпион

Чтобы закончить рассказ о Kaspersky Internet Security, рассмотрим три оставшихся модуля: Анти-Шпион , Анти-Спам и Родительский контроль . Подробнее о шпионских программах рассказано в главе 6, о борьбе со спамом – в главе 8, о программах родительского контроля – в главе 9, фишинг-атаки рассмотрены в главе 7.

Модуль Анти-Шпион позволяет защититься от навязчивой рекламы, выводимой в окне браузера в виде баннеров и всплывающих окон. Использование этого модуля дает возможность распознать известные способы мошенничества в Интернете, попытки кражи конфиденциальной информации (паролей, номеров кредитных карт), неавторизованного доступа в Интернет и несанкционированного пользования платными ресурсами.

Выбрав модуль Анти-Шпион в главном окне программы, вы получите общую статистику работы и текущий статус модуля в целом и его отдельных компонентов. Здесь же можно временно приостановить или остановить работу модуля, а также включить защиту, если она была отключена.

Рис. 5.8. Окно настройки модуля Анти-Шпион

Все настройки в Kaspersky Internet Security однотипны, поэтому, освоив один компонент, найти настройки другого просто. Сняв флажок Включить Анти-Шпион и нажав кнопку Применить , можно отключить модуль. Анти-Шпион состоит из трех компонентов:

Анти-Фишинг – защищает от фишинг-атак, отслеживая попытки открытия известных фишинг-сайтов: в состав Kaspersky Internet Security включена информация обо всех известных в настоящее время сайтах, которые используются для проведения такого рода атак; при обновлении сигнатур угроз этот список также обновляется;

Анти-Дозвон – блокирует попытку установки модемных соединений с платными ресурсами Интернета;

Предотвращение передачи конфиденциальных данных – распознает и предупреждает пользователя (в настройках по умолчанию) о попытке передачи конфиденциальных данных или попытке получения доступа к персональным данным или паролям.

Аналогично для модуля Анти-Дозвон : если вы хотите разрешать соединения по определенным номерам без запроса программы, добавьте их в список доверенных номеров. Для этого нажмите кнопку Доверенные номера и введите телефонный номер или шаблон. Чтобы временно убрать номер из списка, снимите соответствующий флажок, а если номер необходимо удалить совсем, выберите его с помощью кнопки мыши и нажмите кнопку Удалить .

Настройка модуля Анти-Спам

Удобно, что в поставке Kaspersky Internet Security содержится комплекс приложений, необходимых для полноценной защиты системы. Зарегистрировав почтовый ящик, вы вскоре обнаружите в нем письма, не предназначенные лично вам, для чего полезно наличие модуля Анти-Спам , который умеет обнаруживать такие послания.

Выбрав модуль Анти-Спам в главном окне программы, вы сможете получить информацию о статусе его работы и статистику проверенных с момента запуска сообщений и сообщений, распознанных как спам. Щелкнув на любом месте области Открыть отчет , можно получить более детальную информацию. Нажатие кнопки Настройка приведет к окну настройки работы модуля (рис. 5.9).

Рис. 5.9. Окно настройки модуля Анти-Спам

Все электронные сообщения, которые модуль распознал как спам , помечаются в поле Тема меткой [!! SPAM] . Сообщения, вероятно, являющиеся потенциальным спамом , помечаются как [?? Probable Spam] . Больше никаких операций Анти-Спам не производит и письма самостоятельно не удаляет, даже если они однозначно классифицированы как спам.

По умолчанию защита от спама включена. Чтобы ее отключить, снимите флажок Включить Анти-Спам , а если защиту нужно временно приостановить, воспользуйтесь кнопками в главном окне программы. Для удобства в приложении введены уровни агрессивности работы модуля – нужный уровень выбирается с помощью ползунка, расположенного в одноименной области окна настройки.

Возможен следующий выбор:

Разрешать все – самый низкий уровень контроля: спамом признается только почта, которая содержит строки из «черного» списка фраз или отправитель которой включен в «черный» список;

Низкий – более строгий уровень, в котором производится полный анализ, но уровень реакции механизмов анализа поступающих писем установлен ниже обычного, поэтому вероятность прохождения спама выше, хотя потери меньшие; рекомендуется использовать, если вы получаете много полезных писем, ошибочно принимаемых за спам;

Высокий – уровень с более строгими порогами срабатывания механизмов определения, поэтому в спам могут попасть письма, таковым не являющиеся; письма анализируются на основании «белого» и «черного» списков и с применением современных технологий фильтрации; рекомендуется, когда адрес получателя неизвестен спамерам;

Блокировать все – самый высокий уровень: только письма из «белого» списка будут проходить беспрепятственно, остальные будут помечаться как спам.

Можно указать параметры определения спама самостоятельно. Для этого нажмите кнопку Настройка в области Уровень агрессивности . В появившемся окне находятся четыре вкладки. Вкладки «Белый» список и «Черный» список схожи по настройкам, только прописанные в них параметры будут вызывать различную реакцию Анти-Спама . Все, что занесено в «Белый» список , однозначно будет относиться к нормальной почте, а то, что будет в «Черном» списке , укажет на спам. Каждая вкладка разделена на два блока. В верхней части записываются адреса электронной почты, внизу – ключевые фразы. Адреса электронной почты могут заполняться вручную или при обучении модуля Анти-Спам . Чтобы вручную задать электронный адрес, письма с которого не будут рассматриваться как спам, перейдите на вкладку «Белый» список и установите флажок Я хочу получать письма от следующих отправителей , затем нажмите Добавить и в появившемся поле введите адрес. Можно вводить полный электронный адрес, к примеру [email protected] , а можно использовать шаблоны. Например, шаблон *@mail.ru укажет Анти-Спаму , что все письма, пришедшие с сервера mail.ru , подпадают под правило.

Чтобы добавить строку, на основании которой письмо будет расценено как полезное, установите флажок Я хочу получать письма, содержащие следующие фразы , нажмите кнопку Добавить и введите фразу или шаблон. Можете договориться с друзьями, чтобы они всегда подписывали письма какой-либо фразой, которая занесена в «Белый» список , тогда письма, пришедшие от них, не попадут в спам.

Аналогично заполняются почтовые адреса и фразы на вкладке «Черный» список . Установите флажок Я не хочу получать письма от следующих отправителей для активизации фильтра по почтовому адресу. Для включения фильтрации по ключевым словам предназначен флажок Я не хочу получать письма, содержащие следующие фразы .

При занесении ключевой фразы требуется дополнительно указать соответствующий ей весовой коэффициент . Самому подобрать коэффициент сложно, если вы сомневаетесь, укажите значение 50 или воспользуйтесь имеющимися правилами как подсказкой. Письмо будет отнесено к спаму, если его суммарный коэффициент превысит определенное число. В отличие от «белого» списка, в «черный» разработчики занесли фразы, наиболее часто употребляемые спамерами.

Для распознавания спама модуль Анти-Спам использует различные технологии, которые можно включить и отключить на вкладке Распознавание спама (рис. 5.10).

Рис. 5.10. Настройка технологий фильтрации спама

В области Фильтры указывается, какие технологии задействовать для обнаружения спама:

Самообучающийся алгоритм iBayes – анализ текста почтового сообщения на предмет наличия фраз, относящихся к спаму;

Технология GSG – анализ изображений, помещенных в письмо: на основании сопоставления с уникальными графическими сигнатурами делается вывод о принадлежности изображения к графическому спаму;

Технология PDB – анализ заголовков: на основании набора эвристических правил делается предположение о принадлежности письма к спаму;

Технология Recent Terms – анализ текста сообщения на наличие фраз, типичных для спама; в качестве эталона используются базы, подготовленные специалистами «Лаборатории Касперского».

В областях Фактор спама и Фактор потенциального спама указывается коэффициент, при превышении которого письмо будет расценено как спам или потенциальный спам. По умолчанию выбраны оптимальные значения; используя ползунок, можно самостоятельно выставить необходимый уровень. Поэкспериментировав, вы найдете приемлемые параметры.

Вкладка Дополнительно позволяет указать дополнительные критерии, по которым будет определяться спам (неправильные параметры сообщения, наличие некоторых типов html-вставок и пр.). Необходимо установить соответствующий флажок и задать фактор спама в процентах. По умолчанию фактор спама во всех критериях равен 80 %, а письмо будет признано как спам, если сумма всех критериев будет равна 100 %. Если хотите, чтобы все письма, которые вам не адресованы, считались спамом, установите флажок Адресованные не мне , после чего нажмите кнопку Мои адреса , затем Добавить и введите все используемые вами почтовые адреса. Теперь при анализе нового сообщения будет проверен адрес получателя, и если адрес не совпадет ни с одним адресом списка, сообщению будет присвоен статус спама. Когда вы вернетесь в главное окно настроек Анти-Спама , в нем будет задан уровень агрессивности Пользовательский .

Обучение Анти-Спам

Чтобы повысить эффективность модуля Анти-Спам , необходимо обучить его, указывая, какие письма являются спамом, а какие – обычной корреспонденцией. Для обучения используется несколько подходов. Например, чтобы адреса корреспондентов, с которыми вы общаетесь, автоматически заносились в «белый» список, нужно установить флажок Обучаться на исходящих письмах (он расположен в поле Обучение окна настройки модуля Анти-Спам ). Для обучения будут использованы только первые 50 писем, затем обучение завершится. По окончании обучения следует уточнить «белый» список адресов, чтобы убедиться, что в нем находятся нужные записи.

В области Обучение расположена кнопка Мастер обучения . Нажав ее, вы в пошаговом режиме сможете обучить Анти-Спам , указывая папки почтового клиента, содержащие спам и обычные письма. Такое обучение рекомендуется произвести в самом начале работы. После вызова мастера обучения нужно пройти четыре шага.

1. Определение папок, содержащих полезную корреспонденцию.

2. Указание папок, в которых находится спам.

3. Автоматическое обучение Анти-Спам . Почтовые адреса отправителей полезной почты заносятся в «белый» список.

4. Сохранение результата работы мастера обучения. Здесь можно добавить результаты работы к старой базе либо заменить ее новой.

В целях экономии времени мастер обучает Анти-Спам только на 50 письмах в каждой папке. Чтобы алгоритм Байеса, используемый для распознавания спама, работал правильно, следует произвести обучение как минимум на 50 письмах полезной почты и 50 письмах спама.

У пользователя не всегда может быть столько писем, но это не проблема. Обучить Анти-Спам можно в процессе работы. Возможны два варианта обучения:

С использованием почтового клиента;

С использованием отчетов Анти-Спам .

Во время установки модуль Анти-Спам встраивается в следующие почтовые клиенты:

Microsoft Office Outlook – на панели появляются кнопки Спам и Не Спам , а в окне, вызываемом командой меню Сервис > Параметры , вкладка Анти-Спам ;

Microsoft Outlook Express – в окне появляются кнопки Спам и Не Спам и кнопка Настройка ;

The Bat! – новые компоненты не появляются, но Анти-Спам реагирует на выбор пунктов Пометить как спам и Пометить как НЕ спам в меню Специальное .

Обучение с использованием отчетов просто. Выберите модуль Анти-Спам в главном окне программы и щелкните на области Открыть отчет . Заголовки всех писем отображаются на вкладке События открывшегося окна. Выделите с помощью кнопки мыши письмо, которое будет использовано для обучения Анти-Спама , нажмите кнопку Действия и выберите один из четырех вариантов: Отметить как спам , Отметить как не спам , Добавить в «белый» список или Добавить в «черный» список . После этого Анти-Спам будет обучаться. Обратите внимание, что при нехватке записей в базе данных в заголовке этого окна отобразится надпись, говорящая, сколько еще писем требуется для обучения модуля.

Если в окне настроек Анти-Спама установлен флажок Открывать Диспетчер писем при получении почты , вы получаете еще одну возможность регулирования поступающей почты. При соединении с почтовым сервером будет открываться Диспетчер писем , который позволяет просмотреть список сообщений на сервере без их загрузки на компьютер (рис. 5.11).

Рис. 5.11. Диспетчер писем

Здесь отображается информация, необходимая для принятия решения: отправитель, получатель, тема и размер сообщения. В столбце Причина может показываться комментарий модуля Анти-Спам .

По умолчанию Анти-Спам анализирует проходящие письма вне зависимости от установленного почтового клиента. Если в качестве последнего используется один из почтовых клиентов, перечисленных выше, такая двойная работа излишняя, поэтому стоит снять флажок Обрабатывать трафик POP3/SMTP/IMAP , который находится в области Встраивание в систему . Установите его, только если используете отличную от перечисленных почтовую программу. Если интеграция с указанными почтовыми клиентами не требуется, снимите флажок Включить поддержку Microsoft Office Outlook/The Bat! .

Отказавшись от приема ненужных или подозрительных сообщений, можно не только сэкономить трафик, но и снизить вероятность загрузки на компьютер спама и вирусов. При выборе сообщения внизу отобразится его заголовок, содержащий дополнительную информацию об отправителе письма. Для удаления ненужного сообщения установите флажок напротив письма в столбце Удалить и нажмите кнопку Удалить выбранные . Если вы хотите, чтобы Диспетчер показывал только новые сообщения на сервере, проследите, чтобы был установлен флажок Показывать только новые сообщения .

5.3. Общественная система безопасности Prevx1

У большинства сегодняшних систем защиты компьютера имеются недостатки. Главным из них является то, что они не могут защитить систему от новых видов атак или вирусов, не занесенных в базы.

Примечание

В специальной литературе для обозначения новых неизвестных видов атак часто используется термин zero-day (0-day) attack.

На обучение проактивных систем уходит некоторое время, в течение которого решение о допуске программы принимает пользователь. Подобные системы сегодня задают все меньше вопросов, однако от пользователя требуется некий уровень понимания происходящего в системе – хотя бы такой, чтобы появление нового процесса вызывало подозрение. Созданные профили будут известны только на одном компьютере, поэтому в случае атаки на другую машину обучение придется повторять сначала. Вероятность возникновения ошибки велика, особенно учитывая характерный для проактивных систем высокий процент ошибок.

Создателям общественной системы предотвращения атак (Community Intrusion Prevention System, CIPS) Prevx (http://www.prevx.com/ ), английской компании Prevx Limited, удалось найти золотую середину. Эта система только набирает популярность, однако оригинальность решения и эффективность делают ее достойной рассмотрения.

Принцип работы

Впервые прототип нового типа системы отражения атак был представлен общественности в феврале 2004 года и назывался Prevx Home . Уникального в представленной системе было много. В отличие от антивирусных систем, использующих для определения злонамеренных файлов сигнатуры, или некоторых систем, работающих со списком разрешенных приложений, в новой системе применялись правила, которые описывали поведение и средства контроля целостности программ. Причем в список попадали как заведомо хорошие, так и плохие программы, что позволяло быстро определить характер нового приложения или процесса на компьютере. Однако не это главное.

В системе используется единая база данных Community Watch. Она является наиболее мощным источником информации, определяющим существование, распространение и деятельность как благоприятного, так и злонамеренного программного обеспечения. Используя информацию, собранную в этой базе данных, можно проследить и проанализировать в реальном времени поведение и распространение обществом каждой программы. На каждом клиентском компьютере устанавливаются агенты безопасности , которые отслеживают ситуацию в защищаемой системе. При установке нового приложения либо появлении нового, неизвестного локальной базе процесса агент по Интернету отсылает запрос к центральной базе и на основании полученной информации делает вывод о ее благонадежности.

Если в центральной базе данных нет информации о новой программе, новый модуль заносится в нее и помечается как неизвестный, и пользователь предупреждается о возможном риске. В отличие от антивирусов, требующих некоторого времени для анализа специалистами, Community Watch в большинстве случаев способна самостоятельно определить характер программы, основываясь на поведенческих характеристиках. Для этого используется методика Four Axes of Evil, которая определяет характер программы по четырем составляющим: скрытность, поведение, происхождение и распространение. В результате создается ее описание, содержащее приблизительно 120 параметров, позволяющих однозначно идентифицировать эту программу в будущем, то есть если неизвестная базе утилита выполняет те же действия, что и известная зловредная программа, ее назначение очевидно. Если данных, собранных агентом, недостаточно для принятия однозначного решения, база данных может потребовать копию программы для проверки. По заявлению разработчиков, только небольшой процент случаев требует особого вмешательства специалистов.

При первом запуске база данных содержала информацию о миллионе событий, а через 20 месяцев в ней уже была информация о миллиарде. Такой принцип работы позволяет устранить ложные срабатывания, поэтому неудивительно, что вскоре появилась программа нового поколения – Prevx1, тестирование которой началось с 16 июля 2005 года. Результат превзошел все ожидания: 100 тыс. разбросанных по всему миру компьютеров с установленными на них Prevx1 оказались способными противостоять новым угрозам в реальном времени.

Сегодня оптимизированная база данных содержит более 10 млн уникальных событий и 220 тыс. вредных объектов. Ежедневно система автоматически обнаруживает и нейтрализует свыше 400 вредных приложений и около 10 тыс. программ различного назначения. Антивирусам не угнаться за такой производительностью. По статистике, приведенной на сайте, новый пользователь, подключившийся к Prevx1, в 19 % случаев находит у себя в системе вредоносные программы. Prevx1 может использоваться автономно, самостоятельно защищая компьютер, и совместно с другими продуктами, усиливающими ее действие: брандмауэром, антивирусом и программами для поиска шпионских модулей.

Работа с Prevx CSI

Для установки Prevx потребуется компьютер, имеющий не менее 256 Мбайт оперативной памяти и процессор с частотой 600 Мгц, работающий под управлением Windows 2000/XP/2003 и Vista. Это минимальные требования, для комфортной работы желательно использовать более современное оборудование.

Существует несколько вариантов продукта, каждый из которых имеет свои особенности, рассчитанные на конкретные условия применения, и соответствующую стоимость. Доступна также бесплатная версия продукта Prevx Computer Security Investigator (CSI), получить которую можно по адресу http://free.prevx.com/ .

Разработчики поступили просто: наличие бесплатной версии привлекает к проекту новых пользователей, которые добавляют свои сигнатуры в базу данных сообщества и тестируют на своем оборудовании непроверенное программное обеспечение. Версию Free можно установить обычным образом на жесткий диск или на USB-устройство хранения информации. Единственное ограничение этой версии – невозможность удаления найденных вредоносных файлов (производится только проверка компьютера). Зато ее можно производить любое количество раз для подстраховки, запуская вручную или по расписанию, и в случае обнаружения проблем принимать меры с помощью других утилит, описанных в данной книге.

Установка Prevx1 не вызывает сложностей, но для верификации требуется подключение к Интернету. Запустите исполняемый файл, подтвердите согласие с лицензией, установив флажок и нажав кнопку Continue (Продолжить). Начнется сканирование системной области, по окончании которого будет выведен результат (рис. 5.12).

Рис. 5.12. Консоль управления Prevx CSI

Обратите внимание на сообщение после System Status . Если значок напротив окрашен в зеленый цвет и подписан Clean , это означает, что на компьютере не обнаружено вредоносных программ. Если значок красный и подпись Infected – на компьютере найдены вредоносные программы и следует принять меры. Если на компьютере будет обнаружена неизвестная программа, значок окрасится в желтый предупреждающий цвет, в этом случае пользователь должен быть внимателен, так как это может быть вредоносная программа.

Prevx должен обновлять локальную базу по мере необходимости, если соединение производится через прокси-сервер, его настройки следует указать на вкладке Configure в поле Activate Proxy Support . Автоматическую проверку системы можно установить на вкладке Scheduler . Установите флажок Scan my system every и с помощью раскрывающихся списков, расположенных справа, укажите периодичность и время проверки. Можно выбрать ежедневную проверку (Day ) или указать на один из дней недели. Чтобы проверка производилась, если компьютер был выключен, установите флажок If my computer is not powered is on at the scheduled time . Для проверки компьютера после загрузки системы установите Scan automatically on bootup .

¾ программы на внешних носителях памяти

¾ оперативную память

¾ системные области компьютера

¾ аппаратную часть компьютера

37. Основным средством антивирусной защиты является…

¾ периодическая проверка списка автоматически загружаемых программ

¾ использование сетевых экранов при работе в сети Интернет

¾ периодические проверки компьютера с помощью антивирусного программного обеспечения

¾ периодическая проверка списка загруженных программ

38. Электронно-цифровая подпись позволяет…

¾ пересылать сообщения по секретному каналу

¾ восстанавливать поврежденные сообщения

¾ удостовериться в истинности отправителя и целостности сообщения

¾ зашифровать сообщение для сохранения его секретности

39. Абсолютная защита компьютера от сетевых атак возможна при…

¾ использовании новейших антивирусных средств

¾ использовании лицензированного программного обеспечения

¾ установке межсетевого экрана

¾ отсутствии соединения

40. Наиболее опасной с точки зрения вирусной активности частью электронного письма является…

¾ вложение

¾ заголовок

41. Преднамеренной угрозой безопасности информации является…

¾ повреждение кабеля, по которому идет передача, в связи с погодными условиями

¾ ошибка администратора

¾ наводнение

42. Протоколирование действий пользователей позволяет…

¾ реконструировать ход событий при реализации угрозы безопасности информации

¾ обеспечивать конфиденциальность информации

¾ решать вопросы управления доступом

43. Антивирусным пакетом НЕ является...

¾ Антивирус Касперского

¾ Symantec AntiVirus

¾ Norton AntiVirus

¾ Microsoft AntiVirus

44. Сетевые черви это – …

¾ программы, которые изменяют файлы на дисках, и распространяются в пределах компьютера

¾ программы, которые не изменяют файлы на дисках, а распространяются в компьютерной сети, проникают в операционную систему компьютера, находят адреса других компьютеров или пользователей и рассылают по этим адресам свои копии

¾ программы, распространяющиеся только при помощи электронной почты через Интернет

¾ вредоносные программы, действия которых заключается в создании сбоев при питании компьютера от эл. сети

45. К средствам обеспечения компьютерной безопасности НЕ относятся…

¾ программа AntiViral Toolking Pro (AVP)

¾ специальные системы, основанные на криптографии

¾ электронные таблицы

¾ программы WinZip и WinRar

46. Компьютерные вирусы – это…

¾ вредоносные программы, которые возникают в связи со сбоями в аппаратных средствах компьютера

¾ программы, которые пишутся хакерами специально для нанесения ущерба пользователю

¾ программы, являющиеся следствием ошибок в операционной системе

¾ вирусы, сходные по природе с биологическими вирусами

47. Отличительными особенностями компьютерного вируса являются

¾ значительный объем программного кода

¾ способность к самостоятельному запуску и многократному копированию кода

¾ способность к созданию помех корректной работе компьютера

¾ легкость распознавания

48. Методы обеспечения компьютерной безопасности на (указать неправильный ответ)

¾ правовые

¾ организационно-технические

¾ политические

¾ экономические

49. К негативным последствиям развития современных информационных технологий можно отнести…

¾ формирование единого информационного пространства

¾ работа с информацией становится главным содержанием профессиональной деятельности

¾ широкое использование информационных технологий во всех сферах человеческой деятельности

¾ доступность личной информации для общества, вторжение информационных технологий в частную жизнь людей

50. Обеспечение защиты информации проводится конструкторами и разработчиками программного обеспечения в следующих направлениях (указать неправильный ответ)

¾ защита от сбоев работы оборудования

¾ защита от случайной потери информации

¾ защита от преднамеренного искажения информации

¾ разработка правовой базы для борьбы с преступлениями в сфере информационных технологий

¾ защита от несанкционированного доступа к информации

51. Развитый рынок информационных продуктов и услуг, изменение в структуре экономики, массовое использование информационных и коммуникационных технологий являются признаками:

¾ высшей степени развития цивилизации

¾ информационного кризиса

¾ информационного общества

52. Что не относится к объектам информационной безопасности Российской Федерации?

¾ природные и энергетические ресурсы

¾ информационные ресурсы всех видов

¾ информационные системы различного класса и назначения, информационные технологии

¾ система формирования общественного сознания

¾ права граждан, юридических лиц и государства на получение, распространение, использование и защиту информации и интеллектуальной собственности

53. Для написания самостоятельной работы вы скопировали из Интернета полный текст нормативно-правового акта. Нарушили ли вы при этом авторское право?

¾ нет, так как нормативно-правовые акты не являются объектом авторского права

¾ нет, если есть разрешение владельца сайта

54. Можно ли использовать статьи из разных журналов и газет на политические, экономические, религиозные или социальные темы для подготовки с их использованием учебного материала?

¾ да, получив согласие правообладателей

¾ да, указав источники заимствования

¾ да, не спрашивая согласия правообладателей, но с обязательным указанием источника заимствования и имен авторов

55. Считается ли статья, обнародованная в Интернете объектом авторского права?

¾ нет, если статья впервые обнародована в сети Интернет

¾ да, при условии, что эта же статья в течение 1 года будет опубликована в печати

¾ да, так как любая статья является объектом авторского права как произведение науки или литературы

56. В каких случаях при обмене своими компьютерными играми с другими людьми, не будут нарушаться авторские права?

¾ если экземпляры этих компьютерных игр были выпущены в свет и введены в гражданский оборот с согласия автора

¾ если обладатели обмениваемых экземпляров компьютерных игр приобрели их по договору купли-продажи/мены

¾ если одновременно соблюдены условия, указанные в предыдущих пунктах

¾ если они распространяются путем сдачи в прокат

57. Основные действия (фазы), выполняемые компьютерным вирусом:

¾ заражение

¾ блокирование программ

¾ проявление

¾ размножение

¾ маскировка

58. К антивирусным программам не относятся:

¾ интерпретаторы

¾ ревизоры

¾ сторожа

¾ вакцины

59. Назначение антивирусных программ детекторов:

¾ обнаружение и уничтожение вирусов

¾ обнаружение вирусов

¾ лечение зараженных файлов

¾ уничтожение зараженных файлов

¾ лечение зараженных файлов

¾ контроль путей распространения вирусов

60. К недостаткам антивирусных средств относят:

¾ невозможность лечения «подозрительных» объектов

¾ разнообразие настроек

¾ автоматическую проверку всех открываемых файлов

¾ необходимость постоянного обновления вирусных баз

61. Антивирусным пакетом является:

¾ Антивирус Касперского

¾ Symantec AntiVirus

¾ Norton AntiVirus

¾ Microsoft AntiVirus

62. В необходимый минимум средств защиты от вирусов входит:

¾ аттестация помещения

¾ выходной контроль

¾ входной контроль

¾ архивирование

¾ профилактика

63. Криптографическое преобразование информации это:

¾ введение системы паролей

¾ шифрование данных

¾ ограничение доступа к информации

¾ резервное копирование информации

64. Наиболее эффективное средство для защиты от сетевых атак:

¾ использование сетевых экранов, или FireWall

¾ посещение только надежных узлов Интернет

¾ использование антивирусных программ

¾ использование только сертифицированных броузеров при доступе к Интернет

65. FireWall – это:

¾ почтовая программа

¾ то же, что и Интернет браузер

¾ то же, что и брэндмауэр

¾ графический редактор

66. Протоколирование действий пользователя позволяет:

¾ обеспечивать конфиденциальность

¾ управлять доступом к информации

¾ реконструировать события при реализации угрозы безопасности информации

¾ восстанавливать утерянную информацию

67. Сетевой аудит включает:

¾ антивирусную проверку сети

¾ выборочный аудит пользователей

¾ аудит безопасности каждой новой системы при ее инсталляции в сеть

¾ протоколирование действий всех пользователей в сети

68. Secure Sockets Layer:

¾ не использует шифрование данных

¾ обеспечивает безопасную передачу данных

¾ не может использовать шифрование с открытым ключом

¾ это не протокол, программа

69. Наиболее эффективным средством для защиты от сетевых атак является...

¾ Использование сетевых экранов, или Firewall;

¾ Посещение только «надёжных» Интернет-узлов;

¾ Использование антивирусных программ;

¾ Использование только сертифицированных программ-браузеров при доступе к сети Интернет.

70. Сжатый образ исходного текста обычно используется...

¾ В качестве ключа для шифрования текста;

¾ Для создания электронно-цифровой подписи;

¾ Как открытый ключ в симметричных алгоритмах;

¾ Как результат шифрования текста для его отправки по незащищенному каналу.

71. Из перечисленного: 1) пароли доступа, 2) дескрипторы, 3) шифрование, 4) хеширование, 5) установление прав доступа, 6) запрет печати,

к средствам компьютерной защиты информации относятся:

72. Заражение компьютерным вирусом не может произойти

¾ При открытии файла, прикрепленного к почте;

¾ При включении и выключении компьютера;

¾ При копировании файлов;

¾ При запуске на выполнение программного файла.

73. Электронная цифровая подпись документа позволяет решить вопрос о ______________ документа(у)

¾ Режиме доступа к

¾ Ценности

¾ Подлинности

¾ Секретности

74. Результатом реализации угроз информационной безопасности может быть

¾ Уничтожение устройств ввода/вывода

¾ Изменение конфигурации периферийных устройств

¾ Уничтожение каналов связи

¾ Внедрение дезинформации

75. Электронная цифровая подпись устанавливает_____информации

¾ Непротиворечивость

¾ Подлинность

¾ Противоречивость

76. Программными средствами для защиты информации в компьютерной сети являются:

1) Firewall, 2) Brandmauer, 3) Sniffer, 4) Backup.

77. Для безопасного использования ресурсов в сети Интернет предназначен протокол…

20.06.05 37KИнтернет полностью меняет наш образ жизни: работу, учебу, досуг. Эти изменения будут происходить как в уже известных нам областях (электронная коммерция, доступ к информации в реальном времени, расширение возможностей связи и т.д.), так и в тех сферах, о которых мы пока не имеем представления.

Может наступить такое время, когда корпорация будет производить все свои телефонные звонки через Интернет, причем совершенно бесплатно. В частной жизни возможно появление специальных Web-сайтов, при помощи которых родители смогут в любой момент узнать, как обстоят дела у их детей. Наше общество только начинает осознавать безграничные возможности Интернета.

Введение

Одновременно с колоссальным ростом популярности Интернета возникает беспрецедентная опасность разглашения персональных данных, критически важных корпоративных ресурсов, государственных тайн и т.д.

Каждый день хакеры подвергают угрозе эти ресурсы, пытаясь получить к ним доступ при помощи специальных атак, которые постепенно становятся, с одной стороны, более изощренными, а с другой - простыми в исполнении. Этому способствуют два основных фактора.

Во-первых , это повсеместное проникновение Интернета. Сегодня к Сети подключены миллионы устройств, и многие миллионы устройств будут подключены к Интернету в ближайшем будущем, поэтому вероятность доступа хакеров к уязвимым устройствам постоянно возрастает.

Кроме того, широкое распространение Интернета позволяет хакерам обмениваться информацией в глобальном масштабе. Простой поиск по ключевым словам типа «хакер », «взлом », «hack », «crack » или «phreak » даст вам тысячи сайтов, на многих из которых можно найти вредоносные коды и способы их использования.

Во-вторых , это широчайшее распространение простых в использовании операционных систем и сред разработки. Данный фактор резко снижает уровень необходимых хакеру знаний и навыков. Раньше, чтобы создавать и распространять простые в использовании приложения, хакер должен был обладать хорошими навыками программирования.

Теперь, чтобы получить доступ к хакерскому средству, нужно только знать IP-адрес нужного сайта, а для проведения атаки достаточно щелкнуть мышью.

Классификация сетевых атак

Сетевые атаки столь же многообразны, как и системы, против которых они направлены. Некоторые атаки отличаются большой сложностью, другие по силам обычному оператору, даже не предполагающему, к каким последствиям может привести его деятельность. Для оценки типов атак необходимо знать некоторые ограничения, изначально присущие протоколу TPC/IP. Сеть

Интернет создавалась для связи между государственными учреждениями и университетами с целью оказания помощи учебному процессу и научным исследованиям. Создатели этой сети не подозревали, насколько широкое распространение она получит. В результате в спецификациях ранних версий Интернет-протокола (IP) отсутствовали требования безопасности. Именно поэтому многие реализации IP являются изначально уязвимыми.

Через много лет, после множества рекламаций (Request for Comments, RFC ), наконец стали внедряться средства безопасности для IP. Однако ввиду того, что изначально средства защиты для протокола IP не разрабатывались, все его реализации стали дополняться разнообразными сетевыми процедурами, услугами и продуктами, снижающими риски, присущие этому протоколу. Далее мы кратко рассмотрим типы атак, которые обычно применяются против сетей IP, и перечислим способы борьбы с ними.

Сниффер пакетов

Сниффер пакетов представляет собой прикладную программу, которая использует сетевую карту, работающую в режиме promiscuous mode (в этом режиме все пакеты, полученные по физическим каналам, сетевой адаптер отправляет приложению для обработки).

При этом сниффер перехватывает все сетевые пакеты, которые передаются через определенный домен. В настоящее время снифферы работают в сетях на вполне законном основании. Они используются для диагностики неисправностей и анализа трафика. Однако ввиду того, что некоторые сетевые приложения передают данные в текстовом формате (Telnet, FTP, SMTP, POP3 и т.д .), с помощью сниффера можно узнать полезную, а иногда и конфиденциальную информацию (например, имена пользователей и пароли).

Перехват имен и паролей создает большую опасность, так как пользователи часто применяют один и тот же логин и пароль для множества приложений и систем. Многие пользователи вообще имеют единый пароль для доступа ко всем ресурсам и приложениям.

Если приложение работает в режиме «клиент-сервер », а аутентификационные данные передаются по сети в читаемом текстовом формате, то эту информацию с большой вероятностью можно использовать для доступа к другим корпоративным или внешним ресурсам. Хакеры слишком хорошо знают и используют человеческие слабости (методы атак часто базируются на методах социальной инженерии).

Они прекрасно представляют себе, что мы пользуемся одним и тем же паролем для доступа к множеству ресурсов, и потому им часто удается, узнав наш пароль, получить доступ к важной информации. В самом худшем случае хакер получает доступ к пользовательскому ресурсу на системном уровне и с его помощью создает нового пользователя, которого можно в любой момент использовать для доступа в Сеть и к ее ресурсам.

Снизить угрозу сниффинга пакетов можно с помощью следующих средств :

Аутентификация . Сильные средства аутентификации являются важнейшим способом защиты от сниффинга пакетов. Под «сильными » мы понимаем такие методы аутентификации, которые трудно обойти. Примером такой аутентификации являются однократные пароли (One-Time Passwords, OTP ).

ОТР - это технология двухфакторной аутентификации, при которой происходит сочетание того, что у вас есть, с тем, что вы знаете. Типичным примером двухфакторной аутентификации является работа обычного банкомата, который опознает вас, во-первых, по вашей пластиковой карточке, а во-вторых, по вводимому вами пин-коду. Для аутентификации в системе ОТР также требуются пин-код и ваша личная карточка.

Под «карточкой » (token) понимается аппаратное или программное средство, генерирующее (по случайному принципу) уникальный одномоментный однократный пароль. Если хакер узнает данный пароль с помощью сниффера, то эта информация будет бесполезной, поскольку в этот момент пароль уже будет использован и выведен из употребления.

Отметим, что этот способ борьбы со сниффингом эффективен только в случаях перехвата паролей. Снифферы, перехватывающие другую информацию (например, сообщения электронной почты), не теряют своей эффективности.

Коммутируемая инфраструктура . Еще одним способом борьбы со сниффингом пакетов в вашей сетевой среде является создание коммутируемой инфраструктуры. Если, к примеру, во всей организации используется коммутируемый Ethernet, хакеры могут получить доступ только к трафику, поступающему на тот порт, к которому они подключены. Коммутируемая инфраструктура не устраняет угрозы сниффинга, но заметно снижает ее остроту.

Антиснифферы . Третий способ борьбы со сниффингом заключается в установке аппаратных или программных средств, распознающих снифферы, работающие в вашей сети. Эти средства не могут полностью ликвидировать угрозу, но, как и многие другие средства сетевой безопасности, они включаются в общую систему защиты. Антиснифферы измеряют время реагирования хостов и определяют, не приходится ли хостам обрабатывать лишний трафик. Одно из таких средств, поставляемых компанией LOpht Heavy Industries, называется AntiSniff.

Криптография . Этот самый эффективный способ борьбы со сниффингом пакетов хотя и не предотвращает перехвата и не распознает работу снифферов, но делает эту работу бесполезной. Если канал связи является криптографически защищенным, то хакер перехватывает не сообщение, а зашифрованный текст (то есть непонятную последовательность битов). Криптография Cisco на сетевом уровне базируется на протоколе IPSec, который представляет собой стандартный метод защищенной связи между устройствами с помощью протокола IP. К другим криптографическим протоколам сетевого управления относятся протоколы SSH (Secure Shell) и SSL (Secure Socket Layer) .

IP-спуфинг

IP-спуфинг происходит в том случае, когда хакер, находящийся внутри корпорации или вне ее, выдает себя за санкционированного пользователя. Это можно сделать двумя способами: хакер может воспользоваться или IP-адресом, находящимся в пределах диапазона санкционированных IP-адресов, или авторизованным внешним адресом, которому разрешается доступ к определенным сетевым ресурсам.

Атаки IP-спуфинга часто являются отправной точкой для прочих атак. Классический пример - атака DoS, которая начинается с чужого адреса, скрывающего истинную личность хакера.

Как правило, IP-спуфинг ограничивается вставкой ложной информации или вредоносных команд в обычный поток данных, передаваемых между клиентским и серверным приложением или по каналу связи между одноранговыми устройствами.

Для двусторонней связи хакер должен изменить все таблицы маршрутизации, чтобы направить трафик на ложный IP-адрес. Некоторые хакеры, однако, даже не пытаются получить ответ от приложений - если главная задача заключается в получении от системы важного файла, то ответы приложений не имеют значения.

Если же хакеру удается поменять таблицы маршрутизации и направить трафик на ложный IP-адрес, он получит все пакеты и сможет отвечать на них так, как будто является санкционированным пользователем.

Угрозу спуфинга можно ослабить (но не устранить) с помощью перечисленных ниже меров:

- Контроль доступа

. Самый простой способ предотвращения IP-спуфинга состоит в правильной настройке управления доступом. Чтобы снизить эффективность IP-спуфинга, настройте контроль доступа на отсечение любого трафика, поступающего из внешней сети с исходным адресом, который должен располагаться внутри вашей сети.

Правда, это помогает бороться с IP-спуфингом, когда санкционированными являются только внутренние адреса; если же санкционированными являются и некоторые адреса внешней сети, данный метод становится неэффективным;

- Фильтрация RFC 2827

. Вы можете пресечь попытки спуфинга чужих сетей пользователями вашей сети (и стать добропорядочным сетевым гражданином). Для этого необходимо отбраковывать любой исходящий трафик, исходный адрес которого не является одним из IP-адресов вашей организации.