Vandaag zal ik het hebben over hoe je een virus kunt lokaliseren als het je computer binnendringt, hoe je Trojaanse paarden kunt verslaan en hoe je het systeem kunt herstellen na een rootkit-infectie als alles te ver is gegaan.

Als u dus vermoedt dat uw computer is geïnfecteerd, volgt u eerst deze stappen:

- koppel de computer los van internet (koppel de UTP-kabel los, schakel wifi uit);

- koppel alle externe apparaten los van de computer (externe harde schijven, flashdrives, telefoons, enz.).

Dit alles moet worden gedaan om de geïnfecteerde computer van de buitenwereld te isoleren. Het is absoluut noodzakelijk om uw computer los te koppelen van de toegang tot de buitenwereld via internet en van het lokale interne netwerk, aangezien het kwaadaardige programma vrijwel zeker zal proberen zichzelf te verspreiden naar het hele segment dat daarvoor toegankelijk is.

Als de malware onderdeel is van een botnetnetwerk of componenten bevat, zal deze bovendien inactief zijn en geactiveerd worden op het moment dat er een besturingscommando wordt ontvangen van een extern netwerk. Dit verzekert ons ook tegen het lekken van lokale gegevens naar het netwerk, bijvoorbeeld via DNS-tunneling of soortgelijke hackerdingen.

Registerherstel

Het Windows-register blijft, vanaf de allereerste versies van het besturingssysteem, een cruciaal onderdeel van het systeem en vertegenwoordigt in wezen een database voor het opslaan verschillende parameters en instellingen van de werkomgeving, geïnstalleerde software en Windows zelf. Het is logisch dat verstoring van het register of de schade ervan het besturingssysteem onbruikbaar dreigt te maken.

Het register zelf dat wordt geopend standaard hulpprogramma regedit, wordt fysiek vertegenwoordigd door verschillende bestanden die zijn opgeslagen in %SystemRoot%\System32\config\. Dit zijn bestanden met de namen SYSTEM, SOFTWARE, SECURITY, SAM, DEFAULT zonder extensies en alleen beschikbaar voor systeem processen NT AUTHORITY\SYSTEM, LokaalSysteem. Maar als u het register via een gewone editor opent, verschijnen deze bestanden in de vorm van een grote hiërarchische boom.

Het eerste dat in je opkomt is natuurlijk het maken van back-ups van deze bestanden en, indien nodig, eenvoudigweg de kapotte bestanden vervangen door back-upkopieën. Maar van onder het geladen besturingssysteem eenvoudig kopiëren Dit zal niet werken en het exporteren van gegevens met regedit werkt mogelijk niet goed. Laten we daarom eens kijken naar de hulpmiddelen die ons hierbij zullen helpen.

Standaard Windows-hulpmiddelen voor registerreparatie

Standaard heeft Windows helaas geen aparte tool waarmee u registerback-ups kunt maken. Het enige dat het systeem kan bieden is de functionaliteit van het verouderde NTBackUp, oorspronkelijk uit het tijdperk van Windows XP / 2003 Server, of in de nieuwe Windows 7, 8, 10 besturingssystemen de reïncarnatie ervan in de vorm van “”, waarmee u een geheel kunt creëren afbeelding van het systeem (het hele systeem - niet het register!). Daarom zullen we slechts een klein voorbeeld bekijken van acties in de herstelconsole waarmee u het register handmatig kunt herstellen. In wezen zijn dit handelingen waarbij kapotte bestanden op een geïnfecteerd systeem worden vervangen door originele registerbestanden van een eerder gemaakte back-up.

NTBackUp-hulpprogramma-interface

Na het opstarten in de Live CD-modus vanaf de installatieschijf of vanaf een lokaal geïnstalleerde herstelconsole (voor XP/2003), moet u de volgende opdrachten uitvoeren, beschreven door Microsoft zelf:

// Maak back-ups van het systeemregister

md tmp

kopieer c:\windows\system32\config\system c:\windows\tmp\system.bak

kopieer c:\windows\system32\config\software c:\windows\tmp\software.bak

kopieer c:\windows\system32\config\sam c:\windows\tmp\sam.bak

kopieer c:\windows\system32\config\security c:\windows\tmp\security.bak

kopieer c:\windows\system32\config\default c:\windows\tmp\default.bak

// Verwijder kapotte bestanden uit de systeemmap van het besturingssysteem

verwijder c:\windows\system32\config\system

verwijder c:\windows\system32\config\software

verwijder c:\windows\system32\config\sam

verwijder c:\windows\system32\config\security

verwijder c:\windows\system32\config\default

// Kopieer gezonde registerbestanden uit de schaduwkopie

kopieer c:\windows\repair\system c:\windows\system32\config\system

kopieer c:\windows\repair\software c:\windows\system32\config\software

kopieer c:\windows\repair\sam c:\windows\system32\config\sam

kopieer c:\windows\repair\security c:\windows\system32\config\security

kopieer c:\windows\repair\default c:\windows\system32\config\default

Dat is alles, start de machine opnieuw op en kijk naar het resultaat!

Geavanceerde registerherstelmethoden

Zoals we ontdekten, beschikt Windows niet over een fatsoenlijke tool voor registerbeheer. Laten we dus eens kijken wat ze ons kunnen bieden externe fabrikanten.

Raam TCPView-hulpprogramma's

Raam TCPView-hulpprogramma's De lijst met netwerkservices en de daaraan gekoppelde gereserveerde poorten voor NT-systemen kunnen worden bekeken in het bestand %SystemRoot%\system32\drivers\etc\services - dit is in wezen ook tekstbestand zonder extensie, die kan worden bekeken met elk notitieblok.

Nirsoft CurrPorts-hulpprogrammavensterEn tot slot, voor alles wat hierboven is beschreven en dat we met de hand hebben gedaan, kun je bijvoorbeeld tools gebruiken. Dit hulpprogramma herstelt registersleutels netwerkinstellingen systemen met standaardwaarden. Daarnaast doet ze ook:

- cheques host-bestand s dat de localhost-pointer correct is (moet verwijzen naar het adres 127.0.0.1);

- maakt een back-up van de huidige systeeminstellingen (op verzoek van de gebruiker);

- schakelt alle netwerkadapters uit en reset hun instellingen.

WinSock XP Fix-hulpprogrammavenster

WinSock XP Fix-hulpprogrammavenster De native GUI-tool waar we het over hadden, doet hetzelfde als netsh-opdrachten int ip reset en netsh winsock reset. De tool Reset-TCPIP is vergelijkbaar hiermee, die alle beschreven combinaties van console-opdrachten onder één GUI uitvoert.

Reset-TCPIP-hulpprogrammavensterEen andere goede gratis tool is ontworpen om de meeste problemen op te lossen verschillende fouten gerelateerd aan de werking van het netwerk en internet in Windows. Korte lijst zijn mogelijkheden:

- het hosts-bestand opschonen en repareren;

- Ethernet inschakelen en draadloze adapters netwerken;

- reset Winsock en TCP/IP-protocol;

- wis DNS-cache, routeringstabellen, wis statische IP-verbindingen;

- start NetBIOS opnieuw op.

Het NetAdapter Repair-hulpprogrammavenster

Het NetAdapter Repair-hulpprogrammavenster Live-CD als levensader

En als we ons onderwerp voortzetten, konden we het verhaal over Live CD-assemblages die ontworpen waren om het systeem te herstellen eenvoudigweg niet negeren. Aanvankelijk werd Live CD gepositioneerd als een hulpmiddel voor het uitvoeren van administratieve taken: voorbereiding harde schijf, snel toegang krijgen tot gegevens die op schijven zijn opgeslagen, enzovoort. Tegenwoordig zijn live-cd's meer universeel Reddingsboei om het systeem te reanimeren bij verschillende valpartijen, ook na een virusaanval. Hun belangrijkste voordeel is dat alle gereedschappen onder één kap worden verzameld en parallel kunnen werken. Maar er is ook een nadeel: om in de Live CD-modus op te starten, moet je de machine opnieuw opstarten, wat in sommige gevallen voor ons onaanvaardbaar is.

Alle bekende antivirusontwikkelaars hebben gratis opstartbare systeemherstelschijven. We zullen ze kort bespreken, maar we zullen niet in details treden - we hebben aan het begin van ons materiaal afgesproken dat we alleen die tools zouden gebruiken die geen antivirussoftware in zijn pure vorm zijn.

Bedankt voor je hulp bij het voorbereiden van het materiaal voor de computermeesters. Servicecentrum Lancering.RF. Je kunt laptop- en netbookreparaties bestellen bij deze jongens in Moskou.

Schadelijke programma's worden in het besturingssysteem van een pc geïntroduceerd en veroorzaken aanzienlijke schade aan het gehele gegevensvolume. Op dit moment worden plaagprogramma's voor verschillende doeleinden gemaakt, dus hun acties zijn gericht op het aanpassen van verschillende structuren besturingssysteem persoonlijke computer.

Problemen met internet en storingen in de werking van apparaten die op de pc zijn aangesloten, komen vaak voor en de gevolgen zijn duidelijk voor de gebruiker.

Zelfs als de plaag wordt gedetecteerd en vernietigd, sluit dit het verlies van informatie en andere problemen die zich bij latere werkzaamheden voordoen niet uit. De lijst met opties kan eindeloos zijn; meestal ontdekt de gebruiker een volledige of gedeeltelijke blokkering van de toegang Wereld wijde web, weigering om te werken externe apparaten(muis, flashkaart), leeg bureaublad, etc.

De genoemde gevolgen worden waargenomen als gevolg van de wijzigingen die het pestprogramma heeft aangebracht in de systeembestanden van de pc. Dergelijke veranderingen worden niet geëlimineerd door de eliminatie van het virus; ze moeten onafhankelijk of met de hulp van specialisten worden gecorrigeerd. In feite vereist dit soort werk geen speciale training, en elke gevorderde gebruiker kan het uitvoeren na het bestuderen van de juiste instructies.

In de praktijk van het organiseren van het herstel van een besturingssysteem worden verschillende benaderingen onderscheiden, afhankelijk van de redenen die tot de mislukking hebben geleid. Laten we elk van de opties in detail bekijken. Een eenvoudige methode die voor elke gebruiker beschikbaar is, is het besturingssysteem terugzetten naar een herstelpunt wanneer de werking van de pc aan de eisen van de gebruiker voldeed. Maar heel vaak is deze oplossing onbevredigend, of kan deze om objectieve redenen niet worden geïmplementeerd.

Hoe kan ik het besturingssysteem herstellen als inloggen op de pc onmogelijk is?

Het starten van Systeemherstel gaat als volgt. Startmenu\Configuratiescherm\Systeemherstel. Op dit adres selecteren we het herstelpunt dat we nodig hebben en starten we het proces. Na enige tijd zijn de werkzaamheden voltooid en is de computer gereed voor normaal gebruik. De techniek is zeer toepasbaar bij het elimineren van sommige soorten virussen, omdat er ook wijzigingen optreden op registerniveau. Deze optie voor het herstellen van het besturingssysteem wordt als de eenvoudigste beschouwd en is opgenomen in de set standaard Windows-hulpmiddelen. Stap-voor-stap instructie en hulp met gedetailleerd commentaar op het proces zal u helpen de techniek van het herstellen van de functionaliteit van uw computer onder de knie te krijgen, zelfs als de gebruiker zich niet helemaal zelfverzekerd voelt als pc-beheerder.

Een andere veel voorkomende hersteloptie voor het besturingssysteem is om de procedure vanaf externe media te starten. Deze optie gecompliceerd door een aantal problemen, u moet bijvoorbeeld een systeemimage op een flashkaart of schijf hebben en ervoor zorgen dat u van tevoren een dergelijke kopie heeft. Bovendien is het vaak nodig om over bepaalde vaardigheden te beschikken in het werken met het BIOS-systeem. Een afbeelding van het besturingssysteem op externe media is de beste optie als herstel onmogelijk is omdat een virus het inloggen op de computer blokkeert. Er zijn andere opties.

Profiteer ervan standaard gereedschap Windows om het besturingssysteem te herstellen is niet mogelijk als inloggen bijvoorbeeld niet mogelijk is, of als er andere redenen zijn waardoor de bewerking niet in de standaardmodus kan worden uitgevoerd. De situatie kan worden opgelost met behulp van de ERD Commander (ERDC) tool.

Laten we de situatie stap voor stap bekijken om te zien hoe het programma werkt. De eerste stap is het downloaden van het programma. De tweede stap is het starten van de tool Systeemherstelwizard. Met behulp hiervan wordt het besturingssysteem teruggedraaid naar een opgegeven herstelpositie.

In de regel heeft elke tool verschillende controlepunten in reserve en in tachtig procent van de gevallen worden de prestaties van de personal computer volledig hersteld.

AVZ-hulpprogramma's gebruiken

Het hieronder besproken hulpmiddel vereist geen speciale gebruikersvaardigheden bij het gebruik. Software ontwikkeld door Oleg Zaitsev en ontworpen om alle soorten virussen en malware te zoeken en te vernietigen. Maar naast de hoofdfunctie herstelt het hulpprogramma de meeste systeeminstellingen die zijn aangevallen of gewijzigd door kwaadaardige virussen.

Welke problemen kan het gepresenteerde programma oplossen? Het belangrijkste is om systeembestanden en instellingen te herstellen die zijn aangevallen door virussen. Het hulpprogramma behandelt beschadigde programmastuurprogramma's die na herstel weigeren te starten. Wanneer er problemen optreden in de browser of wanneer de toegang tot internet wordt geblokkeerd en vele andere problemen.

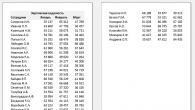

We activeren de herstelbewerking bij Bestand\Systeemherstel en selecteren de bewerking die nodig is. De figuur toont de interface van de microprogramma's die het hulpprogramma gebruikt; we zullen van elk ervan een beschrijving geven.

Zoals u kunt zien, wordt de reeks bewerkingen weergegeven door 21 items, en de naam van elk ervan verklaart het doel ervan. Merk op dat de mogelijkheden van het programma behoorlijk divers zijn en dat het kan worden beschouwd als een universeel hulpmiddel om niet alleen het systeem zelf nieuw leven in te blazen, maar ook om de gevolgen te elimineren van virussen die met systeemgegevens werken.

De eerste parameter wordt gebruikt als, als gevolg van een virusaanval en de herstelprocedure van het besturingssysteem, programma's die nodig zijn voor de gebruiker weigeren te werken. In de regel gebeurt dit als een plaag programmabestanden en stuurprogramma's is binnengedrongen en wijzigingen heeft aangebracht in de daar geregistreerde informatie.

De tweede parameter is nodig wanneer virussen domeinen vervangen wanneer ze in de browserzoekmachine worden ingevoerd. Deze vervanging is het eerste niveau van aanpassing van de interactie tussen systeembestanden van het besturingssysteem en internet. Deze programmafunctie elimineert in de regel de aangebrachte wijzigingen spoorloos, zonder te proberen ze te detecteren, maar eenvoudigweg door het volledige volume aan prefix- en protocolgegevens volledig te formatteren en te vervangen door standaardinstellingen.

De derde optie hervat het instellen van de startpagina van de internetbrowser. Net als in het vorige geval corrigeert het programma standaard problemen in de Internet Explorer-browser.

De vierde parameter past de werking van de zoekmachine aan en stelt de standaard bedieningsmodus in. Nogmaals, de procedure heeft betrekking op de standaard Windows-browser.

Als er een probleem is met betrekking tot de werking van het bureaublad (het verschijnen van banners, afbeeldingen, externe vermeldingen erop), activeer dan het vijfde punt van het programma. Dergelijke gevolgen van de werking van malware waren een paar jaar geleden erg populair en veroorzaakten veel problemen voor gebruikers, maar zelfs nu is het mogelijk dat zulke vervelende dingen het pc-besturingssysteem kunnen binnendringen.

Het zesde punt is nodig als het kwaadaardige programma de acties van de gebruiker heeft beperkt bij het uitvoeren van een aantal opdrachten. Deze beperkingen kunnen van verschillende aard zijn, en aangezien de toegangsinstellingen in het register worden opgeslagen, gebruikt malware deze informatie meestal om het werk van de gebruiker met zijn pc te corrigeren.

Als er een bericht van derden verschijnt bij het laden van het besturingssysteem, betekent dit dat een kwaadaardig programma de opstartinstellingen van Windows NT heeft kunnen infiltreren. Door het besturingssysteem te herstellen dat het virus heeft vernietigd, wordt dit bericht niet gewist. Om het te verwijderen, moet u de zevende parameter van het AVZ-hulpprogramma activeren.

De achtste menuoptie herstelt, zoals de naam al doet vermoeden, de Explorer-instellingen.

Soms manifesteert het probleem zich in de vorm van bedrijfsonderbrekingen systeem componenten Wanneer u bijvoorbeeld het besturingssysteem van een pc start, verdwijnt het bureaublad. AVZ-hulpprogramma voert diagnostiek uit van deze structuren en voert de nodige aanpassingen uit met behulp van item negen van het menu Extra.

Problemen met het laden van het besturingssysteem in de veilige modus kunnen in stap tien worden opgelost. Detecteer de noodzaak voor activering van deze paragraaf De multiprogramma's van het hier besproken hulpprogramma zijn eenvoudig. Ze verschijnen tijdens elke poging om in de beveiligingsmodus te werken.

Als Taakbeheer geblokkeerd is, moet u menu-item elf activeren. Virussen brengen namens de beheerder wijzigingen aan in de activering van dit gedeelte van het besturingssysteem en in plaats van het werkvenster verschijnt er een bericht waarin staat dat het werken met Taakbeheer is geblokkeerd.

Het hulpprogramma HijackThis gebruikt het opslaan van een lijst met uitzonderingen in het register als een van de belangrijkste functies. Voor een virus is het voldoende om de database van het hulpprogramma binnen te dringen en bestanden in de registerlijst te registreren. Hierna kan het een onbeperkt aantal keren zelfstandig herstellen. Het register van het hulpprogramma wordt opgeschoond door het twaalfde item in het AVZ-instellingenmenu te activeren.

Met het volgende, dertiende punt kunt u het Hosts-bestand wissen; dit bestand, gewijzigd door een virus, kan problemen veroorzaken bij het werken met het netwerk, bepaalde bronnen blokkeren en het bijwerken van databases van antivirusprogramma's verstoren. Het werken met dit bestand wordt hieronder in meer detail besproken. Helaas proberen bijna alle virusprogramma's dit bestand te bewerken, wat in de eerste plaats te danken is aan het gemak waarmee dergelijke wijzigingen kunnen worden aangebracht. De gevolgen kunnen meer dan aanzienlijk zijn. Nadat de virussen zijn verwijderd, kan de informatie die in het bestand is ingevoerd, worden gewijzigd. een directe toegangspoort voor penetratie in het besturingssysteem van nieuwe plagen en spyware.

Als de toegang tot internet wordt geblokkeerd, betekent dit meestal dat er fouten zijn in de SPI-instellingen. Ze worden gecorrigeerd als u menu-item veertien activeert. Het is belangrijk dat dit instellingenitem niet kan worden gebruikt vanuit een terminalsessie.

Soortgelijke functies zijn opgenomen in het vijftiende menu-item, maar de activering ervan is alleen mogelijk bij het werken in besturingssystemen zoals XP, Windows 2003, Vista. U kunt dit multiprogramma gebruiken als pogingen om de situatie te corrigeren door in te loggen op het netwerk met de vorige instelling niet het gewenste resultaat hebben opgeleverd.

De mogelijkheden van het zestiende menu-item zijn gericht op het herstellen van systeemregistersleutels die verantwoordelijk zijn voor het starten van de internetbrowser.

De volgende stap bij het herstellen van de OS-instellingen na een virusaanval is het ontgrendelen van de register-editor. In de regel is de externe manifestatie dat het onmogelijk is om het programma te laden om met het netwerk te werken.

Het wordt aanbevolen om de volgende vier punten alleen toe te passen als de schade aan het besturingssysteem zo catastrofaal is over het algemeen het maakt geen verschil of ze met behulp van dergelijke methoden worden geëlimineerd of dat dit zal resulteren in de noodzaak om het hele systeem opnieuw te installeren.

Dus de achttiende paragraaf wordt opnieuw gecreëerd initiële instellingen SPI. Het negentiende item wist het Mount Points /2-register.

Het twintigste punt verwijdert alle statische routes. Ten slotte wist het laatste, eenentwintigste punt alle DNS-verbindingen.

Zoals u kunt zien, bestrijken de mogelijkheden van het hulpprogramma vrijwel alle gebieden waar een sparrenmalwareprogramma kan binnendringen en zijn actieve sporen achterlaat, wat niet zo eenvoudig te detecteren is.

Omdat de antivirustoepassingen Omdat we geen 100% bescherming van het besturingssysteem van uw pc kunnen garanderen, raden we u aan een dergelijk programma in uw arsenaal aan antivirusprogramma's te hebben. computer virussen alle soorten en vormen.

Als gevolg van de desinfectie van het besturingssysteem van de personal computer werken de daarop aangesloten apparaten niet.

Een van de populaire manieren Het vermommen van spyware betekent dat naast de echte software ook een eigen virusdriver wordt geïnstalleerd. In deze situatie is het eigenlijke stuurprogramma meestal het muis- of toetsenbordbestand. Dienovereenkomstig blijft het spoor nadat het virus is vernietigd in het register achter, om deze reden werkt het apparaat waaraan de plaag zich kon hechten niet meer.

Een soortgelijke situatie doet zich voor wanneer het verwijderingsproces van Kaspersky Anti-Virus niet correct werkt. Dit komt ook door de specifieke kenmerken van het installeren van het programma, wanneer de installatie op een pc het hulpstuurprogramma klmouflt gebruikt. In de situatie met Kaspersky moet dit stuurprogramma worden gevonden en volledig worden verwijderd van het pc-systeem in overeenstemming met alle regels.

Als het toetsenbord en de muis weigeren te functioneren in de gewenste modus, moet u eerst de registersleutels herstellen.

Toetsenbord :

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\Cont rol\Class\(4D36E 96B-E325-11CE-BF C1-08002BE10318)

UpperFilters=kbd-klasseMuis :

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\Cont rol\Class\(4D36E 96F-E325-11CE-BF C1-08002BE10318)

UpperFilters=mou-klasse

Het probleem van ontoegankelijke sites

De gevolgen van een malware-aanval kunnen de ontoegankelijkheid van sommige bronnen op internet zijn. En deze gevolgen zijn het resultaat van veranderingen die virussen in het systeem hebben weten aan te brengen. Het probleem wordt onmiddellijk of na enige tijd gedetecteerd, maar als het na enige tijd optreedt als gevolg van de acties van plaagprogramma's, zal het niet moeilijk zijn om het te elimineren.

Er zijn twee opties voor het blokkeren en de meest voorkomende is het aanpassen van het hosts-bestand. De tweede optie is het creëren van valse statische routes. Zelfs als het virus wordt vernietigd, zullen de wijzigingen die het in deze tools heeft aangebracht niet worden geëlimineerd.

Het betreffende document bevindt zich in de systeemmap op station C. Het adres en de locatie vindt u hier: C:\Windows\System 32\drivers\etc\hosts. Om snel te zoeken, gebruikt u meestal de opdrachtregel vanuit het Start-menu.

Als het bestand niet kan worden gevonden met behulp van de opgegeven procedure, kan dit betekenen dat:

— het virusprogramma is van locatie in het register veranderd;

— het bestandsdocument heeft de parameter “verborgen”.

In het laatste geval veranderen we de zoekkenmerken. Bij: Folder Options / View vinden we de regel “Show verborgen bestanden" en plaats er een vinkje tegenover, waardoor het zoekbereik wordt vergroot.

Het hosts-bestand bevat informatie die de letternaam van het domein van een site omzet in het IP-adres, zodat malwareprogramma's er aanpassingen in schrijven die de gebruiker naar andere bronnen kunnen omleiden. Als dit gebeurt, wordt er een geheel andere geopend wanneer u het adres van de gewenste site invoert. Om deze wijzigingen in hun oorspronkelijke staat terug te brengen en te corrigeren, moet u dit bestand vinden en de inhoud ervan analyseren. Zelfs een onervaren gebruiker kan zien wat het virus precies heeft veranderd, maar als dit bepaalde problemen veroorzaakt, kunt u de standaardinstellingen herstellen, waardoor alle wijzigingen in het bestand worden geëlimineerd.

Wat het corrigeren van routes betreft, is het actieprincipe hetzelfde. Tijdens het interactieproces tussen het pc-besturingssysteem en internet blijft de prioriteit echter altijd bij het hosts-bestand, dus het herstellen ervan is voldoende om het werk in de standaardmodus uit te voeren.

De moeilijkheid doet zich voor als vereiste bestand onmogelijk te vinden, omdat het virus zijn locatie in de systeemmappen verandert. Vervolgens moet u de registersleutel corrigeren.

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\serv ices\Tcpip\Param eters\DataBasePa th

Virussen die tot de Win32/Vundo-groep behoren, zijn geavanceerder dan de meeste van hun kwaadaardige tegenhangers als het gaat om het transformeren van hosts-bestanden. Ze veranderen de bestandsnaam zelf, wissen de Latijnse letter o en vervangen het teken door een Cyrillische letter. Zo'n bestand converteert domeinnamen van sites niet langer naar IP-adressen, en zelfs als de gebruiker dit bestand herstelt, blijft het resultaat van het werk hetzelfde. Hoe vind ik het originele bestand? Als er twijfel bestaat of het object dat we nodig hebben echt is, voeren we de volgende procedure uit. De eerste stap is het activeren van de modus voor het weergeven van verborgen bestanden. Laten we de catalogus eens bekijken, het lijkt erop dat deze op de afbeelding wordt weergegeven.

Hier zijn er twee identieke bestanden, maar aangezien het besturingssysteem het gebruik van identieke namen niet toestaat, is het duidelijk dat we met een vals document te maken hebben. Het is gemakkelijk om te bepalen welke juist is en welke fout. Het virus maakt een groot bestand aan en ondergaat talloze aanpassingen, zodat het resultaat van de sabotage in de figuur wordt weergegeven door een verborgen bestand met een volume van 173 KB.

Als u een documentbestand opent, bevat de informatie daarin de volgende regels:

31.214.145.172 vk.com - een string die het IP-adres van de site kan vervangen

127.0.0.1 avast.com - een bestandsregel geschreven door het virus om de toegang tot de website van het antivirusprogramma te weigeren

We hebben hierboven al opgemerkt dat je ook individuele bronnen kunt blokkeren door onjuiste routes in de routeringstabel aan te maken. Laten we eens kijken naar de reeks acties om te zien hoe de situatie kan worden opgelost.

Als het hosts-bestand geen kwaadaardige aanpassingen heeft en het werken met de bron onmogelijk is, ligt het probleem in de routetabel. Een paar woorden over de essentie van de interactie van deze tools. Als het juiste adaptieve domeinadres is opgegeven in het hosts-bestand, vindt de omleiding naar dit adres plaats naar een bestaande bron. In de regel behoort het IP-adres niet tot het adresbereik van het lokale subnet, dus de omleiding vindt plaats via de routergateway, die wordt bepaald door de instellingen van de internetverbinding.

Als u de routegegevens voor een specifiek IP-adres aanpast, dan automatische verbinding zal plaatsvinden op basis van deze invoer. Op voorwaarde dat een dergelijke route niet bestaat of dat de gateway niet werkt, zal de verbinding niet tot stand komen en zal de bron onbeschikbaar blijven. Zo kan het virus een vermelding in de routetabel verwijderen en absoluut elke website blokkeren.

Routes die voor specifieke sites zijn gemaakt, blijven in de HKLM-registerdatabase staan. Bij activering wordt de route bijgewerkt programma commando route toevoegen of handmatige gegevenscorrectie. Als er geen statische routes zijn, is het tabelgedeelte leeg. U kunt een lijst met routegegevens bekijken met behulp van de routeafdrukopdracht. Het zal er als volgt uitzien:

Actieve routes:

De bovenstaande tabel is standaard voor een pc met één netwerkkaart en netwerkverbindingsinstellingen:

IP-adres 192.168.0.0

masker 255.255.255.0

standaardgateway 192.168.0.1

De hierboven weergegeven invoer bevat het netwerk-IP-adres met codering 192.168.0.0 en het subnetmasker met codering 255.255.255.0. Als u deze gegevens ontcijfert, is de informatie als volgt. Het masker omvat het gehele volume knooppunten met een gelijkwaardig hoog deel van het adres. In het metrische systeem zijn de eerste drie bytes van het subnetmasker 1 op alle pc-besturingssystemen (behalve decimaal, waar de waarde 255 is, en hexadecimaal, waar de waarde 0*FF is). Het lage-orde deel van het adres van de ontvangen knooppunten heeft een waarde in het bereik 1-254.

In overeenstemming met de hierboven gepresenteerde informatie is het lage adres gecodeerd - 192.168.0.0, deze code is het netwerkadres. Het hoogste adres met codering 192.168.0.255 wordt gekenmerkt als een broadcastadres. En als de eerste code het gebruik ervan voor gegevensuitwisseling uitsluit, dan is de tweede code juist bedoeld om deze functies uit te voeren. Hun knooppunten wisselen datapakketten uit via routes.

Laten we ons de volgende configuratie voorstellen:

IP-adres - 192.168.0.0

Netwerkmasker - 255.255.255.0

Gateway - 192.168.0.3

Interface - 192.168.0.3

Metrisch - 1

De informatie wordt logisch als volgt gedecodeerd: in het adresbereik van 192.168.0.0 - 192.168.0.255 gebruiken we de code als gateway en interface om informatie uit te wisselen netwerk kaart(192.168.0.3). Dit alles betekent dat de informatie rechtstreeks aan de ontvanger zelf wordt overgedragen.

Wanneer de eindadresvoorwaarde niet overeenkomt met het opgegeven bereik 192.168.0.0-192. 168.0.255 zal het niet mogelijk zijn om informatie rechtstreeks te verzenden. Het serverprotocol stuurt de gegevens naar de router, die deze doorstuurt naar een ander netwerk. Als er geen statische routes zijn opgegeven, blijft het standaardrouteradres hetzelfde als het gatewayadres. Informatie wordt naar dit adres verzonden, vervolgens naar het netwerk en langs de routes die in de tabel zijn gespecificeerd, totdat de ontvanger het pakket ontvangt. Over het algemeen ziet het gegevensoverdrachtproces er precies zo uit. Laten we een illustratie van de records presenteren standaard tafel router. In het voorbeeld zijn er slechts enkele records, maar hun aantal kan tientallen of honderden regels bedragen.

Op basis van de voorbeeldgegevens zullen we het proces beschrijven van het omleiden naar internetbronadressen. Tijdens contact met internetbronadressen die zich in het opgegeven bereik van 74.55.40.0 tot 74.55.40.255 bevinden, is de routercode gelijk aan het netwerknummer 192.168.0.0 en kan deze dienovereenkomstig niet worden gebruikt bij het uitwisselen van informatiegegevens. Het IP-protocol diagnosticeert het adres (74.55.40.226), dat niet is opgenomen in het adressenpakket van het individuele lokale netwerk en verwijst naar de voorgeschreven statische routes.

Op basis van de voorbeeldgegevens zullen we het proces beschrijven van het omleiden naar internetbronadressen. Tijdens contact met internetbronadressen die zich in het opgegeven bereik van 74.55.40.0 tot 74.55.40.255 bevinden, is de routercode gelijk aan het netwerknummer 192.168.0.0 en kan deze dienovereenkomstig niet worden gebruikt bij het uitwisselen van informatiegegevens. Het IP-protocol diagnosticeert het adres (74.55.40.226), dat niet is opgenomen in het adressenpakket van het individuele lokale netwerk en verwijst naar de voorgeschreven statische routes.

De situatie is dat wanneer deze route niet is geregistreerd, het informatiepakket wordt verzonden naar het gateway-identificatieadres dat standaard is ingesteld in het voorbeeld.

Omdat de route in het voorbeeld een route met hoge prioriteit is, is er een specifieke gateway vereist in plaats van een one-size-fits-all standaard. Omdat er geen gateway is die aan het verzoek in de tabel voldoet, blijft de server met het netwerkadres 74.55.40.226 buiten de toegangszone. En onder de voorwaarden die zijn gespecificeerd in het voorbeeld met de subnetmaskercode, worden alle adressen in het bereik 74.55.40.0 - 74.55.40.255 geblokkeerd. Dit assortiment omvat netwerk pad naar de site van antivirussoftware die op een pc is geïnstalleerd en die niet de noodzakelijke updates van de virusdatabase ontvangt en niet correct functioneert.

Hoe meer van dergelijke gegevens in de routetabel, hoe grote hoeveelheid hulpbronnen zijn geblokkeerd. In de praktijk van specialisten creëerden virusprogramma's tot vierhonderd regels van dit type, waardoor het werk van ongeveer duizend netwerkbronnen werd geblokkeerd. Bovendien zijn de eigenaren van virussen niet bijzonder geïnteresseerd in het feit dat ze, in een poging een bepaalde bron te verbieden, tientallen andere sites uitsluiten van mogelijke toegang. Dit is de grootste fout van gewetenloze programmeurs, omdat het aantal niet-beschikbare bronnen de mogelijkheid onthult om de gegevensoverdracht te blokkeren. Dus als de uitsluitingscirkel bijvoorbeeld de populairste sociale netwerken omvat en de gebruiker de VKontakte- of Odnoklassniki-website niet kan betreden, ontstaat er een vermoeden van goede werking PC met netwerk.

Het corrigeren van de situatie is niet moeilijk; hiervoor worden de routeopdracht en de verwijdertoets gebruikt. We vinden valse vermeldingen in de tabel en verwijderen deze. Een kleine opmerking: alle bewerkingen zijn alleen mogelijk als de gebruiker beheerdersrechten heeft, maar het virus kan alleen wijzigingen in de route aanbrengen als het via het beheerdersaccount van een pc in het netwerk is geïnfiltreerd. Laten we voorbeelden geven van dergelijke taken.

route verwijderen 74.55.40.0 - invoer die de eerste optie van de routelijn verwijdert;

route verwijderen 74.55.74.0 - een invoer die de tweede optie van de routelijn verwijdert.

Het aantal van dergelijke lijnen moet het totale aantal valse routes zijn.

Als u de procedure eenvoudiger aanpakt, moet u de uitvoeromleidingsbewerking gebruiken. Dit doet u door de taak route print > C:\routes.txt in te voeren. Als u de opdracht activeert, ontstaat er een situatie waarin een bestandsdocument met de naam routes.txt op de systeemschijf wordt gemaakt en een tabel met routegegevens bevat.

De tabellijst bevat DOS-tekencodes. Deze tekens zijn onleesbaar en hebben geen betekenis voor de bediening. Door aan het begin van elke route de routeverwijderingstaak toe te voegen, verwijderen we elke valse invoer. Deze zien er ongeveer zo uit:

route verwijderen 84.50.0.0

route verwijderen 84.52.233.0

route verwijderen 84.53.70.0

route verwijderen 84.53.201.0

route verwijderen 84.54.46.0

Vervolgens moet u de bestandsextensie wijzigen; de opties voor het vervangen van een dergelijke extensie zijn cmd of bat. Nieuw bestand gelanceerd door te dubbelklikken rechter knop muizen. U kunt de taak vereenvoudigen met behulp van de populaire bestandsbeheerder FAR, die als volgt werkt. De editor, die wordt opgeroepen met de functietoets F 4, markeert de rechterkant van het routerecord met speciale markeringen. Met behulp van de toetsencombinatie CTRL +F 7 worden alle spaties automatisch vervangen door een teken met een lege waarde, en wordt de spatie op zijn beurt ingesteld op de startpositie van de regel. De nieuwe combinatie van de opgegeven sleutels stelt de routeverwijderingstaak in op de locatie die we nodig hebben.

Als er veel valse routes in de gegevenstabel voorkomen en het handmatig corrigeren ervan een lang en moeizaam proces lijkt, wordt aanbevolen om de routetaak samen met de F-toets te gebruiken.

Met deze sleutel worden alle niet-hop-routes verwijderd, maar ook routes met een eindpunt en een broadcast-adres volledig verwijderd. De eerste en laatste hebben een digitale code van 255.255.255.255; de tweede 127.0.0.0. Met andere woorden: alle valse informatie die door het virus in de tabel is geschreven, wordt verwijderd. Maar tegelijkertijd zullen de records van statische routes en de standaardgatewaygegevens van de gebruiker zelf worden vernietigd, dus zullen ze moeten worden hersteld, aangezien het netwerk ontoegankelijk zal blijven. Of we kunnen het proces van het opschonen van de gegevenstabel volgen en dit stoppen wanneer we van plan zijn de record te verwijderen die we nodig hebben.

Ook kunt u het antivirusprogramma AVZ gebruiken om de routerinstellingen aan te passen. Het specifieke multiprogramma dat dit proces afhandelt, is het twintigste TCP-configuratie-item.

De laatste optie voor het blokkeren van gebruikerstoegang tot IP-adressen van sites die door virusprogramma's worden gebruikt, is het gebruik van adresspoofing DNS server. Bij deze optie vindt de verbinding met het netwerk plaats via een kwaadaardige server. Maar dergelijke situaties zijn vrij zeldzaam.

Nadat u al het werk hebt voltooid, moet u uw pc opnieuw opstarten.

Nogmaals dank ik de meesters van het computerservicecentrum Zapuskay.RF - http://zapuskay.rf/information/territory/Kolomenskaya/ voor hun hulp bij het voorbereiden van het materiaal, bij wie u reparaties van laptops en netbooks in Moskou kunt bestellen.

Mijn beste vriend bracht me een netbook om naar te kijken, die ernstig besmet was met virussen, en vroeg me om te helpen het systeem uit de dierentuin schoon te maken. Voor het eerst zag ik met eigen ogen een grappige tak in de ontwikkeling van malware: ‘ransomware’. Dergelijke programma's blokkeren enkele functies van het besturingssysteem en vereisen dat u deze verzendt SMS-bericht om de ontgrendelingscode te ontvangen. De behandeling bleek niet geheel triviaal, en ik dacht dat dit verhaal misschien iemand wat zenuwcellen zou besparen. Ik probeerde links te geven naar alle sites en hulpprogramma's die nodig waren tijdens de behandeling.

IN in dit geval, het virus deed zich voor als een antivirusprogramma Internet beveiliging en vereist het verzenden van sms K207815200 naar nummer 4460. Op de Kaspersky Lab-website is er een pagina waarmee u responscodes voor ransomware kunt genereren: support.kaspersky.ru/viruses/deblocker

Na het invoeren van de code bleven de functies van het besturingssysteem echter geblokkeerd en het starten van een antivirusprogramma leidde tot de onmiddellijke opening van een virusvenster dat de werking van het antivirusprogramma zorgvuldig emuleerde:

Pogingen om in de veilige modi op te starten, leidden tot precies hetzelfde resultaat. Wat de zaken ook compliceerde was het feit dat de wachtwoorden voor alle beheerdersaccounts leeg waren, en inloggen op de computer via het netwerk alleen mogelijk was voor beheerders met leeg wachtwoord standaard gesloten door beleid.

Moest opstarten vanaf USB Flash-schijf(een netbook heeft per definitie geen schijfstation). De eenvoudigste manier om een opstartbaar USB-station te maken:

1. Formatteer de schijf naar NTFS

2. Maak de partitie actief (diskpart -> selecteer schijf x -> selecteer partitie x -> actief)

3. Gebruik het hulpprogramma \boot\bootsect.exe uit de Vista/Windows 2008/Windows 7-distributie: bootsect /nt60 X: /mbr

4. Kopieer alle bestanden van de distributiekit (ik had de distributiekit van Windows 2008 bij de hand) naar usb-schijf. Dat is alles, u kunt opstarten.

Omdat we het besturingssysteem niet hoeven te installeren, maar virussen moeten behandelen, kopiëren we een reeks gratis behandelingen (AVZ, CureIt) en hulpprogramma's (voor de toekomst had ik Streams van Mark Russinovich nodig) en Far naar schijf. We starten de netbook opnieuw op en stellen het BIOS in om vanaf USB op te starten.

Het Windows 2008 installatieprogramma wordt geladen, ga akkoord met de taalkeuze, installeer nu en druk vervolgens op Shift+F10. Er verschijnt een opdrachtregelvenster van waaruit we onze antivirus middelen en zoek naar infecties op de systeemschijf. Hier kwam ik een probleem tegen, CureIt liet het systeem erin vallen blauw scherm dood door misbruik door de fout bij het werken met NTFS, en AVZ kon, hoewel het werkte, niets vinden. Blijkbaar is het virus heel, heel vers. De enige aanwijzing is een bericht van AVZ dat uitvoerbare code is gedetecteerd in een extra NTSF-stream voor een van de bestanden in Windows-map. Dit leek mij vreemd en verdacht, omdat in zeer specifieke gevallen extra NTFS-streams worden gebruikt en er niets uitvoerbaars op normale machines mag worden opgeslagen.

Daarom moest ik het Streams-hulpprogramma (http://technet.microsoft.com/en-us/sysinternals/bb897440.aspx) van Mark downloaden en deze stream verwijderen. De grootte was 126.464 bytes, net als de dll-bestanden die het virus op flashdrives in het systeem had geplaatst.

Daarna heb ik met Far gezocht naar alles systeem schijf Ik zocht naar bestanden van dezelfde grootte en vond er nog 5 of 6 verdachte documenten, gemaakt in de afgelopen 2-3 dagen. Ze werden op dezelfde manier verwijderd. Daarna kon CureIt werken (blijkbaar stuitte het op extra threads) en ruimde het met succes nog twee Trojaanse paarden op :)

Na het opnieuw opstarten werkte alles; extra antivirusscanners vonden niets. Bij help AVZ Beleid dat de OS-functies beperkte, is hersteld. Een vriend kreeg strikte instructies over hoe belangrijk het is om antivirusprogramma's te gebruiken, vooral omdat er veel gratis zijn (

Herstelscripts Windows-bediening XP nadat u bent geïnfecteerd met een virus.

Afkomstig van de site www.smallprogs.ru

Werkt uw computer niet goed? Dan helpt dit script je om van problemen op je computer af te komen!

Script" Taakbalk-fixer" is van toepassing als er problemen zijn met de taakbalk of het opstarten, onjuist werk bureaublad. Sluit na het uitvoeren van het script alle mappen en bij voorkeur applicaties, aangezien het script het Explorer.exe-bestand opnieuw zal starten, waardoor de shell (bureaublad, taakbalk) opnieuw zal worden opgestart en alle mappen zullen worden gesloten.

Interfacetaal: Russisch

Licentie: gratis

Grootte: 2 KB

xp_taskbar_desktop_fixall.zip

Script" Systeemherstel na een virus" zal de volgende problemen oplossen:

Register:

start opdrachtregel (cmd.exe)

het register bewerken (regedit.exe)

start taakbeheer (taskmgr.exe)

startshell (explorer.exe, userinit.exe, logonui.exe, sysdm.cpl)

bestanden openen (.exe, enz.)

mapeigenschappen (verborgen bestanden weergeven, enz.)

Bestandssysteem:

schijven openen (verwijdert autorun.inf in de root van alle schijven)

Besturingssysteem: Windows XP (eventueel andere besturingssystemen)

Interfacetaal: Russisch

Licentie: gratis

Grootte: 8 KB

HerstelXPAfterVirus.zip

----- ALS U PROBLEMEN HEBT MET TOEGANG TOT SITES -----

a) download het bestand uit het StaticDelete.zip-archief en voer het uit

b) controleer alles handmatig:

1- Zorg ervoor dat u het hostbestand controleert op wijzigingen!

U kunt dit doen: %SystemRoot%\system32\drivers\etc\hosts

Deze regel - rechtstreeks in de adresbalk van Explorer en geopend met Kladblok,

De inhoud van het bestand zou er als volgt uit moeten zien (verwijder alles wat niet nodig is!):

VOOR Win XP:

# © Microsoft Corp., 1993-1999

#

# Dit is een voorbeeld HOSTS-bestand, gebruikt door Microsoft TCP/IP voor Windows.

#

# Dit bestand bevat toewijzingen van IP-adressen aan hostnamen.

# Elk element moet op een aparte regel staan. Het IP-adres moet

# moet in de eerste kolom staan en moet worden gevolgd door de juiste naam.

# Het IP-adres en de hostnaam moeten worden gescheiden door minimaal één spatie.

#

# Bovendien kunnen sommige regels commentaar bevatten

# (zoals deze regel), moeten ze de knooppuntnaam volgen en gescheiden zijn

# daaruit met het symbool "#".

#

# Bijvoorbeeld:

#

# 102.54.94.97 rhino.acme.com # oorsprongsserver

# 38.25.63.10 x.acme.com # clientknooppunt x

127.0.0.1 lokalehost

VOOR Win 7:

# Auteursrecht © 1993-2009 Microsoft Corp.

#

# Dit is een voorbeeld van een HOSTS-bestand dat wordt gebruikt door Microsoft TCP/IP voor ramen.

#

# Dit bestand bevat de toewijzingen van IP-adressen aan hostnamen. Elk

# invoer moet op een individuele regel worden bewaard. Het IP-adres moet

# in de eerste kolom worden geplaatst, gevolgd door de bijbehorende hostnaam.

# Het IP-adres en de hostnaam moeten door minimaal één gescheiden zijn

#ruimte.

#

# Bovendien kunnen opmerkingen (zoals deze) op individuele personen worden ingevoegd

# regels of volgen de machine naam aangegeven met een "#"-symbool.

#

# Bijvoorbeeld:

#

# 102.54.94.97 rhino.acme.com # bronserver

# 38.25.63.10 x.acme.com # x clienthost

# localhost-naamomzetting wordt binnen DNS zelf afgehandeld.

# 127.0.0.1 lokalehost

# ::1 lokalehost

2- Als de host schoon is, maar GEEN toegang heeft tot sites, moet u de statische routes controleren:

In de console (met beheerdersrechten!)

routeprint >C:log.txt

Het log.txt-bestand wordt opgeslagen in de cortex van schijf C - toon het op het forum

Verwijder alle statische routes - consoleopdracht route -f

Roep de console aan: Start>Uitvoeren>cmd of %SystemRoot%\system32\cmd.exe - vanaf adresbalk geleider.

Om het programma met beheerdersrechten uit te voeren, moet u het bestand cmd.exe VINDEN en het als beheerder uitvoeren.

BIJGEVOEGD HIERONDER CMD-BESTAND (zip) - VOOR SNEL CONTROLEREN, BEWERKEN host

EN VERWIJDER PERMANENTE (STATISCHE) ROUTES > voer uit als admin!

3- Open de taakplanner en verwijder onbekende en/of verdachte taken!

In 7 bijvoorbeeld -> Configuratiescherm\Alle onderdelen van het Configuratiescherm\Beheerprogramma's

of %windir%\system32\taskschd.msc /s- vanuit de adresbalk van Explorer.

Als u IE (Internet Explorer) gebruikt, controleer dan de instellingen:

Internetopties->Verbindingen->Instellingen en netwerkinstellingen: de aanwezigheid van “linker” proxyservers is mogelijk! Verwijderen.

Hoe u het opstarten van Windows in de veilige modus kunt herstellen

Afkomstig van rusprogram.3dn.ru

Hoe u het opstarten van Windows in de veilige modus kunt herstellen

1. U kunt proberen het opstarten van Windows in de veilige modus te herstellen met behulp van Systeemherstel.

2. Als dit niet helpt, maak dan een herstelpunt.

Windows XP - download en pak het bestand xp-safeboot.zip uit;

– voer het bestand xp-safeboot.reg uit;

– in het dialoogvenster Register-editor met het bericht “Weet u zeker dat u de informatie van xp-safeboot.reg aan het register wilt toevoegen?” klik op Ja;

– Klik in het dialoogvenster Register-editor met een bericht dat de gegevens uit het bestand xp-safeboot.reg met succes aan het register zijn toegevoegd, op OK.

Windows Vista - download en pak het bestand vista-safeboot.zip uit;

– voer het bestand vista-safeboot.reg uit;

– in het dialoogvenster Register-editor met het bericht “Weet u zeker dat u de informatie van vista-safeboot.reg aan het register wilt toevoegen?” klik op Ja;

– Klik in het dialoogvenster Register-editor met een bericht dat de gegevens uit het bestand vista-safeboot.reg met succes aan het register zijn toegevoegd op OK.

Windows 7 - download en pak het bestand 7-safe-boot.zip uit;

– log in met een beheerdersaccount;

– voer het bestand 7-safeboot.reg uit; – in het dialoogvenster Register-editor met het bericht “Het toevoegen van informatie kan ertoe leiden dat waarden onbedoeld worden gewijzigd of verwijderd en dat componenten mogelijk niet correct functioneren. Als de informatie in ...7-safeboot.reg afkomstig is van een onbetrouwbare bron, voeg deze dan niet toe aan het register. Doorgaan?" klik op Ja;

– Klik in het dialoogvenster Register-editor met een bericht dat de gegevens uit het bestand 7-safeboot.reg met succes aan het register zijn toegevoegd, op OK.

Opmerkingen

1. Op sommige toetsenborden zijn de functietoetsen F1 - F12 standaard altijd uitgeschakeld. Om ze in te schakelen, moet u op drukken speciale sleutel(meestal wordt deze toets aangegeven door een gestileerd slot met de naam F-key en bevindt deze zich in de linkerbovenhoek van het toetsenbord).

2. Als uw computer twee of meer besturingssystemen heeft, gebruikt u de pijltoetsen om het gewenste besturingssysteem te selecteren en drukt u vervolgens op Enter toets.

3. Om de pijltjestoetsen te gebruiken numeriek toetsenbord De Num Lock-modus moet worden uitgeschakeld.

4. In sommige situaties, bijvoorbeeld als het systeem beschadigd is Windows-bestanden vereist om het systeem op te starten, zal de Veilige modus niet helpen. In dit geval kan de herstelconsole helpen.

5. In de veilige modus werken sommige apparaten en programma's mogelijk niet correct (of helemaal niet!).

6. De meeste (maar niet alle!) malware kan worden gevonden en verwijderd in de Veilige modus, al is het beter om hiervoor de zogenaamde clean boot te gebruiken.

We zullen het hebben over de eenvoudigste manieren om virussen te neutraliseren, in het bijzonder de virussen die het bureaublad van Windows 7-gebruikers blokkeren (Trojan.Winlock-virusfamilie). Dergelijke virussen onderscheiden zich door het feit dat ze hun aanwezigheid in het systeem niet verbergen, maar deze integendeel demonstreren, waardoor het uiterst moeilijk wordt om andere acties uit te voeren dan het invoeren van een speciale “ontgrendelingscode”, die naar verluidt , moet u een bepaald bedrag overmaken naar de aanvallers door een sms te sturen of uw mobiele telefoonaccount aan te vullen via betaalterminal. Het doel hier is één: de gebruiker dwingen te betalen, en soms behoorlijk fatsoenlijk geld. Er verschijnt een venster op het scherm met een dreigende waarschuwing over het blokkeren van de computer vanwege het gebruik van software zonder licentie of het bezoeken van ongewenste sites, en iets dergelijks, meestal om de gebruiker bang te maken. Bovendien staat het virus u niet toe enige actie uit te voeren in de Windows-werkomgeving - het blokkeert het drukken bijzondere combinaties-toetsen om het Start-knopmenu, de opdracht Uitvoeren, Taakbeheer, enz. te openen. De muisaanwijzer kan niet buiten het virusvenster worden verplaatst. In de regel wordt hetzelfde beeld waargenomen bij het laden van Windows in de veilige modus. De situatie lijkt hopeloos, vooral als er geen andere computer is die op een ander besturingssysteem kan opstarten verwijderbare media(LIVE-CD, ERD-commandant, antivirusscanner). Maar toch is er in de overgrote meerderheid van de gevallen een uitweg.

Nieuwe technologieën die in Windows Vista / Windows 7 zijn geïmplementeerd, hebben het veel moeilijker gemaakt voor malware om het systeem binnen te dringen en de volledige controle over te nemen, en hebben gebruikers ook extra mogelijkheden geboden om er relatief gemakkelijk vanaf te komen, zelfs zonder antivirussoftware (software). We hebben het over de mogelijkheid om het systeem in de veilige modus op te starten met opdrachtregelondersteuning en er monitoring- en herstelsoftware van te starten. Het is duidelijk dat veel gebruikers, uit gewoonte, vanwege de nogal slechte implementatie van deze modus in eerdere versies van besturingssystemen van de Windows-familie, deze eenvoudigweg niet gebruiken. Maar tevergeefs. In het team Windows-lijn 7 heeft niet het gebruikelijke bureaublad (dat mogelijk wordt geblokkeerd door een virus), maar het is mogelijk om de meeste programma's te starten: register-editor, taakbeheer, hulpprogramma voor systeemherstel, enz.

Een virus verwijderen door het systeem terug te zetten naar een herstelpunt

Er is een virus regulier programma, en zelfs als het zich op de harde schijf van de computer bevindt, maar niet de mogelijkheid heeft om automatisch te starten wanneer het systeem opstart en gebruikersregistratie, dan is het net zo onschadelijk als bijvoorbeeld een gewoon tekstbestand. Als u het blokkeringsprobleem oplost automatisch starten malware, dan kan de taak om malware te verwijderen als voltooid worden beschouwd. De belangrijkste methode voor automatisch opstarten die door virussen wordt gebruikt, is via speciaal gemaakte registervermeldingen die worden aangemaakt wanneer ze in het systeem worden geïntroduceerd. Als u deze vermeldingen verwijdert, kan het virus als geneutraliseerd worden beschouwd. De eenvoudigste manier is om een systeemherstel uit te voeren met behulp van controlepuntgegevens. Controlepunt is een kopie van belangrijke systeembestanden die zijn opgeslagen in een speciale map (" Systeemvolume Informatie") en bevat onder meer kopieën van systeembestanden Windows-register. Een systeemherstel uitvoeren naar een herstelpunt waarvan de aanmaakdatum eerder ligt virale infectie, stelt u in staat de staat te verkrijgen systeem register zonder de gegevens die door het binnenvallende virus zijn gemaakt en waardoor de automatische start ervan wordt verhinderd, d.w.z. verwijder de infectie zelfs zonder antivirussoftware te gebruiken. Op deze manier kunt u eenvoudig en snel de meeste virussen verwijderen die uw systeem infecteren, inclusief de virussen die het Windows-bureaublad blokkeren. Uiteraard een blokkerend virus dat bijvoorbeeld gebruik maakt van wijziging van het opstarten sectoren van hard schijf (MBRLock-virus) kan niet op deze manier worden verwijderd, omdat het terugdraaien van het systeem naar een herstelpunt geen invloed heeft op de opstartrecords van de schijven, en het niet mogelijk zal zijn om Windows op te starten in de veilige modus met opdrachtregelondersteuning, aangezien de virus wordt geladen vóór de Windows-lader. Om van een dergelijke infectie af te komen, moet u vanaf een ander medium opstarten en de geïnfecteerde opstartrecords herstellen. Maar er zijn relatief weinig van dergelijke virussen en in de meeste gevallen kunt u van de infectie afkomen door het systeem terug te zetten naar een herstelpunt.

1. Helemaal aan het begin van de download drukt u op de knop F8. Het Windows-opstartladermenu wordt op het scherm weergegeven, met mogelijke opties voor het opstarten van het systeem

2. Selecteer een optie Windows opstarten- "Veilige modus met opdrachtregelondersteuning"

Nadat het downloaden is voltooid en de gebruiker zich heeft geregistreerd, wordt het opdrachtprocessorvenster weergegeven in plaats van het gebruikelijke Windows-bureaublad cmd.exe

3. Voer het hulpprogramma Systeemherstel uit door te typen rstrui.exe en druk op BINNENKOMEN.

Schakel de modus naar "Selecteer een ander herstelpunt" en vink in het volgende venster het vakje "Andere herstelpunten weergeven" aan

Nadat u een Windows-herstelpunt hebt geselecteerd, kunt u een lijst met getroffen programma's bekijken tijdens het terugdraaien van het systeem:

De lijst met getroffen programma's is een lijst met programma's die zijn geïnstalleerd nadat het systeemherstelpunt is gemaakt en die mogelijk opnieuw moeten worden geïnstalleerd omdat de bijbehorende registervermeldingen ontbreken.

Nadat u op de knop "Voltooien" hebt geklikt, begint het systeemherstelproces. Na voltooiing wordt Windows opnieuw opgestart.

Na het opnieuw opstarten wordt een bericht weergegeven waarin het succes of de mislukking van het terugdraaien wordt aangegeven. Als dit lukt, keert Windows terug naar de staat die overeenkomt met de datum waarop het herstelpunt is gemaakt. Als de bureaubladvergrendeling niet stopt, kunt u een geavanceerdere methode gebruiken die hieronder wordt weergegeven.

Een virus verwijderen zonder het systeem terug te zetten naar een herstelpunt

Het is mogelijk dat het systeem om verschillende redenen geen herstelpuntgegevens heeft, dat de herstelprocedure met een fout is geëindigd of dat het terugdraaien geen positief resultaat heeft opgeleverd. In dit geval kunt u het diagnostische hulpprogramma Systeemconfiguratie gebruiken MSCONFIG.EXE. Net als in het vorige geval moet u Windows opstarten in de veilige modus met opdrachtregelondersteuning en in een opdrachtregelinterpretervenster cmd.exe wijzerplaat msconfig.exe en druk op BINNENKOMEN

Op het tabblad Algemeen kunt u de volgende Windows-opstartmodi selecteren:

Normale lancering- normale systeemstart.

Diagnostische run- wanneer het systeem opstart, worden alleen de minimaal vereiste systeemdiensten en gebruikersprogramma's gestart.

Selectieve lancering- Hiermee kunt u instappen handmatige modus een lijst met systeemservices en gebruikersprogramma's die tijdens het opstartproces worden gestart.

Om een virus te elimineren, is de eenvoudigste manier het gebruik van een diagnostische start, waarbij het hulpprogramma zelf een reeks programma's bepaalt die automatisch worden gestart. Als het virus in deze modus het bureaublad niet meer blokkeert, moet u doorgaan naar de volgende stap: bepalen welk programma een virus is. Om dit te doen, kunt u de selectieve startmodus gebruiken, waarmee u het starten van individuele programma's handmatig kunt in- of uitschakelen.

Op het tabblad "Services" kunt u het starten van systeemservices waarvan het opstarttype is ingesteld op "Automatisch" in- of uitschakelen. Niet aangevinkt voordat de servicenaam betekent dat deze niet wordt gestart tijdens het opstarten van het systeem. Onderaan het MSCONFIG-hulpprogramma bevindt zich een veld voor het instellen van de modus "Microsoft-services niet weergeven", die, indien ingeschakeld, alleen services van derden weergeeft.

Ik merk op dat de kans dat een systeem wordt geïnfecteerd door een virus dat is geïnstalleerd als systeemservice, met standaard beveiligingsinstellingen in Windows Vista / Windows 7, zeer laag is en dat u in de lijst naar sporen van het virus zult moeten zoeken van automatisch gestarte gebruikersprogramma's (het tabblad "Opstarten").

Net als op het tabblad Services kunt u het automatisch starten van elk programma dat aanwezig is in de lijst die door MSCONFIG wordt weergegeven, in- of uitschakelen. Als een virus op het systeem wordt geactiveerd door automatisch starten met behulp van speciale registersleutels of de inhoud van de map Opstarten, dan c msconfig gebruiken Je kunt het niet alleen neutraliseren, maar ook het pad en de naam van het geïnfecteerde bestand bepalen.

Het hulpprogramma msconfig is een eenvoudig en handig hulpmiddel voor het configureren van het automatisch opstarten van services en applicaties die op de standaardmanier starten voor besturingssystemen van de Windows-familie. Virusauteurs gebruiken echter vaak technieken waarmee ze kwaadaardige programma's kunnen starten zonder gebruik te maken van standaard autorun-punten. U kunt een dergelijk virus hoogstwaarschijnlijk verwijderen met behulp van de hierboven beschreven methode door het systeem terug te zetten naar een herstelpunt. Als terugdraaien niet mogelijk is en msconfig gebruiken niet tot een positief resultaat heeft geleid, kunt u rechtstreeks het register bewerken.

Tijdens het bestrijden van een virus moet de gebruiker vaak een harde reboot uitvoeren door te resetten (Reset) of de stroom uit te schakelen. Dit kan leiden tot een situatie waarin het systeem normaal opstart, maar de gebruikersregistratie niet bereikt. De computer loopt vast vanwege een schending van de logische gegevensstructuur in sommige gevallen systeembestanden, die optreedt wanneer het werk onjuist is voltooid. Om het probleem op te lossen, op dezelfde manier als in eerdere gevallen, kunt u opstarten in de veilige modus met ondersteuning voor de opdrachtregel en de opdracht controleer systeemschijf uitvoeren

chkdsk C:/F- controleer schijf C: en corrigeer gedetecteerde fouten (toets /F)

Want op dit moment voer chkdsk uit de systeemschijf wordt bezet door systeemservices en applicaties, chkdsk-programma kan er geen exclusieve toegang toe krijgen om tests uit te voeren. Daarom krijgt de gebruiker een waarschuwingsbericht te zien en wordt hij gevraagd om tests uit te voeren de volgende keer dat het systeem opnieuw wordt opgestart. Na antwoord Y Er wordt informatie in het register ingevoerd om ervoor te zorgen dat de schijfcontrole start wanneer Windows opnieuw wordt opgestart. Nadat de controle is voltooid, wordt deze informatie verwijderd en wordt Windows normaal opnieuw opgestart zonder tussenkomst van de gebruiker.

Het elimineren van de mogelijkheid dat er een virus wordt uitgevoerd met behulp van de Register-editor.

Om de register-editor te starten, zoals in het vorige geval, moet u Windows opstarten in de veilige modus met opdrachtregelondersteuning, in het opdrachtregelinterpreter-venstertype regedit.exe en druk op BINNENKOMEN Windows 7, met standaard systeembeveiligingsinstellingen, is beschermd tegen vele methoden voor het starten van malware die werden gebruikt voor eerdere versies van Microsoft-besturingssystemen. Virussen die hun eigen stuurprogramma's en services installeren, de WINLOGON-service opnieuw configureren door hun eigen uitvoerbare modules aan te sluiten, registersleutels corrigeren die relevant zijn voor alle gebruikers, enz. - al deze methoden werken niet in Windows 7 of vereisen zulke ernstige arbeidskosten dat ze zijn praktisch niet te verwezenlijken. Doorgaans worden wijzigingen in het register die het mogelijk maken dat een virus wordt uitgevoerd, alleen aangebracht in de context van de machtigingen die voor de huidige gebruiker bestaan, d.w.z. In hoofdstuk HKEY_CURRENT_USER

Om het eenvoudigste mechanisme voor het blokkeren van een bureaublad aan te tonen met behulp van een vervanging van de gebruikersshell (shell) en het onvermogen om het MSCONFIG-hulpprogramma te gebruiken om een virus te detecteren en te verwijderen, kunt u het volgende experiment uitvoeren - in plaats van een virus kunt u zelf corrigeer de registergegevens om bijvoorbeeld een opdrachtregel te krijgen in plaats van een bureaublad. Er wordt een vertrouwd bureaublad gecreëerd Windows Explorer(programma Explorer.exe) uitgevoerd als een gebruikersshell. Dit wordt gegarandeerd door de parameterwaarden Schelp in registersleutels

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon- voor alle gebruikers.

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon- voor de huidige gebruiker.

Parameter Schelp is een string die de naam bevat van het programma dat als shell zal worden gebruikt wanneer de gebruiker inlogt. Normaal gesproken ontbreekt in de sectie voor de huidige gebruiker (HKEY_CURRENT_USER of afgekort als HKCU) de Shell-parameter en wordt de waarde uit de registersleutel voor alle gebruikers gebruikt (HKEY_LOCAL_MACHINE\ of afgekort als HKLM)

Zo ziet de registersleutel eruit HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon met standaard Windows-installatie 7

Als binnen deze sectie toevoegen tekenreeksparameter Shell neemt de waarde "cmd.exe" aan en de volgende keer dat de huidige gebruiker zich aanmeldt bij het systeem, wordt in plaats van de standaard gebruikersshell op basis van Explorer de shell cmd.exe gestart en in plaats van het gebruikelijke Windows-bureaublad een opdracht lijnvenster wordt weergegeven.

Uiteraard kan elk kwaadaardig programma op deze manier worden gestart en krijgt de gebruiker een pornobanner, blocker en andere vervelende dingen in plaats van een desktop.

Voor het wijzigen van de sleutel voor alle gebruikers (HKLM...) zijn beheerdersrechten vereist, dus virusprogramma's wijzigen meestal de instellingen van de registersleutel van de huidige gebruiker (HKCU...)

Als we, als voortzetting van het experiment, het hulpprogramma uitvoeren msconfig, dan kunt u ervoor zorgen dat dit in de lijsten met automatisch gestarte programma's staat cmd.exe is niet beschikbaar als gebruikersshell. Met een systeemrollback kunt u het register uiteraard in de oorspronkelijke staat terugbrengen en verwijderen automatisch starten virus, maar als dit om de een of andere reden onmogelijk is, blijft het enige wat overblijft het rechtstreeks bewerken van het register. Om terug te keren naar het standaardbureaublad verwijdert u eenvoudigweg de optie Schelp, of wijzig de waarde van "cmd.exe" in "explorer.exe" en registreer de gebruiker opnieuw (uitloggen en weer inloggen) of start opnieuw op. U kunt het register bewerken door Register-editor uit te voeren vanaf de opdrachtregel regedit.exe of gebruik het consolehulpprogramma REG.EXE. Voorbeeld van een opdrachtregel om de Shell-parameter te verwijderen:

REG verwijder "HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon" /v Shell

Het gegeven voorbeeld van het vervangen van de shell van de gebruiker is tegenwoordig een van de meest voorkomende technieken die door virussen in de besturingssysteemomgeving worden gebruikt. Windows-systemen 7. Genoeg hoog niveau Beveiliging met standaardsysteeminstellingen staat kwaadaardige programma's niet toe toegang te krijgen tot registersleutels die zijn gebruikt om Windows XP en eerdere versies te infecteren. Zelfs als de huidige gebruiker lid is van de groep Administrators, is het voor toegang tot de overgrote meerderheid van de registerinstellingen die voor infecties worden gebruikt vereist dat het programma als beheerder wordt uitgevoerd. Het is om deze reden dat malware registersleutels wijzigt waartoe de huidige gebruiker toegang heeft (sectie HKCU...). De tweede belangrijke factor is de moeilijkheid van het schrijven van programmabestanden naar systeemmappen. Het is om deze reden dat de meeste virussen in de Windows 7-omgeving gebruikmaken van opstarten uitvoerbare bestanden(.exe) uit de map met tijdelijke bestanden van de huidige gebruiker (Temp). Bij het analyseren van de automatische startpunten van programma's in het register moet u allereerst letten op de programma's die zich in de map met tijdelijke bestanden bevinden. Meestal is dit een map C:\USERS\gebruikersnaam\AppData\Local\Temp. Het exacte pad van de map met tijdelijke bestanden kan worden bekeken via het configuratiescherm in systeemeigenschappen - " Omgevingsvariabelen". Of op de opdrachtregel:

ingestelde temp

of

echo %temp%

Bovendien kan het zoeken in het register naar de tekenreeks die overeenkomt met de mapnaam voor tijdelijke bestanden of de %TEMP%-variabele worden gebruikt als een extra hulpmiddel voor het detecteren van virussen. Legitieme programma's starten nooit automatisch vanuit de TEMP-directory.

Voor het krijgen volle lijst mogelijke automatische startpunten zijn handig in gebruik speciaal programma Autoruns uit het SysinternalsSuite-pakket.

De eenvoudigste manieren om blokkers van de MBRLock-familie te verwijderen

Schadelijke programma's kunnen niet alleen de controle over een computer overnemen door het besturingssysteem te infecteren, maar ook door de opstartsectorrecords te wijzigen van de schijf waarvandaan wordt opgestart. Het virus vervangt de opstartsectorgegevens actieve partitie met zijn programmacode zodat in plaats van Windows een eenvoudig programma wordt gedownload dat een ransomware-bericht op het scherm weergeeft waarin geld wordt geëist voor de boeven. Omdat het virus controle krijgt voordat het systeem opstart, is er maar één manier om dit te omzeilen: opstarten vanaf een ander medium (cd/dvd, externe schijf, etc.) in elk besturingssysteem waar het mogelijk is om de programmacode van opstartsectoren te herstellen. De eenvoudigste manier is om Live CD/Live USB te gebruiken, die doorgaans gratis aan gebruikers wordt verstrekt door de meeste antivirusbedrijven (Dr Weblive CD, Kaspersky-redding Schijf, Avast! Rescue Disk, etc.) Naast het herstellen van opstartsectoren kunnen deze producten ook het bestandssysteem scannen op malware en geïnfecteerde bestanden verwijderen of desinfecteren. Als het niet mogelijk is om te gebruiken deze methode, dan kunt u eenvoudigweg rondkomen door er een te laden Windows-versies PE ( installatie schijf, ERD Commander noodherstelschijf), zodat u kunt herstellen normaal laden systemen. Meestal is alleen toegang tot de opdrachtregel en het uitvoeren van de opdracht voldoende:

bootsect /nt60 /mbr systeemstationletter:

bootsect /nt60 /mbr E:>- herstel de opstartsectoren van station E: dit moet de letter bevatten van de schijf die als opstartapparaat wordt gebruikt beschadigd door een virus systemen.

Of voor Windows vóór Windows Vista

bootsect /nt52 /mbr systeemstationletter:

Nutsvoorziening bootsect.exe kan zich niet alleen in systeemmappen bevinden, maar ook op verwijderbare media, kan worden uitgevoerd in de omgeving van elk besturingssysteem van de Windows-familie en stelt u in staat om te herstellen programmacode bootsectoren zonder de partitietabel en het bestandssysteem te beïnvloeden. De /mbr-sleutel is in de regel niet nodig, omdat deze de programmacode van het MBR-masteropstartrecord herstelt, die virussen niet wijzigen (misschien wijzigen ze deze nog niet).

Encryptievirussen en nieuwe problemen bij het opslaan van gebruikersgegevens.

Naast het blokkeren van de computer, gebruiken ransomware-virussen ook encryptie gebruikersbestanden, waarvan het verlies ernstige gevolgen kan hebben, en waarvoor het slachtoffer bereid is te betalen om het te herstellen. Dergelijke versleutelingsvirussen maken in de regel gebruik van serieuzeeën die het onmogelijk maken om informatie te herstellen zonder versleutelingssleutels, die aanvallers voor vrij grote bedragen aanbieden. Toegegeven, er zijn geen garanties. En hier heeft het slachtoffer verschillende opties: zijn gegevens voor altijd vergeten, afpersers betalen zonder garantie op herstel, of zich wenden tot professionals die betrokken zijn bij herstel. Data kun je zelf herstellen als je over voldoende kennis en kunde beschikt, anders is het verlies van data niet zo groot als het mislukt. Een volledig herstel van alles zal niet werken, maar met een beetje geluk kan een aanzienlijk deel van de informatie worden geretourneerd. Een paar voorbeelden:

Gegevens herstellen van volumeschaduwkopieën - ongeveer schaduw kopiëren en de mogelijkheid om bestanden te herstellen schaduwkopieën volumes.

Recuva - gratis gebruiken Recuva-programma's van Piriform om verwijderde bestanden en bestanden van schaduwkopieën van volumes te herstellen.

Met de komst van een nieuwe generatie ransomware-virussen is het probleem van de veiligheid van gebruikersgegevens veel acuter geworden. Virussen versleutelen niet alleen documenten, archieven, foto's, video's en andere bestanden, maar doen er ook alles aan om op zijn minst gedeeltelijk herstel van gegevens door de door de infectie getroffen gebruiker te voorkomen. Ransomwarevirussen proberen bijvoorbeeld schaduwkopieën van volumes te verwijderen met behulp van de opdracht vsadmin, wat, wanneer Gebruikersaccountbeheer (UAC) is uitgeschakeld, onopgemerkt blijft en gegarandeerd leidt tot de onmogelijkheid van herstel eerdere exemplaren bestanden of gebruik software waarmee u gegevens uit schaduwkopieën kunt extraheren (Recuva, standaard Windows-tools, enz.). Rekening houdend met het gebruik van sterke encryptie-algoritmen, wordt het herstellen van gecodeerde gegevens, zelfs gedeeltelijk, een zeer moeilijke taak, die alleen haalbaar is voor professionals op dit gebied. Tegenwoordig is er misschien wel de enige manier om uzelf tegen volledig gegevensverlies te beschermen: het gebruik van automatische back-ups waarbij kopieën worden opgeslagen op een plaats die ontoegankelijk is voor virussen, of het gebruik van “tijdmachine”-software waarmee u direct kopieën van het bestandssysteem kunt maken (snapshots ) en voer op elk gewenst moment een rollback uit op de inhoud ervan. Dit software maakt geen gebruik van een standaard bestandssysteem, heeft een eigen bootloader en besturingselementen die onafhankelijk werken, zonder dat u Windows hoeft op te starten, waardoor wordt voorkomen dat malware de volledige controle over de hersteltools van het bestandssysteem overneemt. Bovendien heeft deze software vrijwel geen invloed op Windows-prestaties. Een voorbeeld van dergelijke software zijn enkele commerciële producten van Horizon DataSys, die gratis zijn Comodo Tijd machine En Terugdraaien RX Home

Comodo Time Machine - een apart artikel over Comodo Time Machine en links om de gratis versie te downloaden.

Rollback Rx Home - apart artikel over Rollback Rx Home Edition van Horizon DataSys en links om de gratis versie te downloaden.