Хакването търси уязвимости в мрежа или компютър, за да получи достъп. Да станеш хакер не е лесно и в тази статия ще разгледаме основите.

За да станете хакер, ви трябват дълбоки познания по езици за програмиране, хакерски техники, търсене на уязвимости, работа в мрежа, операционни системи и т.н. Вие също трябва да имате творческо мислене. Трябва бързо да се адаптирате към ситуацията, да намирате нестандартни решения и да бъдете креативни.

Ако описаните по-горе умения могат да се развият с течение на времето, тогава, за да разберете например MySQL устройството или да научите как да работите с PGP криптиране, ще трябва да научите много. И то за дълго време.

За да станете хакер, трябва:

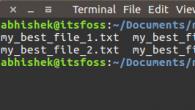

Разгледайте и използвайте UNIX система като Ubuntu или MacOS

Системите UNIX първоначално са проектирани за софтуерни програмисти, а не за потребители, които не са ИТ. UNIX системите са системи, на които се намира почти целият интернет, тъй като се използват основно като сървър (най-често Debian и Ubuntu). Не можете да станете хакер, без да ги изучавате и да не научите как да работите с терминала.

За потребители на Windows

Ако използвате Windows, има добри новини: няма нужда от изтриване текущата системаи форматирайте диска. Има няколко опции за работа с Linux:

- Разгледайте VirtualBox (емулатор за операционната система). След като го прегледате, ще можете да стартирате операционната система операционна система... Звучи страшно, но програмата може да бъде много полезна.

- Инсталирай Linux наблизос Windows. Ако направите всичко правилно, системните зареждащи устройства няма да се сблъскат. Това се прави съвсем просто: в интернет има много ръководства.

Научете HTML език за маркиране

Ако все още не сте запознати с програмирането, тогава изобщо не разбирам какво правите на този сайт, тогава имате страхотна възможност да започнете своето пътуване, като научите Hyper Text Mark-Up Language. Независимо от това, което виждате на сайта, знайте, че всичко е HTML.

ще дам пример използвайки HTML, дори ако е малко свързано с PHP. В началото на 2015 г. беше открита уязвимост в WordPress тема, което ви позволява да качвате производни (изпълнителни) файлове на сървъра. Файлът, в който е открита уязвимостта, е admin / upload-file.php. Ето го:

// Защита на качване $ upload_security = md5 ($ _SERVER ["SERVER_ADDR"]); $ uploaddir = "../uploads/"; ако ($ _FILES): foreach ($ _FILES като $ файл): $ файл = $ папка за качване. базово име ($ файл ["име"]); if (move_uploaded_file ($ _FILES [$ upload_security] ["tmp_name"], $ file)) ( ехо "успех"; ) друго ( ехо "грешка". $ _FILES [$ upload_security] ["tmp_name"]; endforeach; endif; |

За да направите формуляр за изпращане на този файл, трябва да знаете HTML. Като изпратите файл, който например изтегля всички пароли или дава достъп до база данни, вие сте свободни да правите каквото искате с уеб услугата.

Така че познанията по HTML са необходими, за да:

- Търсене на уязвимости в уеб ресурси.

- Използвайте тези уязвимости.

Научете няколко езика за програмиране

Както всички знаем, за да нарушите правилата, първо трябва да ги знаете. Същият принцип работи и при програмирането: за да разбиете нечий код, трябва да знаете как работят езиците за програмиране и да можете сами да програмирате. Някои от по-препоръчаните езици за изучаване:

- Python:това е може би най-добрият език за уеб разработка. На него са написани две големи рамки, върху които са създадени огромен брой уеб приложения, това са Flask и Django. Езикът е добре изграден и добре документиран. Най-важното е, че е много лесно да се научи. Между другото, много разработчици използват Python за създаване на проста и пълна автоматизация.

- C ++:език, използван в индустриалното програмиране. Преподава се в училища и университети. На него са написани сървъри. Препоръчвам ви да започнете да изучавате езици от него, тъй като съдържа всички принципи на ООП. След като се научите да работите с него, можете лесно да овладеете други езици.

- JavaScript, JQuery:по принцип почти всички сайтове използват JS и JQuery. Трябва да сте наясно, че тези сайтове зависят от JS, като формуляри за пароли. В крайна сметка някои сайтове не ви позволяват да избирате и копирате някаква информация, не ви позволяват да изтеглите файл или да прегледате съдържанието, но за да направите това, е достатъчно да деактивирате JS в браузъра. Е, за да деактивирате JavaScript, трябва да знаете: а) в какви ситуации работата (защитата) на сайта зависи от него; б) как е свързан JavaScript и по какви начини можете да блокирате скриптове.

- SQL:Най-интересното. Всички пароли и лични данни се съхраняват в бази данни, написани на SQL. Най-разпространената система за управление на база данни е MySQL. За да разберете как да използвате MySQL Injection, трябва да знаете какво е MySQL Injection. За да разберете същността на MySQL инжектирането, трябва да знаете какво представляват MySQL заявките, какъв е синтаксисът на тези заявки, каква е структурата на базата данни, как се съхраняват данните, какви са таблиците и т.н.

Разгледайте мрежовите устройства

Трябва да имате ясно разбиране за това как работят мрежите и как работят, ако искате да станете хакер. Важно е да разберете как се създават мрежите, да разберете разликата между TCP / IP и UDP и т.н. Разберете коя мрежа използвате. Научете се да го персонализирате. Открийте възможните вектори на атака.

С дълбоки познания за различни мрежи, можете да използвате техните уязвимости. Вие също трябва да разберете как работят уеб сървърът и уебсайтът и как работят.

Разгледайте

Това е съществена част от ученето. Необходимо е да се разберат алгоритмите на различни шифри, например SHA-512, алгоритъмът OpenSSL и др. Трябва да се справите и с хеширането. Криптографията се използва навсякъде: пароли, банкови карти, криптовалути, платформи за търговия и др.

Kali Linux: някои полезен софтуер

- NMAP: - Nmap („Network Mapper“) е безплатна програма с отворен код, която се предлага предварително инсталирана с Kali. Написано от Гордън Лайън (известен също с псевдонима Фьодор Васкович). Необходим е за откриване на хостове и различни услуги, като по този начин се създава "мрежова карта". Използва се за проверка на мрежата или одит на сигурността за бързо сканиране на големи мрежи, въпреки че работи чудесно с единични хостове. Софтуерът предоставя редица функции за изследване на компютърни мрежи, включително откриване на възли и операционна система. Nmap използва необработени IP пакети, за да определи какви хостове са налични в мрежата, какви услуги (име на приложението и версия) предлагат тези хостове, каква ОС работят, какви типове пакетни филтри / защитни стени използват и десетки други характеристики.

- Aircrack-Ng: - Aircrack е един от най-популярните WEP / WPA / WPA2 софтуер за кракване. Пакетът Aircrack-ng съдържа инструменти за улавяне на пакети и ръкостискания, деуторизация на свързани потребители, генериране на трафик и инструменти за мрежова груба сила и атаки с речник.

Заключение

В тази статия сме подредили основите, без които е малко вероятно да станете хакер. Говорейки за заетост. По правило хората, занимаващи се с информационна сигурност, или работят на свободна практика, изпълняват поръчки от физически лица, или работят за компания, осигурявайки сигурността на съхраняваните данни, изпълняват работата на системен администратор и т.н.

Селекция от 10 страхотни инструмента за начинаещ и вече опитен хакер. Изучаването на тези инструменти ще ви помогне да повишите нивото си на знания в областта на хакерството!

Резюме: Fossbytes състави списък с полезни хакерски ресурси през 2017 г. Този списък се основава на отзиви от големи организации, вашите отзиви и вашия собствен опит. Докато изследвате тези ресурси, ще научите за най-добрия софтуер за хакване, използващ скенери за портове, уязвимости в мрежата, кракери на пароли, инструменти за криминалистика и инструменти за приложна социология.

Опровержение:Публикуването на тази статия във Fossbytes не е реклама за злонамерен софтуер и е само за образователни цели.

1. Metasploit

Metasploit е повече от просто колекция от инструменти за изграждане на експлойт, аз бих нарекъл Metasploit рамка, която можете да използвате, за да създадете свои собствени инструменти. Този безплатен инструмент е един от най-популярните инструменти за информационна сигурност, който ви позволява да намерите уязвимости на различни платформи. Metasploit се поддържа от над 200 000 потребители и служители, за да ви помогне да получите необходимата информация и да идентифицирате уязвимостите във вашата система.

Този инструментариум за хакерство от 2017 г. ще ви даде възможност да симулирате хакерски атаки в реалния живот, за да идентифицирате уязвимостите. Като тест за защита срещу неоторизиран достъп, това е идентифицирането на уязвимости чрез интеграция с автоматизирания скенер Nexpose при използване на докладване за грешки. Използвайки рамката Metasploit с отворен код, потребителите ще могат да създават свои собствени инструменти за хакване.

Metasploit се поддържа на всички основни платформи, включително Windows, Linux и OS X.

2. Acunetix WVS

Acunetix е скенер за уеб уязвимости, който сканира и идентифицира недостатъци в уеб страниците, водещи до фатални грешки. Това многонишково приложение внимателно сканира уеб страниците за злонамерено SQL инжектиране, междусайтови скриптове и други уязвимости. Acunetix е бърз и лесен за използване инструмент, който се използва при обхождане на уебсайтове, създадени с WordPress. По време на работата с тази платформа са идентифицирани повече от 1200 уязвимости.

Acunetix включва функция за запис на последователност при влизане, която ви позволява да получите достъп до защитени с парола зони на сайта. Новата технология AcuSensor, използвана в този инструмент, помага за намаляване на процента на фалшиви аларми. Всички тези функции правят Acunetix WVS отличен инструмент за хакване през 2017 г.

Acunetix се предлага на Windows XP и по-високи платформи.

3. Nmap

Nmap, известен още като Network Mapper, принадлежи към категорията инструменти за сканиране на портове. Този безплатен инструмент за хакване е най-популярният скенер за портове за ефективно откриване на мрежа и наблюдение на сигурността. Използван за голямо разнообразие от услуги, Nmap използва необработени IP пакети, за да определи хостовете, налични в мрежата, техните услуги с подробна информация, операционни системи, типове защитни стени и друга информация.

През последната година Nmap спечели няколко награди за сигурност и участва във филми като The Matrix Reloaded, Die Hard 4 и др. Nmap има както конзолна поддръжка, така и GUI приложение.

Nmap се поддържа на всички основни платформи, включително Windows, Linux и OS X.

4. Wireshark

Wireshark е добре познат професионален инструмент за откриване на уязвимости в мрежа и сред много правила за защитна стена. Wireshark се използва от хиляди специалисти по сигурността за анализиране на мрежи, улавяне на изпратени пакети и задълбочено сканиране на стотици протоколи. Wireshark ви помага да четете данни в реално време от Ethernet, IEEE 802.11, PPP / HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI и др.

Оригиналното име на този безплатен инструмент е Ethereal. Wireshark има поддръжка на команден ред, тази версия се нарича TShark.

Wireshark се поддържа на всички основни платформи, включително Windows, Linux и OS X.

5.oclHashcat

Ако кракването на пароли е обичайно за вас, тогава трябва да сте запознати с инструментите за разбиване на пароли на Hashcat. Докато Hashcat е базиран на процесора, oclHashcat е усъвършенствана версия, която използва графичния процесор за разбиване на пароли.

oclHashcat се позиционира като най-бързият инструмент за разбиване на пароли в света с единствения в света GPGPU-базиран двигател. За да използват oclHashcat, потребителите с графични карти NVIDIA трябва да имат версия на софтуера ForceWare 346.59 или по-нова, а потребителите с графични карти AMD трябва да имат версия на софтуера Catalyst 15.7 или по-нова.

Този инструмент използва следните режими на атака за хакване:

- Направо

- Комбиниран

- Груба сила

- Хибриден речник + маска

- Хибридна маска + речник

Друга важна функция, която трябва да запомните: oclHashcat е инструмент с отворен код, лицензиран от MIT, който позволява лесна интеграция или пакетиране със стандартни Linux дистрибуции.

oclHashcat се поддържа на всички основни платформи, включително Windows, Linux и OS X.

6. Скенер за уязвимости Nessus

Това е най-добрият безплатен инструмент за 2017 г., захранван от клиент/сървърна рамка. Този инструмент е разработен от Tenable Network Security и е един от най-популярните скенери за уязвимости. Nessus предоставя решения за различни цели за различни типове потребители - Nessus Home, Nessus Professional, Nessus Manager и Nessus Cloud.

Nessus може да сканира няколко типа уязвимости, които включват откриване на дефекти при отдалечен достъп, предупреждение за грешка в конфигурацията, отказ на услуга за TCP/IP, подготовка за ревизия на PCI DSS, откриване на злонамерен софтуер, извличане на самоличност и др. Nessus може да използва външния инструмент Hydra за стартиране на речникова атака.

В допълнение към горната основна функционалност, Nessus може да се използва за сканиране на множество IPv4, IPv6 и хибридни мрежи. Можете да извършвате планирани сканирания в удобно за вас време, както и да извършвате пълно повторно сканиране или частично сканиране на предварително сканирани хостове с помощта на функцията за частично сканиране.

Nessus се поддържа на различни платформи, включително Windows 7 и 8, Mac OS X и популярни Linux дистрибуции като Debian, Ubuntu, Kali Linux и др.

7. Малтего

Maltego е криминалистична платформа с отворен код, която предлага щателно копаене и разузнаване за изграждане на картина на кибератаките около вас. Maltego се отличава с представянето на сложността и сериозността на точките на повреда във вашата инфраструктура и среда.

Maltego е страхотен хакерски инструмент, който анализира между връзки в реалния свят и хора, компании, уеб страници, домейни, DNS сървъри, IP адреси, документи и каквото друго искате. Този инструмент е вграден в Java и има лесен за използване графичен интерфейс с възможност за нулиране на настройките по време на сканиране.

Maltego се поддържа на всички основни платформи, включително Windows, Linux и OS X.

8. Инструментариум за социални инженери

Представен в Mr. Robot, Social-Engineer Toolkit на TrustedSec е усъвършенствана рамка, която симулира няколко вида атаки за социално инженерство, като събиране на идентификационни данни, фишинг атаки и др. В Elliot можете да видите, че се използва функцията за измама на SMS на инструментариума Social-Engineer Toolkit.

Написан на Python, този инструмент е индустриалният стандарт за тестване, защитено от подправяне в социалното инженерство с над два милиона изтегляния. Той автоматизира атаките и генерира скрити имейли, злонамерени уеб страници и др.

За да инсталирате на Linux, въведете следната команда:

git клонинг https://github.com/trustedsec/social-engineer-toolkit/ set /

Освен Linux, Social-Engineer Toolkit има частична поддръжка за Mac OS X и Windows.

9. Netsparker

Netsparker е популярен скенер за уеб приложения, който открива уязвимости като SQL инжекция и локални индукции на файлове, като предлага коригиращи действия по безопасен и защитен от запис начин. Тъй като този инструмент за хакване генерира оперативни резултати, не е необходимо да извършвате допълнителни проверки за уязвимост. Само в този случай Netsparker няма да може да проверява автоматично за уязвимости, но ще ви уведоми за това. Започването с този скенер е лесно, просто въведете URL адреса и оставете Netsparker да сканира. Netsparker има поддръжка за JavaScript и AJAX приложения. Следователно не е нужно да конфигурирате скенера или да разчитате на някакви сложни настройки на приложението, за да сканирате различни типове уеб приложения.

Ако не искате да плащате за професионалната версия на Netsparker, можете да използвате демо версията на това приложение.

Netsparker е достъпен само за Windows.

10.w3af

w3af е безплатен скенер за сигурност на уеб приложения, широко използван от хакери и тестери за защита от несанкциониране. w3af означава атаки на уеб приложения и валидиране на рамката. Използвайки този инструмент за хакване, можете да получите информация за уязвимостите и след това да я използвате при провеждане на тестове за проникване. Създателите на w3af твърдят, че техният инструмент е в състояние да идентифицира над 200 уязвимости (включително уязвимости като междусайтови скриптове, SQL инжекция, неправилна конфигурация на PHP, лошо защитени идентификационни данни и необработени грешки в приложения) и да направи уеб приложенията (уеб страници) по-сигурни ...

w3af има поддръжка на команден ред и GUI приложение. С по-малко от 5 щраквания, като използвате предварително инсталирания стартов профил, можете да извършите проверка на сигурността на уеб приложението. Този инструмент има добра документация, така че новите потребители могат лесно да разберат w3af. Тъй като това е инструмент с отворен код, опитни разработчици ще могат да добавят нови функции и да създават нещо ново на базата на w3af.

w3af е наличен за Linux, BSD и OS X. Има поддръжка и за Windows, но по-ранни версии.

Други най-добри инструменти за сигурност и хакване на 2017 г., категоризирани:

скенери мрежата— уязвимости: Burp Suite, Firebug, AppScan, OWASP Zed, Paros Proxy, Nikto, Grendel-Scan

Инструменти за експлоатация уязвимости: Netsparker, sqlmap, Core Impact, WebGoat, BeEF

Съдебни инструменти: Helix3 Pro, EnCase, аутопсия

скенери пристанища: Unicornscan, NetScanTools, Angry IP Scanner

Инструменти наблюдение трафик: Nagios, Ntop, Splunk, Ngrep, Argus

Програми за отстраняване на грешки: IDA Pro, WinDbg, Immunity Debugger, GDB

Руткит детектори: DumpSec, Tripwire, HijackThis

Инструменти криптиране: KeePass, OpenSSL, OpenSSH / PuTTY / SSH, Tor

Инструменти На хакване пароли: Джон Изкормвача, Aircrack, Hydra, ophcrack

Надяваме се, че този списък с най-добрите инструменти за хакване и сигурност за 2017 г. ви е бил полезен.

Здравейте на всички, скъпи читатели. Днес ще засегнем една много специфична и гореща тема, а именно хакерски програми за мобилни джаджи за операционната система Android. Тези програми за Android ви позволяват да извършвате някои хакерски действия.

Внимание: тук е представена селекция от тези програми само за информационни цели. Вие използвате цялото приложение от колекцията на свой собствен риск и риск. Освен това връзките към хакерски програми не се публикуват за сигурността на вашето мобилно устройство с Android.

Разработчикът на тази програма за Android е добре известен разработчик на софтуер Андреас Кох. Това приложение е предназначено за прихващане и хакване на сесията на браузъра. За работата му е достатъчно да го инсталирате от магазина за приложения, да отворите и натиснете бутона Старт, след което той ще започне да сканира сесии, подходящи за хакване.

Между другото, приложението работи с много популярни сайтове: Amazon, Facebook, Flickr, Twitter, Linkedin, Yahoo, Live, Vkontakte, както и с марковия сайт на Google, които са некриптирани от самия разработчик! За какво е Droidsheep? - ти питаш. Всичко е доста просто, например, спешно трябва да изпратите съобщение от телефона на друг човек, но не можете да направите това, тъй като той е блокиран и собственикът му се е отдалечил.

Намирайки се в същата Wi-Fi мрежа, можете да получите достъп до телефона му чрез програмата и да извършите операцията, от която се нуждаете, само с няколко щраквания на екрана на вашия смартфон!

Той е създаден, за да провери бързо (буквално мигновено) лиценза на Android Market и да получи достъп до него, да емулира (фалшиво прави) покупки в него (тази функция е достъпна само за онлайн пазара, от който приложенията са официално изтеглени или закупени) .

Казано по-просто, ако сте уморени от постоянни оферти за закупуване на допълнителен контакт, тогава можете да ги премахнете с помощта на Freedom или обратно, искате да направите покупка безплатно и отново Freedom е най-подходящ за тези цели. За да работи приложението, достатъчно е да го инсталирате (не е в магазина за приложения) и да получите root права на вашето устройство.

И воала! Вече можете да правите покупки безплатно или да премахнете всички напомняния за тях. Също така, за такова приключение, разбира се, имате нужда от Google Apps с Google Play Store и Google Service Framework и съответно от самия акаунт в Google.

Anonymous Hackers Android е официалното приложение за Android на анонимна, но много позната група хакери от първа ръка, което ви дава бърз и най-важното, сигурен достъп до най-новите новини, видеоклипове, събития, съобщения и други от Anonymous Hackers Group .

Характеристики на приложението:

- Анонимен канал в Youtube, но най-новите информационни видеоклипове винаги са достъпни на корта.

- Новините се актуализират ежедневно и вие гарантирано ще получите достъп до най-надеждните и свежи събития.

- Актуализации на вашите социални мрежи (Facebook и Twitter).

- И още много.

Какво трябва да направите, ако спешно трябва да отидете в глобалната мрежа и единственият начин да се свържете с интернет е защитен рутер за безжично предаване на данни. Е, доста полезно приложение за безжичен кракер за Android ще ви помогне да заобиколите това блокиране.

Програмата е достъпна за изтегляне в магазина за приложения с марка Google Play, абсолютно безплатна! Стартирането на програмата е доста просто: трябва да влезете, като първо се регистрирате на официалния уебсайт на приложението. В резултат на това потребителят има достъп до всяка безжична точка за достъп, но всичко това звучи лесно и просто на теория.

На практика се оказва, че получаването на достъп до защитената точка не е толкова лесно, тъй като приложението може да изчисли само стандартната парола (например TPLINKart - 30000), която му е зададена от производителя.

Това означава, че паролата, която собствениците на рутера за приложения са задали сами, няма да могат да отгатнат.

Anti-Android Network Toolkit. Сама по себе си тази програма се състои само от 2 части: самата програма и наличните, разширяеми плъгини. Важно е да знаете: в предстоящата голяма актуализация те ще добавят функционалност, нови плъгини или уязвимости / експлойти.

Както вероятно вече разбрахте, дори начинаещ потребител може да използва Anti, който е доста труден за навигация в софтуера, тъй като почти всеки път (никой не е отменил неуспехи по време на работата на програмата), Anti показва пълноценна карта на цялата ви мрежа, търси активни устройства и уязвимости и показва съответната информация.

Важно е да знаете: мнозина не знаят за важността на цветовете. Например, зелен светодиод показва устройства, които са твърде активни, жълт светодиод показва наличните портове, а червен светодиод показва намерените уязвимости.

Освен това всяко устройство ще има икона, показваща типа устройство, след като сканирането приключи, Anti ще генерира автоматичен отчет, посочващ уязвимостите, които имате или използваните лоши методи, и ще ви каже как да поправите всеки от тях.

Тестването на сигурността става все по-важно за организации от всякакъв размер, тъй като нарушенията на сигурността продължават да нарастват както по честота, така и по размер на щетите, които причиняват. Хакерите винаги търсят уязвимости в компютърна система или мрежа, които могат лесно да бъдат експлоатирани.

Има някои хакери, които хакват само за удоволствието да хакнат. Някои от тях идентифицират системни уязвимости и точки за достъп за проникване, а също така предотвратяват нежелан достъп до мрежови и информационни системи (в замяна им се плаща за това). Има и такива хакери, които просто искат да използват уязвимостите, да изнудват и да разобличат жертвите си.

И така, какви операционни системи смятате, че хакерите обичат да използват най-много? Тъй като повечето операционни системи за джейлбрейк са базирани на ядрото на Linux, това означава, че Linux винаги е била любимата операционна система за хакерите.

Тази статия изброява 5-те най-добри операционни системи с отворен код за кракване и тестване на сигурността.

Разработена и финансирана от Offensive Security Ltd., Kali Linux е една от най-добрите и любими операционни системи за хакери. Kali Linux е базирана на Debian Linux дистрибуция, предназначена за разширено тестване на сигурността и одит на уязвимостите. Той съдържа няколкостотин инструмента, предназначени за решаване на различни задачи по сигурността на информацията, като тестване на проникване, изследване на сигурността, компютърна криминалистика. И да, това е същият Linux, който Елиът използва в Mr. робот".

Kali Linux е проект с отворен код, който можете да инсталирате на вашия компютър. Общата концепция обаче е да се използва системата като Live CD (USB), да се изпълняват всякакви проби, тестове и проучвания за мрежови цели. Той е предназначен както за Windows, така и за Linux ориентирани инструменти.Той също така поддържа безжична настройка, настройки на MANA Evil Access Point, HID клавиатура (като Teensy) и Bad USB MITM.

В допълнение, Kali Linux непрекъснато актуализира своите хранилища и е достъпен за различни платформи като VMWare, ARM и много други. Kali идва с предварително инсталиран най-добрия софтуер за сигурност. Той съдържа: Hydra (кракер за влизане), Nmap (анализатор на портове), Wireshark (анализатор на пакети от данни), John the Ripper (инструмент за кракване на пароли) и Metasploit Framework (инструмент за разработка на експлойти). Има и други инструменти, които го правят различен от другите операционни системи.

Parrot Security е базирана на Debian GNU Linux дистрибуция с фокус върху компютърната сигурност. Това е друга любима операционна система за хакерите. Той е предназначен за тестване на проникване (компютърна сигурност), оценка на уязвимостите и смекчаване на хакерство, компютърна криминалистика, анонимно сърфиране в интернет.

Parrot използва хранилищата на Kali, за да получи най-новите актуализации за почти всички хакерски инструменти, но също така има собствено специално хранилище, където се съхраняват всички персонализирани пакети. Ето защо тази дистрибуция не е просто обикновен "мод", а изцяло нова концепция, която се основава на хранилищата на Kali Linux. По този начин той въвежда много нови функции и различни възможности за разработка. Parrot използва MATE като работна среда. Лекият и мощен интерфейс е базиран на известния GNOME 2 и благодарение на адаптивните очарователни икони FrozenBox, специални теми и тапети, той има много представителен вид.

Проектът е сертифициран да работи на машини с 256 MB RAM и е подходящ както за 32-битов (i386), така и за 64-битов (amd64). Има специална версия, която работи на по-стари 32-битови машини (486). В допълнение, проектът е достъпен за armel и armhf архитектури. Той дори предлага издание (както 32-битово, така и 64-битово), предназначено за сървъри от облачен тип.

BackBox е друга операционна система за тестване на хакване и оценка на сигурността. Създателите базират своя проект на Ubuntu. Тук е предоставен набор от инструменти за анализиране на мрежови и информационни системи. Средата BackBox включва пълен набор от инструменти, необходими за корекция и тестване на сигурността.

BackBox е лека ОС и изисква по-малко хардуерни спецификации. Основната цел на BackBox е да предостави алтернативна, много адаптивна и добре работеща система. Той използва среда на работния плот, базирана на лекия Xfce мениджър на прозорци, което го прави стандартен и лесен за използване. Също така включва някои от най-често използваните инструменти за сигурност и анализ, предназначени за широки цели, от анализ на уеб приложения до анализ на мрежата, от стрес тестове до подслушване. Включва оценка на уязвимостта, компютърен криминалистичен анализ.

BackBox има свои собствени софтуерни хранилища, които винаги се актуализират до най-новата стабилна версия на най-използваните и най-известни хакерски инструменти. Интегрирането и развитието на нови инструменти с отворен код в разпространението следва общността. Специално за критериите за Ръководството за разработчици на софтуер на Debian.

DEFT (Digital Evidence and Forensic Toolkit) е дистрибуция на Linux с отворен код, изградена върху софтуера Digital Advanced Response Toolkit (DART). Това е дистрибуторски комплект, предназначен за компютърна криминалистика. Той работи на живо на системи без смущения или изкривявания на устройства (твърди дискове, флаш памети и др.), свързани към компютъра, на който се извършва процесът на зареждане. Той е пълен с най-добрите безплатни приложения с отворен код. Всичко това е предназначено за реагиране на различни видове инциденти, киберразузнаване, компютърна криминалистика, както и за използване от военни, правоприлагащи органи, частни специалисти по сигурността и IT одитори.

Хакерска ОС на живо

Live Hacking DVD е Linux дистрибуция, пълна с инструменти и помощни програми за хакване, тестове за проникване и противодействие. Базиран на Ubuntu, този "ДВД на живо" работи направо от DVD и не е необходимо да се инсталира на вашия твърд диск. Веднъж изтеглени, можете да използвате включените инструменти за инспектиране, хакване и извършване на тестове за проникване във вашата собствена мрежа, за да ги предпазите от външни натрапници.

Разпределението има две форми за работа. Първият е пълен Linux десктоп, включително графичен потребителски интерфейс (GNOME) и приложения като Firefox. Наред с всичко, има инструменти и помощни програми за DNS изброяване, разузнаване, кракване на пароли и подслушване в мрежата. За по-голяма достъпност има меню за хакване на живо, което ще ви помогне бързо да намерите и стартирате нужните програми.

Втората опция е Live Hacking Mini CD, който работи само на командния ред. Това обаче не намалява възможностите на използваните инструменти и помощни програми, тъй като повечето програми за тестване и хакерски инструменти работят от командния ред. Входящата директория / lh има символични връзки към различни инструменти. Всичко това изобщо не изисква висока мощност от оборудването.

Например процесор Pentium 3 или всеки Pentium 4 (или по-висок) е достатъчен. Настолната версия изисква 512 MB памет с препоръчителните 1 GB. Освен това версията на командния ред изисква само 128MB памет.

Резултат

Обхванахме пет страхотни операционни системи, които могат да се използват както за хакване, така и за защита. Аз самият вероятно ще пробвам Kali Linux или Parrot OS. Ще видя какви инструменти и приложения има и може би ще ви разкажа за някои от тях в моя блог.

Искате ли да станете хакер? Първо трябва да решите върху какво ще работите. В тази статия ще ви покажем как да изберете компютър и ОС.

Желязо

Какъв трябва да бъде компютърът на хакера?

Компютърът е задължителен, но не бива да търсите супер готин компютър за игри с ненужни звънци и свирки, освен ако нямате да направите ферма за копаене от него или да заредите памет чрез характерно грубо разбиване на хеш функции. В този случай е желателно да имате както стационарно, така и преносимо устройство.

Но какво да кажем за допълнителни устройства?

Специално конфигуриран рутер, способен да прихваща открит трафик под прикритието на отворена гореща точка. Само си представете колко хора използват Wi-Fi, колко популярен е в наши дни и как може да се използва. Такава гореща точка може да бъде издигната на обикновен лаптоп, но трябва да обърнете внимание и на специално устройство WiFi Pineapple, проектирано специално за това и с куп полезни помощни програми: URLSnarf, DNS Spoof и др.

Уникална джаджа за радиолюбители и ентусиасти. HackRF ви позволява както да приемате, така и да предавате радиосигнали в диапазона от 1 MHz до 6 GHz с честотна лента до 20 MHz.

Анализира Bluetooth въздуха. Инсталира се в USB конектор на компютър и се захранва от ARM Cortex-M3 процесор. Работи в всеяден режим, тоест устройството може да улови абсолютно всичко, което се предава по безжичната мрежа.

Pentest видеокарта

В информационната сигурност видеокарта се използва за итериране на хешове. Хеш - резултат от обработка на данни от хеш функция. Те ви позволяват да замените данни, които се съхраняват опасно в чист текст. Идентичните данни имат еднакви хеш-суми, но оригиналните данни не могат да бъдат възстановени от тях.

Тази функция се използва например в уебсайтове. Хешовете на паролите се съхраняват там и след като въведете данните си, тези хешове се сравняват. Ако хешът на въведената парола съвпада с този, запазен по-рано, получавате достъп. Ако базата данни с хешове по някакъв начин попадне в ръцете на хакер и той иска да влезе под името на един от потребителите, тогава няма да работи това с помощта на хеш, защото сайтът ще изисква от вас да въведете парола.

Както беше казано по-рано, не е възможно да се възстановят оригиналните данни от хеш-сумите, но можете да започнете груба сила: вземаме всяка парола "парола", четем хеш-сумата за нея и я сравняваме с това, което имаме . Ако съвпадат, ние сме намерили правилната парола. В противен случай вземаме друга парола и повтаряме процеса.

Може да се направи с помощта на процесор. Има много специален софтуер. Но се оказа, че видеокартата се справя с тази задача много по-бързо. Атаката с груба сила на GPU е хиляди пъти по-бърза, което означава, че вероятността от хакване също е по-висока.

Видеокартите AMD, GeForce и Intel HD Graphics са много популярни. Въпреки това Intel HD Graphics не винаги има смисъл.

Основният избор е между GeForce и AMD. Голям недостатък на AMD е, че неговите драйвери не се разбират добре с някои дистрибуции на Linux. Hashcat, например, поддържа само AMDGPU-Pro, който работи с по-нови графични карти. Затова проверете списъка с поддържани Linux дистрибуции, преди да закупите AMD.

За какво са хешовете с груба сила:

- За тестване на проникване на уеб приложения.

- За хакване на wifi.

- За разбиване на парола на криптирани файлове, носители за съхранение, портфейли, документи.

RAM

По-добре, ако има повече RAM. Повечето програми ще работят добре дори на компютър с ниска мощност, но тестването за проникване във виртуална машина може да постави определени изисквания.

процесор

Ако ще използвате процесор за итериране на хешове, моля, имайте предвид, че колкото по-мощен е процесорът, толкова по-бърза е итерацията. В допълнение към това мощният процесор ще ви позволи да работите тихо във виртуални машини. Но повечето програми, с изключение на тези, които са с груба сила, нямат специални изисквания към процесора.

Компютърът на Pentester на VPS / VDS

VPS / VDS - виртуален посветен / частен сървър - нещо като виртуална машина, само че вместо да я стартирате, вие наемате ресурси от хостинг доставчик.

Защо да харчите пари за нещо, което можете да правите във VirtualBox напълно безплатно? VPS гарантира постоянна интернет връзка и много други важни предимства.

Между другото, използвайте Tor, ако анализирате уязвимости или сканирате портове без разрешение.

VPS определено ще ви бъде полезен в следните случаи:

- Клониране на сайтове.

- Пълна груба сила.

- Сканирайте приложения за уязвимости и подмрежи.

- фишинг.

- DNS спуфинг.

Също така виртуален частен сървър ще ви позволи да организирате уеб сървър, пощенски сървър, облачно хранилище, VPN и др.

ARM компютър

Това е компютър, който не се различава по мощност, но също така консумира малко енергия. Полезно е, ако имате нужда от компютър за постоянна работа, без VPS и огромни сметки за ток.

Подходящо е за:

- Непрекъснати атаки.

- Наблюдение на радиосигнали от различни уоки-токита, създаване на собствени GSM базови станции.

- Прокси сървъри с Tor.

Операционна система

Като цяло можете да работите както на Windows, така и на Linux. Повечето програми са добре и с двете операционни системи. Но тези, които използват Linux, имат редица предимства:

- Много дистрибуции с инсталирани и конфигурирани профилни програми. Да, отнема време, но ако се опитате да ги инсталирате и след това да конфигурирате на Windows, да се занимавате с Linux изглежда като бриз.

- Когато работите с Linux, вие не само се научавате как да работите с него, но и научавате целта на тестването за проникване.

- Брой инструкции и други материали. Повечето от книгите описват работата с Linux.

Специално внимание трябва да се обърне - най-популярният дистрибуторски комплект в областта на компютърната сигурност. Това е любимо на хакерите.

С Kali Linux хакването става по-лесно, тъй като потребителят има пълен набор от инструменти (над 300 предварително инсталирани помощни програми) плюс възможността да инсталира допълнителни програми.