Tarief

Hallo! Vandaag zal ik je vertellen hoe je de Tor-browser gebruikt, hoe je deze installeert, configureert en verwijdert.

Tor-browser ( t hij O nee R buitenste) - in het Russisch de Tor-browser, minder vaak Onion - een speciaal ontwikkelde open source-browser voor de implementatie van de zogenaamde uienrouting. Deze browser is gebaseerd op een proxyserversysteem waarmee u een anonieme netwerkverbinding tot stand kunt brengen.

UPD 19.05: In verband met de nieuwe wet werden de site Vkontakte, Odnoklassniki, Yandex en verschillende andere sites in Oekraïne gesloten. De Tor-browser helpt je ook om de blokkering van de provider te omzeilen en je kunt VK en andere sites gebruiken. Lees mijn instructies en begin de Tor-browser te gebruiken, als je iets niet begrijpt, schrijf dan gerust in de reacties, ik zal je helpen.

De Thor-browser is het populairst onder:

- Hackers

- Cryptocurrency-gebruikers, waaronder:

- Paranoïde

- Mensen die altijd anoniem willen blijven

- Mensen die de toegang tot een website hebben geblokkeerd (hallo Roskomnadzor)

Tor helpt om gemakkelijk de blokkering van sites van Roskomnadzor te omzeilen, onlangs bijvoorbeeld in Rusland.

Hoe de Tor-browser te installeren

- Volg deze link, de site zal automatisch uw besturingssysteem detecteren en u aanbieden om de juiste versie te downloaden, als de versie niet bij u past, klik dan op Bekijk alle downloads.

Als de versie correct wordt gedetecteerd, selecteert u de taal die bij u past, klikt u op de knop Downloaden en slaat u het installatiebestand op.

- Voer vervolgens het installatiebestand uit dat u zojuist hebt gedownload en selecteer de installatietaal.

- Selecteer vervolgens de map die u wilt installeren en klik op Installeren.

Het installatieproces begint dan, wat meestal minder dan een minuut duurt.

Het installatieproces begint dan, wat meestal minder dan een minuut duurt.

- Zodra de installatie is voltooid, klikt u op Voltooien

- U bent al een stap verwijderd van het gebruik van de browser, het enige dat overblijft is om verbinding te maken met het netwerk, hiervoor hoeft u alleen maar op Verbinden te klikken.

Meer geavanceerde gebruikers die proxyservers begrijpen en een flexibelere configuratie nodig hebben, kunnen de verbinding zelf configureren door op Configureren te klikken. Dan maakt het programma automatisch verbinding met het netwerk, het kostte me maar een paar seconden.

Dan maakt het programma automatisch verbinding met het netwerk, het kostte me maar een paar seconden.

- Dat is alles! U bevindt zich al in een browser die u kunt gaan gebruiken. Om te beginnen, kunt u proberen naar een geblokkeerde site te gaan, bijvoorbeeld naar de onlangs geblokkeerde LocalBitcoins.com (als u zich in Rusland bevindt).

- Ik raad je ook aan om de Tor-netwerkinstellingen te controleren door op de gelijknamige link te klikken.

Klik vervolgens op Ja.

Klik vervolgens op Ja.

Als u zo'n bericht ontvangt, is de browser succesvol geconfigureerd!

Hoe het IP-adres in Tor . te veranderen

Om uw IP-adres in deze browser te wijzigen, hoeft u slechts een paar klikken te maken.

Om dit aan u te demonstreren, ging ik naar de site 2ip.ru, nu laat het zien dat ik in het VK ben.

Om het adres te wijzigen, moet u op de boog klikken en Nieuwe identiteit selecteren (of op de sneltoets CTRL + SHIFT + U drukken) en vervolgens op Ja drukken.

Hier zie je trouwens de keten waarmee ik verbonden ben: Frankrijk - VS - Groot-Brittannië.

Zoals je kunt zien, is de verbindingsketen veranderd en heb ik nu een ander IP-adres, dat zich in Slowakije bevindt. Soms, wanneer de identiteit verandert, kan het IP-adres hetzelfde blijven, maar de verbindingsketen zal veranderen.

Zoals je kunt zien, is de verbindingsketen veranderd en heb ik nu een ander IP-adres, dat zich in Slowakije bevindt. Soms, wanneer de identiteit verandert, kan het IP-adres hetzelfde blijven, maar de verbindingsketen zal veranderen.

Om uw adres volledig te wijzigen, probeert u uw identiteit meerdere keren te wijzigen.

De Tor-browser configureren

In principe is de browser al geconfigureerd om ermee te werken, maar ik zal verschillende instellingen laten zien die u mogelijk ook interesseren:

Om naar de browserinstellingen te gaan, opent u het menu door op de knop in de rechterbovenhoek te klikken en Instellingen te selecteren.

Hoe de startpagina in Tor te veranderen:

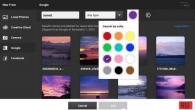

Verander bijvoorbeeld je startpagina in google. Ga hiervoor naar het tabblad Algemeen en typ het adres van de gewenste site.

Hoe de downloadmap in Tor te wijzigen:

Op hetzelfde tabblad kunt u de standaardmap voor downloads wijzigen, zodat u niet constant wordt gevraagd waar u het bestand wilt opslaan. Ik koos ervoor om op mijn bureaublad op te slaan.

De zoekmachine in Tor wijzigen:

Op het tabblad Zoeken kun je de zoekmachine wijzigen, bijvoorbeeld Google zetten.

Schakel het volgen en onthouden van geschiedenis uit:

Sites verzamelen vaak informatie over ons, zoals locatiegegevens (om het weer weer te geven).

U kunt voorkomen dat ze u volgen. Open hiervoor het tabblad Privacy en selecteer 'Sites vragen mij niet te volgen'.

U kunt het onthouden van geschiedenis ook volledig uitschakelen.

Hoe de bescherming in de Tor-browser te vergroten:

En nog een laatste tip van mij, zet het blokkeren van verdachte sites aan.

Controleer op het tabblad Beveiliging de blokkeringssites.

Hoe de Tor-browser te verwijderen

U zult geen bestand vinden om de browser op uw computer te verwijderen, aangezien het in draagbare modus is geïnstalleerd. Alle programmabestanden worden opgeslagen in de map waarin u het programma hebt geïnstalleerd.

Om de Tor-browser te verwijderen, moet u deze sluiten, het Tor-proces beëindigen in Taakbeheer (als het nog steeds actief is) en ook de programmamap volledig verwijderen, dat is alles!

Conclusie

Als je een actieve Bitcoin-gebruiker bent en van anonimiteit houdt, dan zou je deze browser leuk moeten vinden!

Als je geen enkele site kunt openen vanwege de blokkering van de provider, dan zal de Tor-browser je ook veel helpen!

Een ander verschil met deze browser is dat hij kan worden gebruikt om het zogenaamde Deep Web te bezoeken, dat niet wordt geïndexeerd door conventionele zoekmachines en waarvan de sites niet zomaar kunnen worden geopend.

Meestal bevatten deze sites informatie die verboden is, en op het Deep Web kun je verschillende winkels vinden voor wapens en illegale psychotrope stoffen, het zijn deze winkels die een slechte reputatie hebben op dit segment van het internet.

Sites die alleen op het Tor-netwerk werken, zijn echter interessant, nuttig en legitiem.

U kunt een lijst met enkele ervan vinden door te googlen "Sites.ui"

De procedure voor het wissen van uw browsegeschiedenis, evenals downloads en cookies, biedt u geen absolute garantie van volledige vertrouwelijkheid. Is er een andere manier om onopgemerkt op internet te surfen? Dat is er, we presenteren u Tor-browserinstructie.

Natuurlijk is er een die volledig betrouwbaarder is dan de geschiedenis met je eigen handen corrigeren of de "Incognito" -functie in allerlei browsers gebruiken. Een applicatie voor het Windows-besturingssysteem, zoals Tor Browser gratis download, biedt een anonieme netwerkverbinding, waardoor informatie in gecodeerde vorm kan worden overgedragen. Meer details over deze informatie vindt u in het volgende artikel.

De bijzonderheden van de Tor-animatorbrowser

Als je situaties bent tegengekomen waarin het nodig was om informatie voor vreemden te verbergen, dan zal het Tor Browser Bundle-programma ongelooflijk nuttig voor je zijn. We raden je aan om de Tor Browser Bundle volledig gratis te downloaden en ervoor te zorgen dat je er zelf ervaring mee hebt. Hoe zal dit systeem u helpen uzelf te beschermen tegen ongewenste bewaking op internet, die uw privacy en daarmee uw persoonlijke vrijheid bedreigt? Het is elementair.

Door internetverkeer over een gedistribueerd netwerk te leiden, Anonimiseren van Tor-browser, maakt het niet mogelijk om van buitenaf te zien welke bronnen je opent, en de bronnen mogen dienovereenkomstig je echte locatie niet achterhalen. Deze servers worden ook wel onion routers of multilayer routers genoemd. Deze mogelijkheid om persoonlijke anonimiteit te waarborgen wordt gebruikt door gebruikers over de hele wereld uit een breed scala van professionele velden: bloggers en journalisten, wetshandhavers en het leger, grote en kleine organisaties, en gewone mensen in hun dagelijks leven.

Download de nieuwste Tor Browser 2.3.25-13 ontwikkelapplicatie met de laatste updates en toevoegingen. Het werkt met allerlei programma's, waaronder klanten met gewiste toegang, systemen voor snelle informatieoverdracht, webbrowsers en andere die worden gebruikt door het TCP-protocol.

De Tor-browser verkennen

U realiseerde zich waarschijnlijk het belang en het idee van de applicatie, en nu moet u meer in detail stilstaan bij het probleem met betrekking tot de werking van dit systeem. Allereerst bestaat het uit het feit dat er een aanvankelijk geconfigureerde MozillaFirefox-browser was, waarmee een vertrouwelijke toegang tot internet wordt gemaakt. Hoe gebruik je de Tor Browser Bundle-anonimizer om persoonlijk op internet te surfen? Allereerst is het de moeite waard om dit systeem te downloaden en te uploaden.

Het programma vereist geen installatie, je hoeft alleen Tor uit te pakken, en om samenzwering te vergroten, is het zelfs beter om het op een USB-flashstation te doen, waarmee je het programma kunt starten en alle opties worden opgeslagen op verwisselbare media , en niet op een pc.

Volgende acties:

- Het document openen Start Tor Browser.exe, waarna het controlepaneel wordt geladen (shell Polipo of Vidalia).

- Om een verbinding met het netwerk tot stand te brengen, is een werkende internetverbinding vereist, dat wil zeggen dat er een keten van tussenliggende servers wordt gevormd, wat tot enkele minuten kan duren.

- Als er contact is met Tor, kun je de bijbehorende status volgen. Allerlei snelkoppelingen worden hieronder gepost: stoppen en browsen op het netwerk, serveropties, verkeersgrafiek, meldingsgeschiedenis, hulp en vele andere. Omdat er een Russische versie van deze applicatie is gemaakt, zijn alle opties en instellingen beschikbaar in het Russisch, wat uw tijd op internet aanzienlijk zal vergemakkelijken.

- De FireFox-browser wordt automatisch gestart, die anoniem wordt toegepast en geen van uw acties wordt vastgelegd.

- Op de eerste pagina verschijnt een melding voor u die aangeeft dat de browser is ontworpen voor vertrouwelijke werking, en hieronder vindt u informatie over uw IP-adressen. Het vervangt uw echte adres en zal bekend zijn bij de portals samen met andere valse informatie (over de huidige browser, monitorextensie, MAC-adres van de netwerkadapter, enz.). Bovendien zullen allerlei moderne technologieën die de kans op het verkrijgen van klantgegevens voorkomen, worden afgewezen.

- Nadat u klaar bent met surfen op internet in de privacymodus, sluit u alle Mozilla Firefox-tabbladen en -vensters. Alle bezochte pagina's en cookies worden automatisch verwijderd.

Aanbeveling: voor dagelijkse bediening in de normale (niet anonieme) modus, moet u een andere browser gebruiken in plaats van Firefox - bijvoorbeeld Chrome of Opera. Dit is nodig voor een duidelijke toepassing van het programma.

Het is ook noodzakelijk om aandacht te besteden aan het feit dat de anonimiteit van het functioneren alleen binnen het Tor-netwerk wordt uitgevoerd en niet van toepassing is op andere browsers. De gegevens kunnen ook niet worden gecodeerd als u informatie naar een specifiek extern bestemmingsadres verzendt. Als de verzonden informatie van enige waarde voor u is, denk dan aan aanvullende beveiligingsmethoden, gebruik een HTTPS-verbinding of andere betrouwbare methoden voor authenticatie en codering.

Voordelen van het gebruik van het Tor-netwerk

Dit is het moment om de lijn van de belangrijkste kenmerken van de applicatie te definiëren, die als prioritaire redenen voor de toepassing ervan kunnen dienen:

- Biedt hoge anonimiteit en betrouwbaarheid van bescherming tegen het volgen van uw acties op internet;

- Vraagt niet om installatie in het systeem en werkt vanaf verwijderbare bronnen;

- Het is volledig gratis, kan worden gedownload zonder registratie en sms.

- Van de tekortkomingen moet er één worden benadrukt - het systeem heeft aanzienlijke frames bij het weergeven van mediabestanden die een verhoogde belasting van servers veroorzaken (bijvoorbeeld bepaalde video- en audiobestanden, grote foto's).

We hebben je verteld hoe je VPN kunt gebruiken in je dagelijkse werk.

Vandaag wil ik je in detail vertellen over het Tor-gedistribueerde anonieme netwerk.

Onlangs, met de komst van overheidstoezichthouders en het aanscherpen van hun positie ten opzichte van gewone internetgebruikers (zie onze artikelen over overheidsregulering van internet: i), is er een discussie ontstaan over het lot van het Tor-netwerk en andere anonimiseringsdiensten.

Er is al nieuws in de pers verschenen over het "Tor-verbod" op voorstel van de Russische veiligheidsfunctionarissen:

De Openbare Raad onder de FSB van Rusland acht het noodzakelijk om de wettelijke regulering van de activiteiten van rechtspersonen en personen die informatie op internet verspreiden, te verbeteren. In dit verband heeft de raad voorstellen gedaan aan wetgevers over de noodzaak om het gebruik van anonimizers - programma's die informatiegegevens en het IP-adres van gebruikers maskeren, te verbieden.

Het feit is dat als door een rechterlijke uitspraak de toegang van internetgebruikers tot een bepaalde site wordt geblokkeerd, deze laatste de pagina's van de geblokkeerde site kan bezoeken met behulp van anonimiseringsmiddelen. Met behulp van deze programma's gaan gebruikers in China en Wit-Rusland bijvoorbeeld heel graag naar die sites waartoe lokale autoriteiten de toegang blokkeren.

Het initiatief van de veiligheidsdiensten houdt een verbod in op software of browsers met een ingebouwde anonimisering (zoals de Tor-browser). Bovendien omvatten masquerading-tools webservers - op zichzelf staande sites, met behulp waarvan gebruikers met een gewijzigd IP-adres naar een geblokkeerde site kunnen gaan zonder speciale programma's te installeren.

Soortgelijke wijzigingen zullen worden aangebracht in de federale wet "Informatie, informatietechnologie en informatiebescherming".

Het standpunt van de staatstoezichthouders in dit opzicht is echter nog niet definitief bepaald:

De openbare raad onder de FSB van Rusland heeft berichten over de ontwikkeling van aanbevelingen om de vrijheid op internet te beperken, ontkend. Dat meldt TASS-Telecom op 5 juni.

De Raad legde uit dat tijdens de bijeenkomst over internetbeveiliging verschillende standpunten naar voren zijn gebracht, maar dat er geen specifieke besluiten zijn genomen over beperkingen op internet.

De Raad, zoals de verklaring zegt, "heeft nooit dergelijke voorstellen gedaan, dergelijke verklaringen afgelegd of aanbevelingen gedaan aan de wetgever."

Wat is het doel van het gedistribueerde Tor-netwerk voor een gewone internetgebruiker? Het lijkt erop dat elke gezagsgetrouwe burger de vraag zou moeten stellen: “Waarom zou ik mijn identiteit eigenlijk verbergen (anonimiseren) op internet? Ik ga niets crimineels doen, bijvoorbeeld websites hacken, malware verspreiden of wachtwoorden van anderen stelen?" In principe hebben we deze vraag al beantwoord in onze artikelen, evenals in onze artikelen.

Maar ik zou ook een zeer interessante mening willen citeren van een van de ontwikkelaars van de gratis Tor-software, die hij naar voren bracht in zijn interview ( De ontwikkelaar van de online anonimiteitsservice vertelde waarom je je gegevens op internet moet verbergen "):

Waarom hebben gewone internetgebruikers überhaupt behoefte aan anonimiteit, zij die niets te verbergen zouden moeten hebben?

Het probleem is dat "niets te verbergen" helemaal niet hetzelfde is als de volledige controle over alle gebruikersactiviteiten op internet door overheidsinstanties, waarin de meest gewone dwazen werken, geleid door wetten die krom zijn geschreven door andere dwazen. Als zulke dwazen iets niet leuk vinden, zullen ze gezondheid, tijd en geld moeten verspillen om hun onschuld te bewijzen, en met een ongerechtvaardigd resultaat. Waarom het risico lopen als u een eenvoudige technische tool kunt gebruiken die wordt ondersteund door andere - dit keer slimme - mensen?

Bovendien krijgen we, naast anonimiteit, ook weerstand tegen netwerkcensuur op staatsniveau. Waarom zou een gewone burger denken welke site vandaag door plaatsvervangend Pupkin zal worden verboden? Dit zijn Pupkin's zaken niet, vooral als Pupkin nooit verneemt waar de burger vandaag met zijn netwerkaangelegenheden naartoe is gegaan. De burger daarentegen kruipt niet in het persoonlijke leven van Pupkin.

We denken dus dat onze lezer al uitgebreide antwoorden heeft gekregen op de vraag "waarom zou hij Tor gebruiken".

Welnu, nu is het tijd om verder te gaan met puur praktische vragen, hoe het Tor-netwerk werkt en hoe u het op uw computer kunt installeren en configureren.

1. Hoe Tor werkt

Tor is een virtueel tunnelnetwerk waarmee u uw privacy en uw online veiligheid beter kunt beschermen. Het werkt als volgt: Tor verbindt je computer niet rechtstreeks met internet, maar via een keten van drie willekeurige computers (zogenaamde relais) die tot het Tor-netwerk behoren.

Alles wat u via Tor naar internet verzendt, wordt ten eerste anoniem (bron verbergen) , en ten tweede, blijft helemaal versleuteld tussen uw computer en de laatste repeater ... Maar nadat de gegevens het laatste relais verlaten en naar het internetadres van de bestemming gaan - gaat het niet langer versleuteld, maar in duidelijke, duidelijke vorm.

Als u bijzonder belangrijke gegevens overdraagt - voer bijvoorbeeld uw gebruikersnaam en wachtwoord in om een website binnen te gaan - zorg er dan voor dat het HTTPS-protocol werkt (d.w.z. in de adresbalk staat bijvoorbeeld: https: //torproject.org/, niet http: //torproject.org/).

2. Hoe Tor . te downloaden en te installeren

Verschillende distributies van het Tor-pakket kunnen worden gedownload van de website van het project.

Lees ons artikel voor meer informatie over de instellingen van deze versie:

Als je zelf wilt deelnemen aan het Tor-project, lees dan over het opzetten van een Relay "relay" https://www.torproject.org/docs/tor-doc-relay.html.en

Als uw provider (of systeembeheerder) om wat voor reden dan ook de toegang tot de Tor-netwerkprojectsite heeft geblokkeerd, dan kan de Tor-distributie per e-mail worden aangevraagd (het verzoek moet worden gedaan vanuit de gmail-mailbox):

stuur een e-mail naar uw e-mailadres om het Engelse Tor Browser-pakket voor Windows te krijgen [e-mail beveiligd] met het woord ramen in de hoofdtekst van het bericht. Het veld "Onderwerp" kan leeg worden gelaten.

Op dezelfde manier kunt u het Tor Browser-pakket voor Mac OS aanvragen ( schrijven macos-i386), en voor Linux (door te schrijven linux-i386 voor 32-bits systemen of linux-x86_64 voor 64-bits systemen)

Als je een vertaalde versie van Tor nodig hebt, schrijf dan in een e-mail helpen... U ontvangt een antwoordbrief met instructies en een lijst met beschikbare talen.

4. Als je Tor al hebt geïnstalleerd en het werkt niet voor jou, dan kan dit de volgende redenen hebben:

Als je normale internetverbinding werkt, maar Tor kan geen verbinding maken met het netwerk, probeer dan het volgende: open Vidalia bedieningspaneel, druk op Berichtenlogboek en selecteer het tabblad Geavanceerde instellingen... Het is mogelijk dat Tor geen verbinding maakt met het netwerk omdat:

a) Uw systeemklok staat uit: zorg ervoor dat de datum en tijd op uw computer correct zijn ingesteld en start Tor opnieuw. Mogelijk moet u de systeemklok synchroniseren met de server.

b) U bevindt zich achter een firewall: om Tor te vertellen alleen poorten 80 en 443 te gebruiken, open Vidalia-configuratiescherm, Klik Instellingen en netwerken "Met mijn firewall kan ik alleen verbinding maken met bepaalde poorten."

c) Uw antivirusprogramma blokkeert Tor: Zorg ervoor dat uw antivirusprogramma niet verhindert dat Tor verbinding maakt met het netwerk.

d) Als Tor nog steeds niet werkt, is het waarschijnlijk dat uw ISP Tor blokkeert. Heel vaak kan dit worden omzeild met Tor-bruggen - verborgen relais die niet gemakkelijk te blokkeren zijn.

Als je wilt weten waarom Tor geen verbinding kan maken, stuur de ontwikkelaars dan een e-mail [e-mail beveiligd] met de bijbehorende informatie uit het logboek.

Hoe vind je een brug

Om de brug te gebruiken, moet je hem eerst vinden; dit kan worden gedaan op bridges.torproject.org, of u kunt een e-mail sturen naar [e-mail beveiligd]... Als je een e-mail hebt gestuurd, zorg er dan voor dat je schrijft bruggen halen in de hoofdtekst van de brief. Zonder deze krijgt u geen antwoord. Houd er rekening mee dat u deze e-mail moet verzenden vanaf gmail.com of yahoo.com.

Door meerdere bruggen in te stellen, wordt je Tor-verbinding stabieler voor het geval sommige bruggen niet meer beschikbaar zijn. Er is geen garantie dat de brug die vandaag in gebruik is, morgen zal werken, dus u moet de lijst met bruggen voortdurend bijwerken.

Hoe de brug te gebruiken?

Als je meerdere bruggen kunt gebruiken, open Vidalia-configuratiescherm, Klik Instellingen, dan Netwerken en plaats een vinkje waar staat "Mijn ISP blokkeert de verbinding met het Tor-netwerk"... Voer de lijst met bruggen in het onderstaande vak in, klik op OK en start Tor opnieuw.

Hoe open proxy te gebruiken

Als bridging niet werkt, probeer dan Tor te configureren om een HTTPS- of SOCKS-proxy te gebruiken om toegang te krijgen tot het Tor-netwerk. Dit betekent dat zelfs als Tor is geblokkeerd op uw lokale netwerk, u veilig open proxyservers kunt gebruiken om verbinding te maken met het Tor-netwerk en met het censuurvrije internet.

Voor de volgende acties moet u functionele Tor / Vidalia-configuraties, en een lijst met HTTPS-, SOCKS4- of SOCKS5-proxy's.

open doen Vidalia-configuratiescherm en druk op Instellingen.

Klik op Netwerken... Selecteer alstublieft "Ik gebruik een proxy om toegang te krijgen tot internet".

In veld Adres, voer het adres in open proxy... Dit kan een proxynaam of een IP-adres zijn.

Binnenkomen proxy-poort.

Over het algemeen hoeft u niet in te voeren gebruikersnaam en wachtwoord... Als u dergelijke informatie nog steeds nodig heeft, voert u deze in de daarvoor bestemde velden in.

Selecteer alstublieft Proxytype zoals HTTP / HTTPS, SOCKS4 of SOCKS5.

Klik op Oke... Vidalia en Tor zijn nu geconfigureerd om proxy's te gebruiken om toegang te krijgen tot de rest van het Tor-netwerk.

Tegenwoordig kun je op de Tor-projectwebsite veel meer diverse producten vinden voor een breed scala aan besturingssystemen (Windows, Linux, Mac OS).

5. We hebben al een oplossing voor anonimisering geïmplementeerd met behulp van Tor en voor mobiele platforms, bijvoorbeeld voor Android:

Tor voor smartphones

U kunt Tor op uw Android-apparaat configureren door een pakket met de naam te installeren Orbot... Hulp bij het downloaden en installeren is beschikbaar op de Tor Project-site.

Er zijn experimentele pakketten voor Nokia Maemo/N900 en Apple iOS.

6. Het Tor-ontwikkelingsteam heeft er nog een gelanceerd een aantal anonimiseringsprojecten en diensten, Tails is bijvoorbeeld een Live CD / USB-distributie die vooraf is geconfigureerd om Tor veilig te gebruiken, d.w.z. een anonimiserend op Linux gebaseerd besturingssysteem dat volledig veilig en anoniem surfen op het net mogelijk maakt.

U kunt meer informatie vinden over andere producten en projecten van het Tor-netwerk op de pagina.

Tor stelt clients en servers ook in staat om verborgen services te bieden. Dat wil zeggen, u kunt een webserver, SSH-server, enz. leveren zonder uw IP-adres aan uw gebruikers te tonen.

Natuurlijk hebben de meeste gewone internetgebruikers deze functie niet nodig, maar als je nog steeds geïnteresseerd bent, kun je er hier meer over lezen:

De Tor-client is ontwikkeld op basis van de populaire Firefox-browser. Werkt stabiel in de shell van alle gangbare besturingssystemen - Windows, Linux, Mac OS. Ondersteunt SOCKS-protocolversies 4, 4a, 5, evenals http.

1. Tor Browser Bundle op een pc installeren: ga naar de officiële site (torproject.org/download/). Klik op Downloaden (de derde knop van boven aan de rechterkant):

2. Voordat u naar een pc downloadt, selecteert u de interfacetaal "Russisch" in het vervolgkeuzemenu op de webpagina (om een Russischtalige distributiekit te krijgen):

3. Download en voer het gedownloade installatieprogramma uit:

4. Selecteer een map op uw computer, waarin de Tor-browser wordt geïnstalleerd en klik op de knop "Installeren":

5. We wachten op de voltooiing van het installatieproces:

6. Klik op "Voltooien". De installatie van de Tor-browser is voltooid:

7. Het configureren van Tor gaat als volgt: selecteer de methode om verbinding te maken met het Tor-netwerk, rechtstreeks of via een proxy (als het internetkanaal is gecensureerd):

8. We wachten op het einde van het downloaden van het relais en de verbinding:

9. Wanneer de browser wordt geopend, volgt u op de eerste webpagina de link "Controleer Tor Internet-instellingen" en controleer of het systeem correct werkt - "Controleer Tor Internet-instellingen":

10. Als de installatie is gelukt, verschijnt er een bericht - "Gefeliciteerd. Uw browser ... ", evenals een fictief IP-adres, op basis waarvan wordt gesurft op het web. Hiermee is de Tor-setup voltooid en kun je aan de slag:

11. Als de browser geen verbinding met het netwerk kon maken, verschijnt 'Sorry. Je gebruikt geen Tor." (Als het opstarten mislukt, moet u een netwerkverbinding gebruiken via een proxy; zie punt 7 van deze handleiding).

12. Open een online service die het IP bepaalt en controleer de actie van Thor's maskering. De geografische regio, het netwerkadres, de browser, de schermextensie en andere sitegegevens mogen niet overeenkomen met de geldige:

Aanvullende instellingen voor Tor Browser Bundle

1. Toegang tot de instellingen van de Tor-browser kan worden verkregen door op het "ui"-pictogram in het bovenste interfacepaneel te klikken:

2. "Identiteit wijzigen" - wijzig de knooppunten in de "tunnel" van de verbinding (IP en locatie). bij deze stap Tor kan aanbieden om pagina's in het Engels weer te geven voor meer privacy:

Tor (afkorting van The Onion Router) is gratis software voor de tweede generatie uienrouting. Het is een systeem waarmee u een anonieme netwerkverbinding tot stand kunt brengen, beschermd tegen afluisteren. Beschouwd als een anoniem netwerk dat versleutelde gegevensoverdracht biedt.

Voorwoord

Helaas is anonimiteit op internet niet alleen nodig voor schurken en hooligans, maar ook voor normale eerlijke mensen, om vervolging te voorkomen voor het recht om eenvoudigweg hun mening te uiten of feiten te publiceren die de bestaande autoriteiten van welk land dan ook proberen te verbergen de mensen.

Daarom, als u geen onnodige problemen wilt, is het tijd om uw onzorgvuldige houding ten opzichte van het gebruik van internet te heroverwegen - om te leren hoe u uw activiteiten op internet kunt verbergen en coderen. Dit artikel stelt een van de oplossingen voor het probleem van veilig gebruik van internet voor: de blokkering van zijn bronnen door providers overwinnen, anonimiteit garanderen bij het communiceren en bij het bezoeken van sites, blogs, forums, enz. Dit is een systeem Tor.

Vandaag Tor- een van de beste tools voor anoniem werken op internet. Ook, met behulp van Tor helemaal vrij. Alles wat je nodig hebt is een computer en verlangen.

Helaas is er momenteel zeer weinig literatuur over het installeren en gebruiken van het Tor-systeem. En degene die er is, is verre van compleet. Op de officiële website van de ontwikkelaars Tor- slechts enkele pagina's zijn in het Russisch vertaald.

1. Algemene overwegingen over anonimiteit op internet

Een persoon schreef en stuurde een brief per e-mail, bezocht een site, liet een bericht achter op het forum, enz. Elk van deze acties stelt u in staat om deze persoon te vinden en erachter te komen wie hij is. En desgewenst voor de rechter brengen. Het blijkt dat op internet onderschepte pakketten als bewijsmateriaal in de rechtszaal kunnen worden gebruikt. (Er zijn al precedenten geweest!)

Hoe kun je een persoon vinden aan de hand van zijn activiteiten op internet?

De belangrijkste "verrader" is uw IP-adres. IP-adres - het netwerkadres van een computer in een netwerk dat is gebouwd met behulp van het IP-protocol. Het is nodig voor het routeren van gegevens, met andere woorden, als u informatie van een server wilt ontvangen, moet u uw adres opgeven als het adres van de ontvanger. Maar aan het IP-adres kunt u altijd de computer vinden van waaruit het verzoek om informatie is verzonden of een andere actie is ondernomen. U kunt ook de provider vaststellen die internettoegang heeft verleend, uw echte locatie en een aantal andere informatie. Er is geen manier om "geen IP-adres weer te geven"!

Daarom stellen nieuwkomers vaak de vraag: "Hoe kun je je IP-adres wijzigen?"

Het antwoord op deze vraag zal heel kort zijn - " Echt niet!"

Maar u kunt in plaats van uw IP-adres een ander adres ingeven aan geïnteresseerden en hen op zoek naar zichzelf in een onbekende richting sturen. Als alternatief kunt u een IP-adres gebruiken dat niet rechtstreeks naar u leidt. Dit pad is moeilijker.

Er zijn veel manieren om uw IP-adres te vervalsen. Ze zijn allemaal op de een of andere manier verbonden met het gebruik van proxyservers (proxy's). Een proxyserver is een intermediaire server. Die. alle pakketten gaan van gebruiker naar bron via een tussenliggende proxyserver. Sommige proxy's kunnen (lang niet allemaal) anoniem zijn. Wanneer u via een anonieme proxy werkt, heeft de bezochte bron het IP-adres van de proxyserver, niet de gebruiker.

Alleen is niet alles zo eenvoudig als het op het eerste gezicht lijkt. Ten eerste zijn niet alle proxy's anoniem. En anonimiteit kan anders zijn. Het vinden van een goede, betrouwbare anonieme server, en ook nog eens gratis, is helemaal niet eenvoudig.

Ten tweede worden op de proxyserver zelf in de regel logs (bezoeklog) bijgehouden, die de IP-adressen van alle bezoekers en het tijdstip van het bezoek bevatten. Nadat u toegang heeft gekregen tot de logboeken, zal het niet erg moeilijk zijn om uw adres te achterhalen. Dat wil zeggen, anonimiteit lijkt er te zijn, maar met een sterk verlangen zullen ze je vinden.

Naast het IP-adres zijn er nog andere manieren om een persoon op internet te identificeren. Als een open (niet versleuteld) kanaal voor informatieoverdracht wordt gebruikt, kunnen de verzonden pakketten een e-mailadres, accountnummer, logins en wachtwoorden bevatten voor het invoeren van de overeenkomstige bronnen, en nog veel meer. Dergelijke informatie is in de regel voldoende om een persoon te vinden die het gebruikt.

U moet zich ervan bewust zijn dat geen enkele manier een 100% garantie van anonimiteit biedt. Het hangt allemaal af van hoe moeilijk de zoektocht zal zijn. Als je bijvoorbeeld een bankserver hebt gebroken en ergens een paar miljoen hebt overgemaakt, dan zullen ze lang en grondig zoeken, mogelijk met de medewerking van specialisten van Interpol. En ze zullen het hoogstwaarschijnlijk vinden. En als de kosten van het probleem niet zo hoog zijn - penetratie (zonder hacking) in een gesloten bron, of informatie op internet plaatsen die iemand niet leuk vindt, of als de gebruiker er gewoon de voorkeur aan geeft zichzelf niet als bezoeker te "schijnen" deze bron. In dergelijke gevallen zullen ze mogelijk niet of helemaal niet zoeken.

Ongeveer zoals in de grap over de ongrijpbare Joe, die ongrijpbaar was, omdat niemand het nodig heeft.

Echte anonimiteit op internet hangt dus af van de betrouwbaarheid van de gebruikte methoden en van hoe hard (en wie) zal zoeken.

De uitwisseling van informatieberichten op internet vindt noodzakelijkerwijs plaats via een provider - een organisatie die toegang verleent. Bij gebrek aan passende beveiliging weet de provider alles: wie heeft verzonden (IP-adres), waar verzonden en wat is verzonden. Bovendien kan het bepaalde internetbronnen van u afsluiten (blokkeren). In China zijn de autoriteiten er over het algemeen in geslaagd om bijna al het internetverkeer te filteren, zodat medeburgers geen toegang hebben tot ideologisch schadelijke bronnen.

Trouwens, het feit dat Rusland een systeem van operationele zoekmaatregelen heeft, SORM-2 genaamd, dat is ontworpen om het internet te controleren, is niet erg bekend. Russische providers zijn verplicht om samen te werken met de autoriteiten en zullen hen dienovereenkomstig alle informatie verstrekken die via hen gaat.

En als u soms "opruiende" internetbronnen van de oppositie bezoekt, is het mogelijk dat de database van de relevante organisaties al informatie over u verzamelt.

De nieuwste trends op het gebied van recht en technologie bedreigen de anonimiteit als nooit tevoren en doden in de kiem de mogelijkheid om vrij online te lezen, te schrijven of gewoon te spreken.

Met het bovenstaande kunt u het juiste antwoord vinden op de vraag: "Heeft u anonimiteit op internet nodig?"

Zodra je het antwoord hebt gevonden, is het tijd om het Tor-systeem te gaan verkennen.

2. Wat is Tor?

Ondanks het feit dat de naam van een acroniem komt, is het gebruikelijk om "Tor" te schrijven, niet "TOR". Alleen de eerste letter krijgt een hoofdletter.

Tor is gratis software en een open netwerk om u te helpen verdedigen tegen netwerksurveillance, ook wel verkeersanalyse genoemd, die de persoonlijke vrijheid en privacy, de vertrouwelijkheid van zakelijke contacten en communicatie en de veiligheid van de overheid bedreigt.(Definitie van de programmawebsite http://www.torproject.org)

Tor is dus niet alleen software, maar ook een gedistribueerd systeem van servers, waartussen verkeer in versleutelde vorm gaat. (Soms worden Tor-servers knooppunten genoemd.) Op het laatste serverknooppunt in de keten worden de verzonden gegevens gedecodeerd en in leesbare tekst naar de doelserver verzonden. Bovendien is er na een bepaald tijdsinterval (ongeveer 10 minuten) een periodieke ketenwisseling (veranderen van de route van pakketten). Met deze aanpak kan het kanaal pas worden geopend als alle servers in de keten zijn gehackt, wat praktisch onrealistisch is, aangezien ze bevinden zich in verschillende landen en de keten zelf verandert voortdurend. Vanaf april 2011 omvat het Tor-netwerk meer dan 2500 knooppunten verspreid over alle continenten van de aarde. Alle nodes werken met het SOCKS-protocol.

Versleuteling wordt als volgt uitgevoerd. Voordat het pakket wordt verzonden, wordt het sequentieel gecodeerd met drie sleutels: eerst voor het derde knooppunt, vervolgens voor het tweede en ten slotte voor het eerste. Wanneer het eerste knooppunt het pakket ontvangt, decodeert het de "bovenste" laag van het cijfer en weet waar het vervolgens naartoe moet worden gestuurd. De tweede en derde server doen hetzelfde. Het waren deze versleutelingslagen die de auteurs van de Onion deden denken. Hier kwamen de naam en het logo vandaan.

Een bekende organisatie voor de bescherming van burgerlijke vrijheden heeft aangekondigd het Tor-project te steunen Electronic Frontier Foundation, die het nieuwe systeem actief begon te promoten en aanzienlijke inspanningen leverde om de uitbreiding van het netwerk van knooppunten te maximaliseren.

Veel maatschappelijke organisaties steunen nu de ontwikkeling van Tor omdat ze het zien als een mechanisme om de fundamentele burgerrechten en -vrijheden op internet te beschermen.

De meest voorkomende beschuldiging tegen het Tor-netwerk is dat het voor criminele doeleinden kan worden gebruikt. Maar in werkelijkheid gebruiken cybercriminelen veel vaker hun eigen tools hiervoor, of het nu VPN, gehackte netwerken, draadloze communicatie of andere methoden zijn.

Tor kan niet alleen met webbrowsers werken, maar ook met veel bestaande op TCP gebaseerde applicaties. Toepassingen voor het werken op internet, in het eenvoudigste geval een browser, moeten ook worden geconfigureerd om met Tor te werken.

Met het Tor-systeem kunt u de eindadressen (doel) voor de provider verbergen, waardoor een mogelijke blokkade van toegang tot netwerkbronnen die door de provider wordt geblokkeerd, wordt doorbroken. Ook verbergt het Tor-systeem het adres van de afzender op betrouwbare wijze voor doelbronnen.

Tor staat echter het onderscheppen van de berichtinhoud zelf toe (zonder de afzender te identificeren) vanwege de noodzaak om ze te decoderen bij het uitgangsknooppunt! Voor zo'n onderschepping moet je echter een verkeersanalysator (sniffer) op de exit-knooppunten installeren, wat niet altijd gemakkelijk is om te doen. Zeker als je bedenkt dat de output nodes constant veranderen.

Zoals u weet, kan geen enkel systeem 100% veilig zijn. De ontwikkelingsgemeenschap van Tor analyseert voortdurend mogelijke manieren om zijn klanten te de-anonimiseren (zogenaamde aanvallen) en zoekt naar manieren om deze te bestrijden.

Een ander voordeel van Tor is dat het gratis software is. Die. de distributie ervan is volledig gratis en open source.

The Tor Project is een non-profit (charitatieve) organisatie die de Tor-software ondersteunt en ontwikkelt.

Het Tor-systeem is oorspronkelijk ontwikkeld in het laboratorium van de Amerikaanse marine voor een federale opdracht. In 2002 werd de ontwikkeling vrijgegeven en werden de broncodes overgedragen aan onafhankelijke ontwikkelaars, die de clientsoftware maakten en de broncode onder een gratis licentie publiceerden, zodat iedereen deze kon controleren op bugs en andere kwetsbaarheden. (Volgens de systeemontwikkelaars was het aantal bugs in januari 2009 nul geworden.)

3. Extra componenten

Het moet duidelijk zijn dat alleen al het installeren van Tor de netwerkverbindingen van de computer niet anonimiseert. Er zijn aanvullende softwarecomponenten en instellingen vereist. Tor beheert alleen codering en bepaalt het pad van pakketten via het relaisnetwerk.

1. Allereerst hebben we een virtuele proxyserver nodig die op de computer van de gebruiker is geïnstalleerd. Het wordt soms een "filterproxy" genoemd. Zo'n proxy is een tussenliggende link tussen de internetapplicaties van de gebruiker en het Tor-netwerk.

Er zijn twee hoofdopties voor een filterproxyserver - deze zijn: Privoxy en Polipo.

Enkele jaren geleden adviseerden de Tor-ontwikkelaars het gebruik van Privoxy... Nu bevatten ze in alle assemblages die op de torproject.org-site zijn gepost alleen Polipo.

Het is nogal moeilijk om ze te vergelijken op basis van hun kenmerken. Polipo beschouwd als miniatuur - minder dan 200K. Alle instellingen zijn opgenomen in het bestand polipo.conf... Ik heb geen gedetailleerde literatuur gevonden over de instellingen. Het is mogelijk dat ze niet nodig is.

Gebruik de proxy-versie om met het Tor-systeem te werken polipo maar liefst 1.0.4, aangezien eerdere versies het SOCKS-protocol niet ondersteunen en daarom niet geschikt zijn voor het Tor-systeem.

Privoxy is een gratis webproxy met geavanceerde filtering van internetinhoud om de privacy van internetgebruikers te beschermen. Laatste versie 3.0.17. (2011) Hoewel Privoxy vaak wordt gebruikt als intermediair tussen applicaties en het Tor-programma, mag niet worden vergeten dat Privoxy ook een volledig onafhankelijk programma kan zijn dat de belangen van zijn gebruikers op HTTP-protocolniveau beschermt.

Er is voldoende uitgebreide literatuur over de installatie en configuratie van een filterproxy op internet. Privoxy.

Laat iedereen beslissen welke van de twee proxy's ze op hun computer willen gebruiken. Het wordt sterk afgeraden om ze tegelijkertijd te gebruiken, omdat: beide proxy's gebruiken poort 8118 en overlappingen kunnen optreden bij samenwerking.

Het eenvoudigste advies: voor degenen die niet te veel moeite willen doen, is het beter om te gebruiken Polipo, die is opgenomen in alle nieuwste builds op de torproject.org-site. Degenen die meer extra opties voor aanpassing willen hebben, moeten downloaden en installeren Privoxy, en dan, bij het installeren van de assembly, sluit u uit Polipo van de installatie.

2. Om de download en werking van het Tor-systeem te beheren, wordt het programma gebruikt Vidalia... Het wordt vaak de Tor grafische front-end genoemd.

In instellingen Vidalia het is mogelijk om Tor en een filterproxy te starten bij het opstarten Vidalia, start en stop Tor terwijl het actief is, bekijk de Tor-netwerkkaart en meer. Werken met Vidalia wordt behandeld in 8. Tor-instellingen configureren met de Vidalia-shell.

Bij het starten van het programma Vidalia het Vidalia-ui-pictogram zou moeten verschijnen. In Windows verschijnt het in het systeemvak (naast de klok) (zie afbeelding), in Ubuntu verschijnt het in de taakbalk. U kunt het Vidalia-venster openen door met de linkermuisknop op het pictogram te klikken.

In de eerste afbeelding is Tor uitgeschakeld, in de tweede is deze ingeschakeld.

Nu, met Tor, een filterende proxyserver en Vidalia, kun je applicaties configureren om met Tor te werken, of zoals ze zeggen "Torify-applicaties".

3. TorKnop- filterplug-in voor de Nozilla FireFox-browser. Inbegrepen in veel assemblages.

Zo'n bundel is goed omdat het de anonimiteit van de gebruiker soms aanzienlijk vergroot. Torknop blokkeert browser-plug-ins zoals Java, Flash, ActiveX, enz. die in theorie zouden kunnen worden gebruikt om uw IP-adres te onthullen. Torbutton probeert ook veilig om te gaan met cookies, wat ook de anonimiteit vergroot. Bovendien kan het worden gebruikt om Tor in de browser in of uit te schakelen. Die. in het eerste geval werkt FireFox via Tor en in het tweede geval rechtstreeks.

4. Sommige assemblages bevatten: Pidgin- multi-protocol (icq, jabber, ...) instant messenger. De praktische waarde van anonimiteit oproepen via internet is van weinig waarde. Daarom wordt er verder niet op ingegaan.

5. FirefoxDraagbaar is een draagbare browser gebaseerd op FireFox. Het is alleen inbegrepen in het pakket! Tor-browser. FirefoxDraagbaar is een draagbare versie van de Firefox-browser die is geconfigureerd om met Tor te werken, samen met een extensie Torknop... Het start automatisch onmiddellijk na het tot stand brengen van een verbinding in het Tor-systeem.

4. Pakketten (assemblages) van het Tor-systeem

Tor-software is ontwikkeld voor verschillende besturingssystemen:

OS-familie Microsoft Windows

Linux / Unix-besturingssysteem

En voor smartphones (Android OS, iPhone, iPad, etc.)

Voor elk van de besturingssystemen zijn er verschillende opties voor aangepaste samenstellingen (pakketten) van software om de werking van het Tor-systeem te garanderen. U kunt alle mogelijke opties downloaden op de Russischtalige pagina van de ontwikkelaarswebsite https://www.torproject.org/download.html.ru

Er zijn meestal twee versies van elk pakket, een stabiele versie en een alfaversie. Stabiele versies worden vrijgegeven wanneer ontwikkelaars denken dat de code en de geleverde functionaliteit niet meer zullen veranderen. Er worden alfa- of onstabiele versies gemaakt, zodat u kunt helpen bij het testen en aanpassen van nieuwe functies. Zelfs als ze een hoger versienummer hebben dan y van de bovenstaande stabiele versies, is er een veel grotere kans op ernstige betrouwbaarheids- en beveiligingsproblemen als gevolg van bugs in onstabiele, en dus niet volledig geteste versies.

Beschouw de bestaande pakketten voor Microsoft Windows (als de meest voorkomende).

Er zijn vier stabiele pakketopties:

- Tor-browser bouwen bevat alles wat je nodig hebt om veilig op internet te surfen. Dit pakket vereist geen installatie. Pak het gewoon uit en voer het uit.

Plastieken zak Vidalia-bundel bevat Tor, Vidalia, Polipo, en Torknop voor installatie op een computer. Ik heb ook Firefox nodig. En om Tor te gebruiken, moet je applicaties torificeren.

Plastieken zak Bridge-by-Default Vidalia-bundel is een Vidalia-bundel die is geconfigureerd als een brug om gecensureerde gebruikers te helpen het Tor-netwerk te bereiken. (Vidalia Bundl, die is geconfigureerd om als een brug te fungeren om geblokkeerde (letterlijk gecensureerde) gebruikers te helpen het Tor-netwerk te bereiken.)

- Expert pakket bevat alleen Tor en niets anders. U moet uw set add-ons handmatig installeren en configureren, evenals applicaties torificeren.

samenkomst Expert pakket voornamelijk gebruikt voor het testen en ontwikkelen van verbeterde versies van Tor-software. De naam spreekt voor zich.

Het is duidelijk dat voor degenen die de eerste stappen zetten in het gebruik van het Tor-systeem, de eerste twee pakketopties interessant zijn.

samenkomst Tor-browser kunt u werken zonder installaties en instellingen. Toegegeven, ermee werken is meestal beperkt tot het gebruik van de ingebouwde draagbare browser FireFox (FirefoxPortable). Wat betreft anonimiteit, deze wordt volledig verstrekt.

samenkomst Vidalia-bundel zal meer opties bieden voor het aanpassen en gebruiken van verschillende applicaties (torification), en dus een breder scala aan acties in het Tor-systeem.

Er zijn ook assemblages samengesteld door externe ontwikkelaars. Bijvoorbeeld de montage OperaTor... Het bevat de Opera-browser, Tor-client en de virtuele proxyserver van Polipo ( Vidalia- afwezig). Alleen werken via de HTTP- en HTTPS-protocollen wordt geanonimiseerd.

Na afloop van de sessie OperaTor alle informatie over hem wordt gewist. Laatste versie OperaTor 3.5 werd uitgebracht op 6 januari 2010 en omvat: Opera v. 10.10 en Tor v. 0.2.1.21. (Over het algemeen is dit verre van de beste use-case voor het Tor-systeem.)

5. Eerste stappen met Tor - Tor Browser-pakket

De eenvoudigste en handigste voor beginnende Tor-gebruikers is om de draagbare anonimiseringsassemblage te gebruiken Tor-browser.

Over het algemeen zijn er twee versies van Tor Browser: Tor Browser Bundel voor Windows met Firefox(versie 1.3.26, 16 MB) en Tor IM Browser Bundel voor Windows met Firefox en Pidgin(versie 1.3.21, 25 MB). (Pidgin is een multi-protocol internetpager.) Als u niet van plan bent een internetpager te gebruiken, is het beter om de eerste versie te downloaden.)

Het pakket vereist geen installatie. Het enige dat u nodig hebt, is de Russischtalige versie van de Tor Browser-assemblage http://www.torproject.org/dist/torbrowser/tor-browser-1.3.26_ru.exe te downloaden van de site van de ontwikkelaar. Het is een zelfuitpakkend archief. Pak het uit in de map die je hebt opgegeven en voer het bestand ervan uit Start Tor Browser.exe... Een illustratief voorbeeld van werken volgens het principe " Ik heb het geïnstalleerd en alles werkt!"

Het pakket bevat alle componenten die nodig zijn voor anoniem werken op het netwerk (Tor, filterproxyserver Polipo en Vidalia), en bovendien draagbare (draagbare) browser FireFox versie 3.6. met ingebouwde TorButton-plug-in.

Na lancering Start Tor Browser.exe Tor, Vidalia en Polipo worden automatisch gestart. Tegelijkertijd (als er natuurlijk een verbinding met internet is) begint het tot stand brengen van een verbinding met het Tor-netwerk en wordt een keten van tussenliggende servers gevormd. Het proces duurt één tot enkele minuten.

Met Tor actief en de staging-keten geïnstalleerd, ziet Vidalia er als volgt uit:

Als Tor uit staat,

Nadat de keten is gevormd, wordt de FirefoxPortable-browser automatisch gestart. Dat is alles! U kunt anoniem beginnen met internetten.

Bij een normale internetverbinding zal de eerste regel van de pagina het bericht bevatten:

Gefeliciteerd. Uw browser is geconfigureerd om Tor . te gebruiken

Dit betekent dat uw browser is geconfigureerd om Tor anoniem te gebruiken.

Hieronder komt een bericht te staan als:

Extra informatie:

Uw IP-adres: 87.84.208.241

Dit is het IP-adres van een van de Tor exit-servers, die uw echte adres vervalst.

Alles is dus in orde en je werkt al anoniem via het Tor-netwerk.

Om zeker te zijn van uw anonimiteit, moet u uw echte IP-adres weten. Hiervoor kun je eerst niet anoniem naar de testpagina van de Tor-site gaan, of naar een andere site waarmee je het IP-adres kunt bepalen.

Tot slot volgen hier enkele praktische tips voor het werken met het Tor Browser-pakket:

Als de FirefoxPortable-browser niet automatisch start, moet u het bestand ... \<каталог TorBrowser>\ FirefoxPortable \ FirefoxPortable.exe

FirefoxPortable draagbare browser kan niet gelijktijdig worden uitgevoerd met andere versies van Mozilla FireFox-browsers.

Voor gewoon (niet-anoniem) werk op internet is het raadzaam om not FirefoxDraagbaar, en een andere browser, bijvoorbeeld Opera.

Soms kan het handig zijn om het pakket op te schrijven (uitpakken) om zo de samenzwering te vergroten. Tor-browser(ongeveer 64M groot) niet op de harde schijf van de computer, maar op een flashstation en vanaf daar alleen uitvoeren als anoniem werk vereist is. Tegelijkertijd blijven er geen sporen van uw anonieme werk achter op de harde schijf. Alle instellingen en parameters die zijn gemaakt voor Tor, de draagbare browser FirefoxPortable en TorButton worden ook alleen op de flashdrive opgeslagen.

6. Tor installeren op Windows - Vidalia-bundel

in tegenstelling tot Tor-browser alle andere assemblages (pakketten) installeren Tor en aanvullende componenten.

Componenten werken op vrijwel dezelfde manier als in Tor-browser, maar er zijn enkele nuances. Dus als u bijvoorbeeld de Mozilla FireFox-browser niet hebt geïnstalleerd, wordt deze niet geïnstalleerd en TorKnop... Daarom wordt aanbevolen om FireFox te installeren voordat u Vidalia Bundle installeert.

De volgende afbeeldingen tonen het installatieproces van het pakket: Vidalia-bundel B>:

samenkomst Vidalia-bundel voor Windows bevat Tor, Vidalia, Polipo en Torbutton (de versienummers zijn zichtbaar in de laatste afbeelding).

Zoals te zien is op de 2e afbeelding, als de FireFox-browser niet op de computer is geïnstalleerd, waarschuwt het installatieprogramma hiervoor, raadt aan om het te installeren en de installatie te herhalen.

Alle zijn geconfigureerd om standaard samen te werken.

Als de gebruiker een andere configuratie wil gebruiken, bijvoorbeeld een filterproxy Privoxy of een andere browser voor anoniem werk, moet u de selectievakjes van onnodige componenten verwijderen. In dit geval moeten Privoxy en de browser vooraf geïnstalleerd zijn.

Tor is geïnstalleerd als het standaardclientprogramma. Het gebruikt een ingebouwd configuratiebestand en de meeste gebruikers hoeven geen instellingen te wijzigen. Paragrafen 8 en 9 beschrijven echter veel aanvullende instellingen voor het Tor-systeem op uw computer.