Для зашиты нашего сервера от перебора паролей можно воспользоваться утилитами sshguard или sshit.

Принципы работы.

sshguard и sshit работают по одному принципу. Анализируют системные сообщения о неверной аутентификации и в случае достижения определенного значения заносят атакующий ip в блокирующее правило файервола. Через определенное время ip из правила удаляется.

Соответсвенно для работы необходим настроенный файервол.

SSHGuard

sshguard умеет работать с

- AIX native firewall - for IBM AIX operating systems

- netfilter/iptables - for Linux-based operating systems

- Packet Filter (PF) - for BSD operating systems (Open, Free, Net, DragonFly -BSD)

- IPFirewall (IPFW) - for FreeBSD and Mac OS X

- IP Filter (IPFILTER) - for FreeBSD, NetBSD and Solaris

- tcpd"s hosts_access (/etc/hosts.allow) - portable across UNIX

- null - portable do-nothing backend for applying detection but not prevention

Я использую PF поэтому в заметке примеры на PF.

Установка sshguard.

FreeBSD:

Устанавливаем из портов

Cd /usr/ports/security/sshguard-pf/&& make install clean

Если по каким-то причинам Вы не используете порты, скачайте последнию версию с сайта sshguard и соберите в ручную

./configure --with-firewall=pf && make && make install

Debian:

apt-get install sshguardНастройка ОС для работы sshguard.

Создаем файл для хранения логов

# touch /var/log/sshguard

Debian (wheezy):

Редактируем в //etc/default/sshguard следующую строчку

#mcedit /etc/default/sshguard #ARGS="-a 40 -p 420 -s 1200" ARGS="-a 5 -p 420 -s 2400 -b 5:/etc/sshguard/blacklist"

и перезапускаем sshguard

service sshguard restart

FreeBSD:

Нам необходимо добавить две строки в конфигурацию PF

Table

объявляем таблицу куда sshguard вносит ip роботов.

Block in quick on $if0 proto tcp from

Собственно само блокирующее правило, его стоит разметить на самом верху блока правил конфигурационного файла PF. $if0 интерфейс на котором будут блокироваться подключения, для блокировки на всех интерфейсах замените на any.

Перечитайте файл конфигурации

Auth.info;authpriv.info |exec/usr/local/sbin/sshguard

и перезапустите syslog

#/etc/rc.d/syslogd restart

Собственно после этих манипуляций sshguard будет блокировать атаки с параметрами по умолчанию.

При атаке в /var/log/auth.log

мы увидим примерно следующие

Jun1611:01:40 www sshd:Invalid user test from61.172.251.183Jun1612:29:48 www sshd:Invalid user test from85.114.130.168Jun1612:29:49 www sshd:Invalid user test from85.114.130.168Jun1612:29:49 www sshd:Invalid user test from85.114.130.168Jun1612:29:50 www sshd:Invalid user test from85.114.130.168Jun1612:29:50 www sshguard:Blocking85.114.130.168:4for>420secs:4 failures over 2 seconds.

Настройка параметров sshguard

sshguard имеет ряд параметров которые мы можем переопределить

-a

количество неудачных попыток аутентификации после которого ip будет заблокирован. По умолчанию 4.

-p

через сколько секунд ip будет разблокирован. По умолчанию 420.

-s

сколько секунд sshguard помнит ip. По умолчанию 1200. Чтоб было понятней если с ip идет одна атака в 30 минут то он ни когда не попадет в бан при дефолтовой настройке.

-w

белые ip, сети, или путь к файлу белых адресов. Формат файла одна строка - одна запись, # определяет комментарии.

-b

определяет через сколько блокировок ip будет добавлен в черный список и путь до него. Черный список загружается при старте sshguard и автоматически не очищается.

у sshguard нет файла конфигурации параметры задаются при старте sshguard. В нашем случае sshguard пускается syslog поэтому отредактируем syslog.conf так, что sshguard будет блокировать ip после 3 неудачных попыток аутонтификации на 30 минут, а после 5 блокировок заносить его в черный список.

Auth.info;authpriv.info |exec/usr/local/sbin/sshguard -a 3-p 1500-b 5:/usr/local/etc/sshguard.blacklist

первый раз блокируется на 420 секунд и удаляется через 7 минут

второй раз на 2*420 у удаляется через 14 минут

третий раз на 2*2*420 и удаляется через 28 минут и тд...

2^(N-1)*420 N-й раз.

Sshit

Sshit - это perl скрипт соответственно необходимо чтобы в системе был perl, а так же 2 модуля

- IPC::Shareable

- Proc::PID::File

Sshit умеет работать только с pf и ipfw.

Установка sshit

cd /usr/ports/security/sshit/&& make install cleanКонфигации sshit.

Sshit имеет конфигурационный файл /usr/local/etc/sshit.conf в котором можно переопредилить значения по умолчанию.

FIREWALL_TYPE ="pf"; # Какой firewall используем MAX_COUNT =3; # Количество неудачных попыток аутентификации после которого ip блокируется WITHIN_TIME =60; # В течении сколько секунд должно произойти заданное кол-во неудачных аутентификаций RESET_IP =300; # Через сколько секунд ip будет разблокирован. PFCTL_CMD ="/sbin/pfctl"; PF_TABLE ="badhosts"#имя таблицы куда заносятся плохие ip

Настройка ОС для работы sshit.

По аналогии с настройкой под sshguard редактируем файл конфигурации PF

Table

перечитываем конфигурационный файл

#pfctl -f /etc/pf.conf

Редактируем syslog.conf

Auth.info;authpriv.info |exec/usr/local/sbin/sshit

и перезапустите syslog

SSH – безопасный протокол для передачи данных (команд, файлов, видеосигнала и т.д.) между компьютерами.

По умолчанию он включен на VPS и выделенных серверах большинства хостинг-провайдеров, так как с его помощью возможно легко и безопасно управлять удаленной машиной. К слову, на сервисе Велл-Веб можно недорого арендовать сервер VPS . Так как SSH поднят на всех VPS, Чтобы при использовании Secure Shell не возникло проблем, необходима правильная защита SSH.

Отключаем доступ от рута

В первую очередь рекомендуется деактивировать возможность удаленного подключения к машине под учетной записью суперпользователя (root). Для этого нужно найти файл sshd_config, который обычно (но не всегда) находится в каталоге /etc/ssh/, и открыть его.

В нем потребуется отыскать пункт PermitRootLogin и заменить его значение на "no", то есть должна получиться такая запись:

PermitRootLogin no

Естественно, это не предотвратит взлом, но все же несколько его затруднит.

Чтобы свести к минимуму возможность взлома, рекомендуется вместо авторизации по логину и паролю использовать авторизацию при помощи ключей. Это можно сделать несколькими способами. Подобное, к слову, еще и неплохая SSH защита от брутфорса.

Смена порта по умолчанию

Так как взлом сервера по SSH обычно происходит через перебор паролей (брутфорс), то рационально будет изменить стандартный 22-й порт на какой-нибудь другой. Сделать это очень легко. В первую очередь нужно открыть уже упомянутый файл sshd_config, и добавить там одну строчку:

Port номер_порта

Запись будет выглядеть, например, следующим образом:

Port 3048Это позволит значительно уменьшить количество желающих несанкционированно проникнуть на сервер. Перед изменением номера порта обязательно следует убедиться, что это не навредит работе других приложений. Также нужно выбрать тот порт, который еще не используется, чтобы программы не конфликтовали из-за него.

Ограничение доступа по IP

Еще один способ защиты, который практически до нуля снизит вероятность несанкционированного подключения – это установка ограничений на авторизацию. SSH можно настроить таким способом, чтобы авторизоваться на сервере можно было только с удаленных машин с определенными IP-адресами. Для этого в файле sshd_config в строке AllowUser к имени каждого пользователя нужно дописать @номер_IP. Запись может иметь, например, такой вид:

AllowUsers [email protected], [email protected]

Перед тем, как использовать этот способ, рекомендуется убедиться, что не возникнет ситуаций, при которых может потребоваться зайти на сервер с машины, IP-адрес которой не предусмотрен конфигурацией.

Безопасный пароль

Ну и конечно же стоит использовать стойкий к перебору пароль. Длинный и с как можно более разнообразными символами, желательно с кракозябрами. Это must have.

Одной из распространённых атак на службу SSH является атака методом перебора, когда удалённый атакующий бесконечно пытается залогиниться с различными паролями. Конечно, есть аргументы против аутентификации с помощью паролей для SSH, и есть альтернативные механизмы аутентификации, такие существующие варианты как аутентификация с публичным клюём или двух-факторная аутентификация сведут на нет атаку брут-форсингом. Не в даваясь в дискуссию о преимуществах и недостатках различных методов аутентификации, давайте рассмотрим ситуацию, когда необходима аутентификация паролем. Как вы защитите ваш SSH сервер против атак грубой силой?

fail2ban - это хорошо известный, с открытым кодом фреймворк по предотвращению вторжений для Linux, он мониторит различные лог-файлы системы (например, /var/log/auth.log or /var/log/secure) и автоматически задействуют различные способы защиты против выявленных подозрительных действий. На самом деле, fail2ban может быть очень полезен для защиты против атак по перебору паролей на SSH сервер.

В этом уроке я продемонстрирую как установить и настроить fail2ban для защиты SSH сервера против атак брут-форсингом с удалённых IP адресов .

Установка Fail2ban на Linux

Для установки fail2ban на CentOS или RHEL, сначала, установите репозиторий EPEL, и затем выполните следующую команду.

Для установки fail2ban на Fedora, просто запустите:

$ sudo yum install fail2banДля установки fail2ban на Ubuntu, Debian или Linux Mint:

$ sudo apt-get install fail2banНастройка Fail2ban для SSH сервера

Сейчас вы готовы для конфигурирования fail2ban для усиления вашего SSH сервера. Вам нужно отредактировать конфигурационный файл в /etc/fail2ban/jail.conf. Конфигурационный файл содержит секцию “DEFAULT”, где вы определяете параметры по умолчанию для всех сервисов, которые мониторятся, и специфичные для каждого сервиса секции, где вы определяете любые специфичные для сервиса джэйлы (например SSH, Apache и т. д.) для перезаписи параметров по умолчанию.

В секции джейлов определённых сервисов (где-то после секции ) вам нужно задать секцию , где вы зададите особые настройки для джэйлов SSH. Текущий бан IP адресов делается iptables.

Последующий пример в /etc/fail2ban/jail.conf, который содержит настройку джэйла “ssh-iptables”. Конечно, там могут быть и другие джейлы для разных приложений, в зависимости от ваших нужд.

$ sudo vi /etc/fail2ban/jail.local # разделённый пробелами список IP адресов, CIDR префиксов или DNS имён хостов # для обхода защиты fail2ban ignoreip = 127.0.0.1 172.31.0.0/24 10.10.0.0/24 192.168.0.0/24 # количество секунд, на которое блокируется клиент bantime = 86400 # количество неудачных попыток, после которых происходит блокировка maxretry = 5 # количество секунд в течение которых накопительно фиксируются неудачные попытки findtime = 600 mta = sendmail enabled = true filter = sshd action = iptables sendmail-whois # для основанных на Debian дистрибутивов logpath = /var/log/auth.log # для основанных на Red Hat дистрибутивах logpath = /var/log/secure # специфичный для ssh порог максимальных попыток maxretry = 3

В соответствии с приведённой конфигурацией, fail2ban будет автоматически банить любые удалённые IP адреса, с которых поступило хотя бы 3 неудачных попытки за последние 10 минут. Однажды забаненный, IP нарушителя будет оставаться заблокированным в течение 24 часов. Уведомление об этом событии будет отправлено по почте.

После того, как конфигурационный файл готов, перезапустите службу fail2ban как показано ниже.

На Debian, Ubuntu или CentOS/RHEL 6:

$ sudo service fail2ban restart

На Fedora или CentOS/RHEL 7:

$ sudo systemctl restart fail2ban

Чтобы проверить, успешно ли запущен fail2ban, выполните команду fail2ban-client с аргументом “ping”. Если служба fail2ban запущена нормально, вы должны увидеть ответ “pong”.

$ sudo fail2ban-client ping Server replied: pong

Тестирование защиты с Fail2ban на SSH от атаки перебором паролей

Чтобы проверить, работает ли fail2ban, попробуйте войти на сервер SSH используя неверный пароль для симуляции брут-форс атаки. В то же время, проверяйте /var/log/fail2ban.log, который записывает все интересные события, которые происходят в fail2ban.

$ sudo tail -f /var/log/fail2ban.log

Согласно логу выше, fail2ban забанил IP адрес 192.168.1.8, поскольку выявил множественные ошибки в попытка залогиниться на SSH с этого IP адреса.

Проверка статуса Fail2ban и разблокировка заблокированных IP адресов

Джейл “ssh-iptables” в fail2ban использует iptables для блокировки IP адресов нарушителей, вы можете легко проверить бан, посмотрев текущие правила iptables как показано ниже.

$ sudo iptables --list -n Chain INPUT (policy ACCEPT) target prot opt source destination fail2ban-SSH tcp -- 0.0.0.0/0 0.0.0.0/0 tcp dpt:22 Chain FORWARD (policy ACCEPT) target prot opt source destination Chain OUTPUT (policy ACCEPT) target prot opt source destination Chain fail2ban-SSH (1 references) target prot opt source destination DROP all -- 192.168.1.8 0.0.0.0/0 RETURN all -- 0.0.0.0/0 0.0.0.0/0

Если вы хотите разблокировать IP адреса от fail2ban, вы можете также выполнить команду iptables:

$ sudo iptables -D fail2ban-SSH -s 192.168.1.8 -j DROP

В то время, как вы можете проверять и управлять списком заблокированных IP в fail2ban вручную с помощью команд iptables, как было показано, верным способом, на самом деле, является использование инструмента командной строки ail2ban-client. Этот инструмент позволяет вам управлять не только джэйлом “ssh-iptables”, но также любыми другими типами джэйлов fail2ban в унифицированным интерфейсе командной строки.

Для проверки статуса fail2ban (который покажет список активных в настоящее время джейлов):

$ sudo fail2ban-client status

Чтобы проверить статус конкретного джейла (например, ssh-iptables):

$ sudo fail2ban-client status ssh-iptables

Вышеприведённая команда покажет список забаненных IP адресов.

Для разблокировки конкретного IP адреса:

$ sudo fail2ban-client set ssh-iptables unbanip 192.168.1.8

Обратите внимание, если вы остановите fail2ban, все заблокированные IP адреса будут разблокированы. Когда вы перезапустите fail2ban, он найдёт список IP адресов нарушителей из /var/log/secure (или /var/log/auth.log) и перезабанит эти IP адреса, если не истекло время бана.

Установка Fail2ban на автозагрузку и включении

После того, как вы успешно протестировали fail2ban, последним шагов по задействованию fail2ban является автоматический запуск при включении питания сервера. На основанных на Debian дистрибутивах, автозапуск fail2ban включен по умолчанию. На основанных на Red Hat дистрибутивах, включите автостарт следующим способом.

На CentOS/RHEL 6:

$ sudo chkconfig fail2ban on

На Fedora или CentOS/RHEL 7:

$ sudo systemctl enable fail2ban

Итог

В этом уроке я продемонстрировал как установить и настроить fail2ban для защиты SSH сервера. Хотя fail2ban может смягчить атаку перебором паролей, пожалуйста помните, он не может защитить SSH сервера против сложных (распределённых) кампаний по брут-форсингу, когда атакующие обходят fail2ban используя тысячи подконтрольных ботам IP адресов.

OpenSSH позволяет выполнять удаленное подключение к серверу, производить манипуляции с файлами и управлять системой. Сегодня хотим рассказать про лучшие методы, которые позволят увеличить безопасность системы на базе OpenSSH.

Конфигурационные файлы

- /etc/ssh/sshd_config - файл конфигурации сервера OpenSSH;

- /etc/ssh/ssh_config - файл конфигурации клиентской части OpenSSH;

- ~/.ssh/ - директория, в которой хранятся пользовательские SSH настройки;

- ~/.ssh/authorized_keys или ~/.ssh/authorized_keys - список ключей (RSA или DSA), которые используются для подключения к пользовательским аккаунтам;

- /etc/nologin - если данный файл существует в системе, то sshd запретит подключаться всем пользователям кроме root в систему;

- /etc/hosts.allow и /etc/hosts.deny - система запрета (часть безопасности). Работает по аналогии с ACL;

- SSH порт по умолчанию - 22

Не нужен - выключай

Если вашему серверу не требуется удаленное подключение по SSH, то обязательно отключите его. В таких системах как CentOS/RHEL делается это так:

Chkconfig sshd off yum erase openssh-server

Используйте SSH второй версии

Протокол SSH первой версии имеет проблемы с безопасностью, которые закрыты во второй версии. Поэтому, используйте вторую версию. Убедитесь, что в файле /etc/ssh/sshd_config указана опция Protocol 2 .

Ограничивайте SSH доступ

По умолчанию, все системные пользователи имеют возможность подключаться к системе по SSH. Рекомендуем ограничить SSH доступ в целях безопасности. Например, разрешить SSH для пользователей root, merion и networks:

AllowUsers root merion networks

С другой стороны, вы можете разрешить доступ всем пользователям, кроме указанных:

DenyUsers root merion networks

Время неактивности

Важно указывать время, в течение которого, неактивная сессия будет терминирована (завершена). Это можно сделать следующими опциями:

ClientAliveInterval 300 ClientAliveCountMax 0

В данной настройке мы указали время бездействия равным 300 секунд (5 минут).

Про файлы.rhosts

Дело в том, что данный файл содержит список хостов и пользователей. Если в данном файле содержится комбинация хоста и юзера, то данный пользователь сможет подключиться к системе по SSH без запроса пароля. Рекомендуем отключить эту «замечательную» фичу:

IgnoreRhosts yes

Никакой аутентификации на базе хоста!

Так называемая Host-Based Authentication позволяет пользователю с определенного хоста подключаться к серверу. Отключаем:

HostbasedAuthentication no

Прямое подключение через root

PermitRootLogin no

Сделайте баннер

Для каждого подключающегося сделайте баннер, в котором можно угрожать злоумышленникам, которые пытаются совершить несанкционированный доступ. За настройку баннера отвечает параметр Banner .

22 порт только изнутри!

Сделайте доступ к 22 порту системы только через цепочку фаервол правил. Лучше всего, оставить доступ только изнутри LAN. Например, в Iptables можно дать доступ для 192.168.11.0/24:

A RH-Firewall-1-INPUT -s 192.168.11.0/24 -m state --state NEW -p tcp --dport 22 -j ACCEPT

Где слушать

По умолчанию SSH слушает подключения на всех доступных интерфейсах. Мы рекомендуем сменить порт по умолчанию и указать IP – адрес, на котором необходимо ожидать подключения. Например, мы укажем порт 962 и IP – адрес 192.168.11.24

Port 962 ListenAddress 192.168.11.24

Криптостойкие пароли

Используйте устойчивые к защите пароли. В сети множество инструментов, которые сгенерируют криптостойкий пароль онлайн, бесплатно и без смс:)

Запретить пустые пароли

Бывают пользователи без паролей. Их доступ к SSH так же необходимо запретить с помощью опции:

Port 962 PermitEmptyPasswords no

Анализируйте логи

Установите логирование событий в режим INFO или DEBUG – это позволит иметь расширенный контроль над системой:

LogLevel INFO

Полезна ли Вам эта статья?

Пожалуйста, расскажите почему?

Нам жаль, что статья не была полезна для вас:(Пожалуйста, если не затруднит, укажите по какой причине? Мы будем очень благодарны за подробный ответ. Спасибо, что помогаете нам стать лучше!

В данной статье рассмотрим базовый метод защиты SSH от массовой bruteforce-атаки. Под массовой bruteforce-атакой в данном случае подразумевается не целенаправленный подбор пароля, именно к вашему SSH, а обширный захват диапазона серверов, для последующего выявления из оного неустойчивых к подбору пары login-password.

Основными особенностями массовой bruteforce-атаки SSH, являются обширное сканирование диапазонов IP на открытый порт 22 и использование в качестве имени пользователя и пароля, часто употребляемые (например, root:passwd123, admin:server123 и т.д.).

Чтобы посмотреть статистику из log-файлов неудачных попыток авторизации по SSH у Вас на сервере, введите команду:

Cat /var/log/secure* | grep "Failed password" | grep sshd | awk "{print $1,$2}" | sort -k 1,1M -k 2n | uniq -c

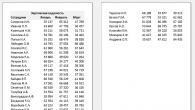

На данном скриншоте предоставлена статистика количества неудачных авторизаций по дням. Если Вы уведите у себя похожие данные, то Вам следует принять меры для защиты своего SSH от массового bruteforce.

1. Если Вы не используете для авторизации часто употребляемые имена пользователя, такие как root, admin, administrator, user и т.п. и используете для авторизации сложный пароль, то сразу можете переходить ко второму пункту. Чтобы сменить пароль на более сложный, введите команду:

Passwd #your_login#

где #your_login#

— Ваше имя пользователя.

При вводе нового пароля, пароль не отображается, курсор будет находится на одном месте.

Зайдем на сервер через SSH, создадим нового пользователя и зададим ему пароль, для этого введем команды:

Adduser #newuser# passwd #newuser#

где #newuser# — Ваше новое имя пользователя, не используйте в качестве имени пользователя часто употребляемые, неплохой вариант ваш_никadmin (например, foxadmin, useralex, rootidler).

2. После этого заходим через SSH с новым логином и паролем. И открываем конфигурацию деймона SSH (sshd_config) командой:

Vi /etc/ssh/sshd_config

После чего Вы должны увидеть примерно такое содержимое:![]()

Строки, начинающиеся с # являются закомментированными.

Чтобы защитить SSH от массового bruteforce

, раскомментируйте и измените, либо добавьте следующие параметры файла:

a) port

— порт, на котором SSHD

принимает и обслуживает соединения. Расскоментируйте (удалите перед началом строки #

) и измените стандартное значение 22

, на любое другое от 1024 до 65536, кроме зарезервированных — список зарезервированных портов , например:

Port 2022

Чтобы удалить # и изменить значение port 22 , нажмите сначала на клавиатуре i , после редактирования необходимой строки нажмите клавишу ESC

b) LoginGraceTime — время ожидания регистрации пользователя в системе. Если пользователь, не успел войти в систему в течении отведенного данной директивой времени, сеанс обрывается. Уменьшим это значение:

LoginGraceTime 1m

c) PermitRootLogin — разрешить пользователю root вход через протокол SSH. Изменим на no .

PermitRootLogin no

d) AllowUsers — разрешенные для входа через протокол SSH имена пользователей разделенные пробелом. Здесь вместо #your_login# указываем новое созданное имя пользователя.

AllowUsers #your_login#

e) MaxAuthTries — количество попыток входа в систему за один сеанс. При достижении максимально разрешенного числа попыток, сеанс обрывается.

MaxAuthTries 2

В итоге мы получим:

Port 2022 LoginGraceTime 1m PermitRootLogin no AllowUsers #your_login# MaxAuthTries 2

В этой статье мы закончим настройку SSH

для защиты от массового bruteforce

. После редактирования , нажимаем на клавиатуре :

, снизу появляется строка и далее вводим в ней wq

и нажимаем клавишу Enter

. При этом все сделанные изменения сохранятся.![]()

Если Вы что-то сделали не так (например, нечаянно что-то удалили), для выхода без сохранения используйте вместо комбинации клавиш wq , клавиши q!

После завершения настройки SSH, перезапустим деймон командой:

Service sshd restart

Теперь при подключении через протокол SSH, используйте новый порт 2022 (или тот который Вы указали в настройках) вместо стандартного порта 22 .

В следующей статье по настройке SSH, я хотел бы Вам рассказать , при этом мы запретим авторизацию по паролю и разрешим авторизоваться только с помощью закрытого SSH ключа, тем самым максимально себя обезопасим от подбора пароля.